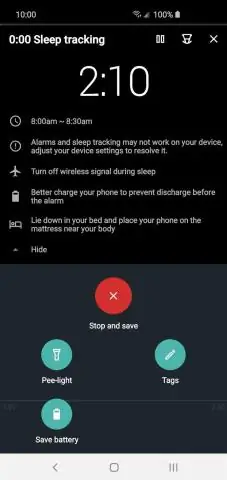

Google ogłosił dzisiaj, że w końcu Google Fit może pobierać dane z innych popularnych aplikacji do śledzenia kondycji i żywności, takich jak MyFitnessPal, Fatsecret, Lifesum lub LoseIt. Przyniesie również dane dotyczące snu z aplikacji Sleepas Android lub urządzeń takich jak Xiaomi Mi Band i Mi Band 1S lub Basis Peak. Ostatnio zmodyfikowany: 2025-01-22 17:01

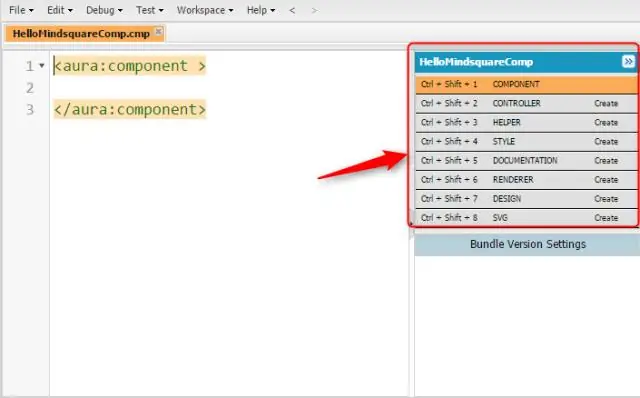

LoopBack to wysoce rozszerzalny węzeł typu open source. Framework js, który umożliwia: Tworzenie dynamicznych, kompleksowych interfejsów API REST z niewielkim kodowaniem lub bez niego. Uwzględnij relacje między modelami i kontrolę dostępu dla złożonych interfejsów API. Ostatnio zmodyfikowany: 2025-01-22 17:01

Program komputerowy jest zwykle pisany przez programistę komputerowego w języku programowania. Z programu w jego czytelnej dla człowieka formie kodu źródłowego, akompilator lub asembler może wyprowadzić kod maszynowy - formę składającą się z instrukcji, które komputer może bezpośrednio wykonać. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dzięki Zend Guard możesz kodować i zaciemniać swój kod PHP, aby zapobiec nielicencjonowanemu użyciu i inżynierii wstecznej. Zend Guard maksymalizuje rentowność oprogramowania poprzez: Ograniczenie nieautoryzowanego powielania lub używania aplikacji. Zapewnienie, że tylko licencjonowani klienci korzystają z Twoich produktów - w sposób zgodny z Twoją licencją. Ostatnio zmodyfikowany: 2025-01-22 17:01

Po pierwsze, samo podszywanie się pod GPS nie jest nielegalne, chyba że ma na celu oszukanie kogoś. Nikt tu nie jest oszukiwany; w rzeczywistości spooferzy to jedni z największych wydawców, którzy grają w PoGo. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak używać funkcji DATEADD() i przykłady Dodaj 30 dni do daty SELECT DATEADD(DD,30,@data) Dodaj 3 godziny do daty SELECT DATEADD(HOUR,-3,@data) Odejmij 90 minut od daty SELECT DATEADD (MINUTA,-90,@Data) Sprawdź tabelę, aby uzyskać listę wszystkich opcji. Ostatnio zmodyfikowany: 2025-06-01 05:06

Odnawianie konta hostingowego Zaloguj się do swojego konta Bluehost cPanel. Wybierz ikonę „konto” w prawym górnym rogu. Jeśli chcesz uaktualnić lub obniżyć swój plan hostingowy, przełącz się na Ręczne odnawianie, a następnie kliknij przycisk Uaktualnij. Dostępne aktualizacje, downgrade i opcje odnowienia zostaną wyświetlone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Spect to słowo kluczowe, które oznacza patrzeć. Rachel L. przeprowadza inspekcję. Poszanowanie. spektakularny. Ostatnio zmodyfikowany: 2025-01-22 17:01

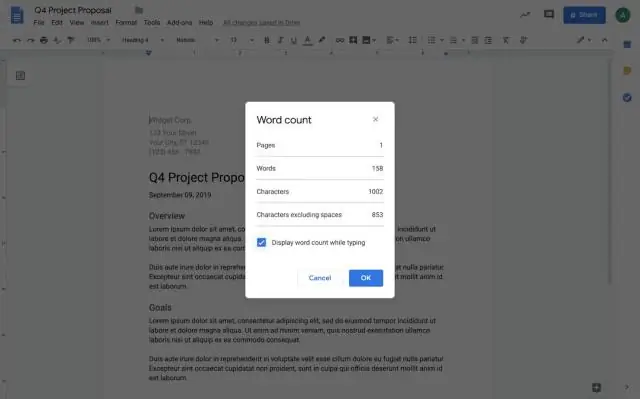

Limit miejsca dla Dokumentów Google jest oddzielony od limitu miejsca dla Gmaila. Użytkownicy GoogleDocs nie mają limitu liczby Dokumentów, Arkuszy kalkulacyjnych, Prezentacji, Formularzy i Rysunków Google, które mogą mieć. Każdy użytkownik ma 1 GB miejsca w Dokumentach Google. Użytkownicy mogą kupić dodatkowe miejsce za około . USD. Ostatnio zmodyfikowany: 2025-01-22 17:01

8 łatwych do wykonania sposobów rozwiązywania problemów z połączeniem sieciowym Sprawdź swoje ustawienia. Najpierw sprawdź swoje ustawienia Wi-Fisettings. Sprawdź swoje punkty dostępu. Sprawdź połączenia WAN (sieć rozległa) i LAN (sieć lokalna). Omijaj przeszkody. Uruchom ponownie router. Sprawdź nazwę Wi-Fi i hasło. Sprawdź ustawienia DHCP. Zaktualizuj system Windows. Otwórz diagnostykę sieci systemu Windows. Ostatnio zmodyfikowany: 2025-01-22 17:01

W rzeczywistości Shadowsocks nie ma z tym nic wspólnegoVPN. To nie jest VPN, to pośrednik. VPNto wirtualny interfejs systemu, przez który możesz przesyłać wszystko. Pośrednik (Shadowsocks) to serwer służący do przekazywania informacji innym. Ostatnio zmodyfikowany: 2025-01-22 17:01

NET udostępnia różne metody uwierzytelniania użytkownika: Uwierzytelnianie anonimowe. Uwierzytelnianie podstawowe. Uwierzytelnianie szyfrowane. Zintegrowane uwierzytelnianie systemu Windows. Uwierzytelnianie certyfikatem. Uwierzytelnianie portu. Uwierzytelnianie formularzy. Korzystanie z plików cookie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przegląd. Red Hat JBoss A-MQ, oparty na Apache ActiveMQ, to system przesyłania komunikatów zgodny z JMS 1.1. Składa się z brokera i bibliotek po stronie klienta, które umożliwiają zdalną komunikację między rozproszonymi aplikacjami klienckimi. Ostatnio zmodyfikowany: 2025-01-22 17:01

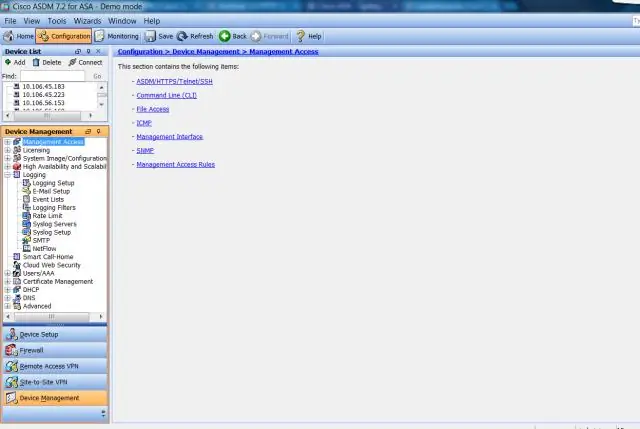

Polecenie 'logging trap' ogranicza rejestrowanie. wiadomości wysyłane do serwerów syslog do wiadomości. poziom i liczbowo niższe poziomy. Wartość domyślna to. „informacyjny” (poziom 6). Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykonaj następujące kroki: Użyj docker ps, aby zobaczyć nazwę istniejącego kontenera. Następnie użyj polecenia docker exec -it /bin/bash, aby uzyskać powłokę bash w kontenerze. Lub bezpośrednio użyj docker exec -it, aby wykonać dowolne polecenie, które określisz w kontenerze. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jeśli chodzi o gry, generalnie wymaga dobrej dedykowanej karty graficznej i czterordzeniowego procesora Intel i7CPU, aby łatwo działać. Ponieważ testowany laptop ma tylko podstawową grafikę Intel HD 620, która jest zintegrowana z dwurdzeniowym procesorem i5, potencjał w grach jest ograniczony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dzięki dwukrotnie większej ilości miejsca niż dysk flash o pojemności 2 GB, pendrive o pojemności 4 GB jest idealny do bardziej umiarkowanego użytkowania. Studenci często używają ich do przechowywania kopii zapasowych projektów i dokumentów, ponieważ 4 GB oferują wystarczająco dużo, aby pomieścić dużą liczbę tego typu plików. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepsze monitory fitness dla Apple Watch Series 5 z 2019 roku. Sugerowana cena producenta: 399,00 USD. Fitbit Inspiruje HR. Sugerowana cena producenta: 99,95 USD. Fitbit Versa 2. Sugerowana cena producenta: 199,95 USD. Samsung Galaxy Fit. Sugerowana cena producenta: 99,99 USD. Fitbit jonowy. Sugerowana cena producenta: 299,95 USD. Garmin Vivosmart 4. Sugerowana cena producenta: 129,99 USD. Pierścień motywu. Sugerowana cena producenta: 199,99 USD. Polarny A370. Sugerowana cena detaliczna: 149,95 USD. Ostatnio zmodyfikowany: 2025-01-22 17:01

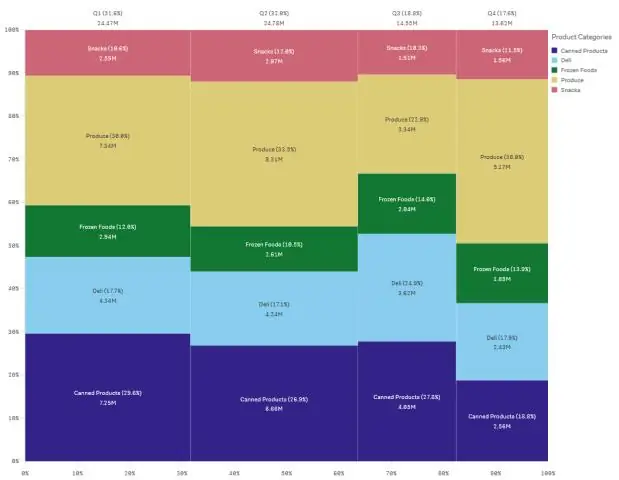

1. Metoda jednowymiarowa. Jedną z najprostszych metod wykrywania wartości odstających jest wykorzystanie wykresów skrzynkowych. Wykres pudełkowy jest graficznym wyświetlaczem opisującym rozkłady danych. Wykresy pudełkowe wykorzystują medianę oraz dolny i górny kwartyl. Ostatnio zmodyfikowany: 2025-01-22 17:01

DNS wykorzystuje hierarchię do zarządzania systemem rozproszonych baz danych. Hierarchia DNS, zwana także przestrzenią nazw domen, jest odwróconą strukturą drzewa, podobnie jak eDirectory. Drzewo DNS ma pojedynczą domenę na szczycie struktury zwaną domeną główną. Kropka lub kropka (.) to oznaczenie domeny głównej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wartość logiczna to typ danych, który może przechowywać wartość True lub False. Często jest przechowywany jako 1 (prawda) lub 0 (fałsz). Jego nazwa pochodzi od George'a Boole'a, który jako pierwszy zdefiniował algebraiczny system logiki w XIX wieku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Komponenty aplikacji internetowych. Wszystkie internetowe aplikacje bazodanowe składają się z trzech głównych elementów: przeglądarki internetowej (lub klienta), serwera aplikacji internetowej i serwera bazy danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Widzenie bieżącej lokalizacji nie jest możliwe, chyba że dana osoba udostępnia swoją aktualną lokalizację. Osoby w katalogu publicznym Skype'a, możesz zobaczyć ich lokalizację podczas wyszukiwania. Przewiń w dół, a zobaczysz ich informacje o lokalizacji, jeśli są na liście. Ostatnio zmodyfikowany: 2025-01-22 17:01

Google potwierdza, że następna wersja Androida będzie korzystać z OpenJDK dla Java API firmy Oracle o otwartym kodzie źródłowym. Google zastępuje implementację interfejsów programowania aplikacji (API) Java w systemie Android na OpenJDK, wersję open source pakietu Java Development Kit (JDK) firmy Oracle. Ostatnio zmodyfikowany: 2025-01-22 17:01

Będziesz wiedział, że tryb Niski poziom baterii jest włączony, gdy ikona baterii jest żółta. Otwórz aplikację Ustawienia. Dotknij panelu Bateria. Stuknij suwak Tryb niskiego zużycia energii, aby był WYŁĄCZONY / BIAŁY. Ostatnio zmodyfikowany: 2025-01-22 17:01

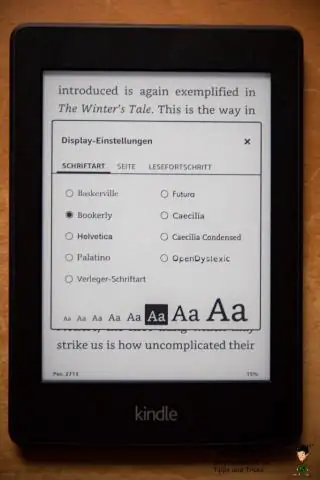

Oryginalny sposób na zmianę rozmiaru czcionki Włącz Kindle. Przeciągnij, żeby odblokować. Dotknij górnej części ekranu. Wybierz grafikę „Aa”. Dostosuj tekst do żądanego rozmiaru lub całkowicie zmień czcionkę (Caecilia jest nieco większa i łatwiejsza do odczytania niż na przykład Futura, a Helvetica jest pogrubiona). Ostatnio zmodyfikowany: 2025-01-22 17:01

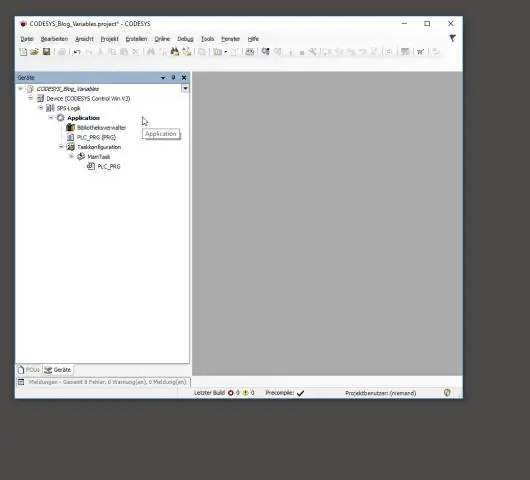

Według stron pomocy Alteryx: „Stałe dokumentu są globalnymi zmiennymi przepływu pracy. Stałe umożliwiają zmianę wartości w jednej lokalizacji i propagację tej zmiany w pozostałej części przepływu pracy”. Pole wyboru „Jest liczbowe” po prawej stronie spowoduje, że wartość będzie liczbowa, a nie ciągiem. Ostatnio zmodyfikowany: 2025-01-22 17:01

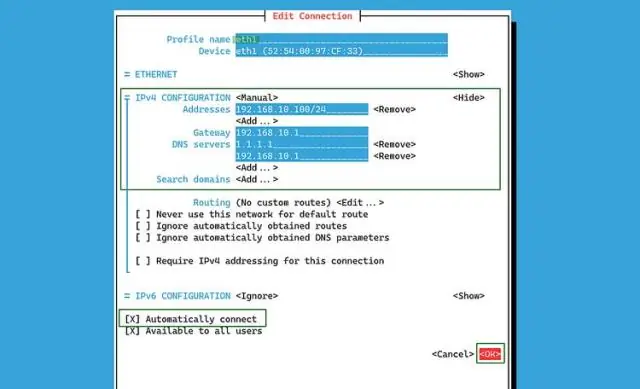

Zmiana adresu IP komputera Użyj poleceń ipconfig /release i ipconfig /renewcommandsin wiersza polecenia. Jeśli jednak komputer z systemem Windows ma ustawiony adres IP jako statyczny, zmień go w następujący sposób: Otwórz Panel sterowania i wybierz Centrum sieci i udostępniania. Wybierz Zmień ustawienia adapterów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Samsung Galaxy M10: Samsung Galaxy M10 to najlepsze nie chińskie smartfony poniżej 10000 z funkcją FaceUnlock w Indiach. Asus Zenfone Max Pro M1: Nokia 5.1 Plus: Asus Zenfone Max M2: Samsung Galaxy A10: Panasonic Eluga Ray 700: Micromax Canvas Infinity Pro: Asus Zenfone Max M1:. Ostatnio zmodyfikowany: 2025-01-22 17:01

Smartfony z najlepszymi antenami Samsung Galaxy Note 10 Plus 256 GB. Wynik testu 96/100. Samsung Galaxy Note 10 Plus 512 GB. Wynik testu 96/100. Nokia 7 plus. Wynik testu 63/100. Samsung Galaxy A80. Wynik testu 82/100. Samsung Galaxy A5. Wynik testu 68/100. Samsung Galaxy A8 (2018) - (Dual SIM) Wynik testu 66/100. Wynik testu 84/100. Ostatnio zmodyfikowany: 2025-01-22 17:01

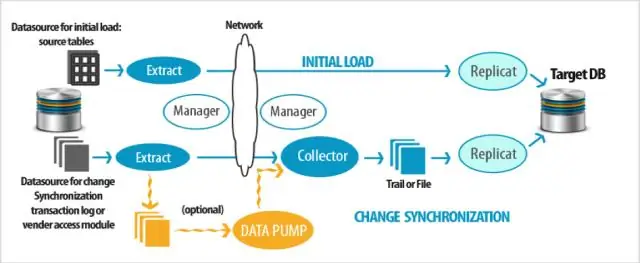

Wstęp. Krok 1: Zaloguj się do interfejsu wiersza poleceń Golden Gate. Krok 2: Przejrzyj wszystkie uruchomione procesy. Krok 3 Zatrzymaj replikację GoldenGate. Krok 4 Uruchom replikację GoldenGate. Krok 4.2 Uruchom wszystkie komponenty w źródle. Uwaga o rozpoczęciu Wyciągu. Ostatnio zmodyfikowany: 2025-01-22 17:01

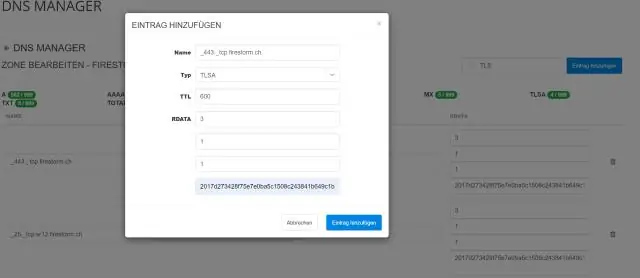

Jak dodać rekord do DNS? Uruchom Menedżera DNS (Start - Programy - Narzędzia administracyjne - Menedżer DNS) Kliknij dwukrotnie nazwę serwera DNS, aby wyświetlić listę stref. Kliknij prawym przyciskiem myszy domenę i wybierz Nowy rekord. Wpisz nazwę, np. TAZ i wprowadź adres IP. Ostatnio zmodyfikowany: 2025-01-22 17:01

„Tyrell” jest jednak prawdziwym imieniem i w rzeczywistości nie ma też spójnej wymowy nazwy „Tyrell”. Według przewodnika po wymowie „Qarth” wymawia się „QUARTH”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Definicja. Stała łańcuchowa definiująca funkcję; znaczenie zależy od języka. Może to być nazwa funkcji wewnętrznej, ścieżka do pliku obiektowego, polecenie SQL lub tekst w języku proceduralnym. Często pomocne jest stosowanie kwotowań w dolarach (patrz rozdział 4.1. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki Otwórz aplikację Instagram. Stuknij ikonę Aparat lub Plus. Stuknij Biblioteka (w systemie iOS) lub Galeria (w systemie Android). Stuknij ikonę Układy. Kliknij Pobierz układ. Stuknij Zainstaluj, aby go pobrać. Przesuń samouczek. Dotknij ROZPOCZNIJ. Ostatnio zmodyfikowany: 2025-01-22 17:01

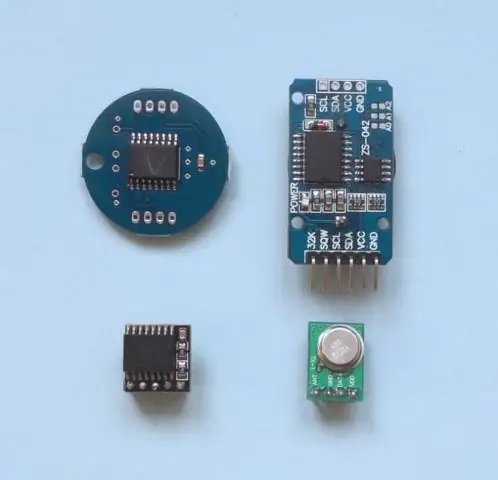

Sposób użycia Podłącz wyzwalacz Pluto do aparatu za pomocą kabla wyzwalacza migawki. Włącz Pluto Trigger i upewnij się, że Bluetooth jest włączony. Włącz swoją kamerę. Wyłącz automatyczne ustawianie ostrości w aparacie. Uruchom aplikację Pluto Trigger na swoim telefonie; połącz się z wyzwalaczem Pluto przez Bluetooth; przełącz na tryb „Laser”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ograniczenie naprzemiennych projektów leczenia: o jest podatne na wielokrotne ingerencje w leczenie, o szybkie przełączanie leczenia w tę i z powrotem nie odzwierciedla typowego sposobu, w jaki interwencje są stosowane i mogą być postrzegane jako sztuczne i niepożądane. Ostatnio zmodyfikowany: 2025-01-22 17:01

Virtual Lab to darmowy, dostępny do pobrania program na płycie CD-ROM, zapewniający wirtualny dostęp do różnorodnych zaawansowanych instrumentów naukowych. Ten projekt został sfinansowany w ramach projektu NASA Learning Technologies Project i jest skierowany do uczniów szkół średnich i studentów na poziomie podstawowym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ponieważ identyfikator BID zaczyna się od pola Bridge Priority, zasadniczo przełącznik z najniższym polem Bridge Priority staje się Root Bridge. Jeśli istnieje remis między dwoma przełącznikami o tym samym priorytecie, przełącznik o najniższym adresie MAC staje się mostem głównym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ostatnią warstwą w projektowaniu warstwowym jest warstwa systemowa. Warstwa systemowa stanowi podstawę warstwowej architektury projektowej. Bez tej warstwy animacja procesów robotycznych nie będzie przebiegać prawidłowo. Jedna z kluczowych cech uczenia maszynowego jest wpisana w tę warstwę systemową. Ostatnio zmodyfikowany: 2025-01-22 17:01