Tworzysz je, robiąc zdjęcia aparatem, robiąc zrzut ekranu pulpitu lub zapisując plik w programie do edycji obrazów. Większość edytorów graficznych ma opcję zapisywania plików w formacie BMP, bezstratnym formacie kompresji podobnym do TIFF i odpowiednim do szczegółowej pracy offline. Fotograf robi zdjęcie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metoda 5 Safari Otwórz Safari. Ta niebieska aplikacja w kształcie kompasu powinna znajdować się w Docku komputera Mac u dołu ekranu. Kliknij Safari. Kliknij Preferencje…. Kliknij kartę Rozszerzenia. Kliknij Odinstaluj obok paska narzędzi. Po wyświetleniu monitu kliknij Odinstaluj. Zamknij i ponownie otwórz Safari. Ostatnio zmodyfikowany: 2025-01-22 17:01

Stopień ochrony IP (lub IPX) to oznaczenie opisujące poziom ochrony (zapewniony przez obudowę urządzenia) przed kurzem, wodą i wnikaniem innych cząstek lub płynów. Ogólną formę oceny IP można zobaczyć na poniższym obrazku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Okno dialogowe to tymczasowe okno tworzone przez aplikację w celu pobrania danych wejściowych użytkownika. Aplikacja zazwyczaj używa okien dialogowych, aby monitować użytkownika o dodatkowe informacje dotyczące elementów menu. Ostatnio zmodyfikowany: 2025-01-22 17:01

5 Odpowiedzi Podłącz Pi do portu Ethernet komputera za pomocą zwykłego kabla Ethernet. Przejdź do „Połączeń sieciowych” na komputerze z systemem Windows i wybierz „Połączenie sieci bezprzewodowej” Kliknij prawym przyciskiem myszy i wybierz właściwości. Uruchom ponownie komputer. Teraz Twoje Pi uzyska adres IP z Twojego komputera i będzie mógł uzyskać dostęp do Internetu przez Twój komputer. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kabel sieciowy Cat6 RJ45 Ethernet dla konsoli PS4 i innych. Ten kabel ethernetowy dla PS4 może zapewnić prędkość sieci do 1000 Mb / s w odległości 100 metrów, przy czym prędkość wzrasta na dystansach krótszych niż 100 metrów. Ostatnio zmodyfikowany: 2025-01-22 17:01

SHA-256 jest obecnie standardowym algorytmem skrótu podpisu dla certyfikatów SSL. SHA-256 zapewnia silniejsze zabezpieczenia i zastąpił SHA-1 jako zalecany algorytm. Korzystanie z SHA-256 nie wiąże się z dodatkowymi kosztami. SHA-1 jest przestarzały w ramach planu migracji SHA-256. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tworzenie sieci prywatnej między hostem a guestVM Otwórz Hyper-V (Uruchom -> virtmgmt.msc) Z menu po prawej stronie wybierz Virtual Switch Manager. Wybierz Nowy przełącznik sieci wirtualnej i wybierz Wewnętrzny jako jego typ. Teraz otwórz ustawienia maszyny wirtualnej. Następnie musimy przypisać statyczne adresy IP dwóm adapterom sieciowym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użyj konwertera MOBI do konwersji ePubtoMOBI Kilka konwerterów MOBI dla komputerów stacjonarnych jest dostępnych do bezpłatnego pobrania. Jednym z ulubionych jest Calibre. Calibre nie tylko konwertujePub do MOBI, ale także konwertuje każdy format ebooka na dowolny format e-booka. Ostatnio zmodyfikowany: 2025-01-22 17:01

Korzystaj z funkcji Photo Sharing Plus, aby wyświetlać zdjęcia, filmy i piosenki na telewizorze Bravia. Dzięki PhotoSharing Plus możesz łączyć, przeglądać i zapisywać ulubione zdjęcia, filmy i utwory na swoim telewizorze za pomocą urządzeń takich jak smartfony lub tablety. Do telewizora można jednocześnie podłączyć do 10 smartfonów lub tabletów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Źródło: US Census Bureau, AmericanCommunity Survey 2015. Wśród wszystkich gospodarstw domowych 78 procent posiadało komputer stacjonarny lub laptop, 75 procent posiadało komputer kieszonkowy, taki jak smartfon lub inny przenośny komputer bezprzewodowy, a 77 procent posiadało szerokopasmowy dostęp do Internetu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zasada bezpieczeństwa. Reguła bezpieczeństwa wymaga odpowiednich zabezpieczeń administracyjnych, fizycznych i technicznych w celu zapewnienia poufności, integralności i bezpieczeństwa chronionych elektronicznie informacji zdrowotnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kopiowanie podstawowe Naciśnij kartę Kopiowanie, aby upewnić się, że uruchomiono funkcję kopiowania drukarki. Umieść oryginały w podajniku (zadrukiem do góry) lub na szybie (zadrukiem do dołu). Naciśnij Start, aby skopiować. Naciśnij Gotowe. Możesz teraz rozpocząć kopiowanie innego oryginału podczas drukowania poprzedniego zadania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij Przycisk pakietu Microsoft Office, a następnie kliknij Zapisz jako. W polu Nazwa pliku wpisz nazwę, której chcesz użyć dla szablonu. W polu Zapisz jako typ kliknij pozycję Szablon programu Excellub kliknij pozycję Szablon programu Excel z obsługą makr, jeśli skoroszyt zawiera makra, które chcesz udostępnić w szablonie. Kliknij Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby znaleźć zduplikowane wartości w jednej kolumnie tabeli, wykonaj następujące kroki: Najpierw użyj klauzuli GROUP BY, aby pogrupować wszystkie wiersze według kolumny docelowej, czyli kolumny, której duplikat chcesz sprawdzić. Następnie użyj funkcji COUNT() w klauzuli HAVING, aby sprawdzić, czy jakakolwiek grupa ma więcej niż 1 element. Ostatnio zmodyfikowany: 2025-01-22 17:01

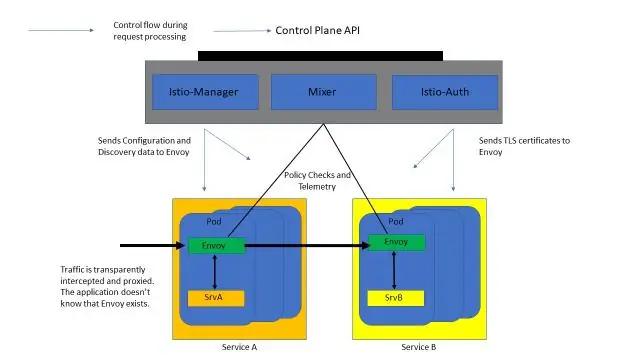

Siatka usługi Istio jest logicznie podzielona na płaszczyznę danych i płaszczyznę sterowania. Płaszczyzna danych składa się z zestawu inteligentnych serwerów proxy (Envoy) rozmieszczonych jako wózki boczne. Te serwery proxy pośredniczą i kontrolują całą komunikację sieciową między mikrousługami, a także Mixer, zasady ogólnego przeznaczenia i centrum telemetrii. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pakiet aplikacji (pakiet oprogramowania) Zbiór programów lub modułów, który jest ukierunkowany na jakąś generyczną aplikację i może być dostosowany (być może z pewnymi dodatkami) do potrzeb konkretnej instancji tej aplikacji. Słownik informatyki. ×'pakiet aplikacji.. Ostatnio zmodyfikowany: 2025-01-22 17:01

Temperatury zapłonu są określane doświadczalnie przez podgrzanie cieczy w pojemniku, a następnie wprowadzenie małego płomienia tuż nad powierzchnią cieczy. Temperatura zapłonu/zapłonu jest rejestrowana jako temperatura zapłonu. Dwie ogólne metody nazywają się zamkniętą filiżanką i otwartą filiżanką. Ostatnio zmodyfikowany: 2025-06-01 05:06

Definicja: Wzorzec adaptera konwertuje interfejs klasy na inny interfejs, którego oczekują klienci. Adapter umożliwia współpracę klas, które nie mogłyby działać w inny sposób z powodu niezgodnych interfejsów. Ostatnio zmodyfikowany: 2025-01-22 17:01

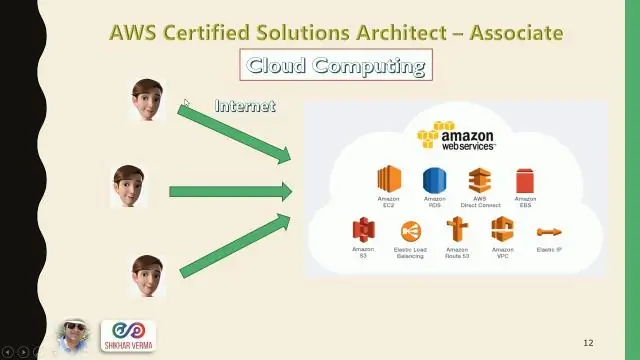

Szablony AWS CloudFormation. AWS CloudFormation upraszcza udostępnianie i zarządzanie w AWS. Możesz tworzyć szablony dla architektury usług lub aplikacji, które chcesz, a AWS CloudFormation używa tych szablonów do szybkiego i niezawodnego udostępniania usług lub aplikacji (zwanych „stosami”). Ostatnio zmodyfikowany: 2025-01-22 17:01

Trzy główne formy przechowywania pamięci to pamięć sensoryczna, pamięć krótkotrwała i pamięć długotrwała. Ostatnio zmodyfikowany: 2025-01-22 17:01

Informatyka kliniczna, znana również jako informatyka zdrowotna, to badanie, w jaki sposób można wykorzystać technologię i analitykę danych do poprawy planów opieki nad pacjentami. W swej istocie informatyka kliniczna, znana również jako informatyka kliniczna stosowana, koncentruje się na zapewnieniu lepszej opieki nad pacjentem przy użyciu technologii. Ostatnio zmodyfikowany: 2025-01-22 17:01

Live Photos to zabawna funkcja iPhone'a, która tworzy „żywe” zdjęcie, dołączając do zdjęcia krótki klip wideo. Galaxy S8 ma podobną funkcję o nazwie Motion Photos, ale musisz ją włączyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zainstalować konkretną wersję Nodejs, odwiedź nasz samouczek Zainstaluj konkretną wersję Nodejs za pomocą NVM. Krok 1 – Dodaj węzeł. js PPA. Węzeł. Krok 2 – Zainstaluj węzeł. js na Ubuntu. Możesz pomyślnie dodać Node. Krok 3 – Sprawdź węzeł. js i wersja NPM. Krok 4 – Utwórz serwer demonstracyjny (opcjonalnie) Jest to krok opcjonalny. Ostatnio zmodyfikowany: 2025-06-01 05:06

James H. Clark Marc Andreessen. Ostatnio zmodyfikowany: 2025-01-22 17:01

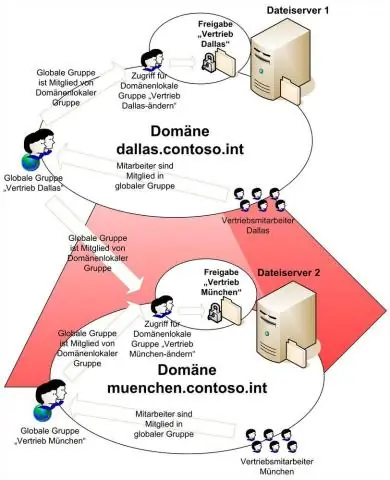

Otwórz konsolę Active Directory z wiersza poleceń Polecenie dsa. msc służy również do otwierania active directory z wiersza poleceń. Ostatnio zmodyfikowany: 2025-01-22 17:01

Te grupy 4-bitów używają innego rodzaju systemu numeracji, powszechnie używanego również w systemach komputerowych i cyfrowych, zwanego liczbami szesnastkowymi. Będąc systemem Base-16, system szesnastkowy wykorzystuje 16 (szesnaście) różnych cyfr z kombinacją liczb od 0 do 15. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kontrolki użytkownika służą do posiadania kodu, który jest używany wielokrotnie w aplikacji. Kontrola użytkownika może być następnie ponownie wykorzystana w całej aplikacji. Kontrolka użytkownika musi być zarejestrowana na stronie ASP.Net, zanim będzie można jej użyć. Aby korzystać z kontroli użytkownika na wszystkich stronach w aplikacji, zarejestruj ją w sieci. Ostatnio zmodyfikowany: 2025-01-22 17:01

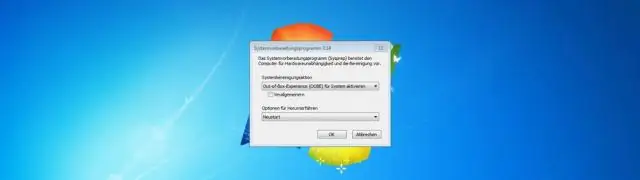

Sysprep nie jest konieczne, o ile zmienisz identyfikator SID i nazwę komputera. Jest to również dobry pomysł, jeśli sprzęt, na którym wdrażasz, jest taki sam lub podobny. Istnieją narzędzia, których można użyć do zmiany identyfikatora SID, dzięki czemu nie trzeba uruchamiać programu sysprep. Ghost ma narzędzie o nazwie ghostwalker. Ostatnio zmodyfikowany: 2025-01-22 17:01

SNI to skrót od Server Name Indication i jest rozszerzeniem protokołu TLS. Wskazuje, z którą nazwą hosta kontaktuje się przeglądarka na początku procesu uzgadniania. Ta technologia umożliwia serwerowi połączenie wielu certyfikatów SSL z jednym adresem IP i bramą. Ostatnio zmodyfikowany: 2025-01-22 17:01

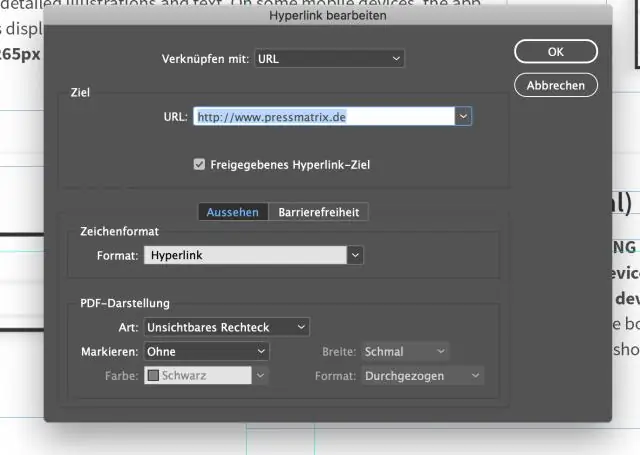

Usuwanie hiperłączy Po usunięciu hiperłącza tekst źródłowy lub grafika pozostają. Wybierz element lub elementy, które chcesz usunąć w panelu Hiperłącza, a następnie kliknij przycisk Usuń na dole panelu. Ostatnio zmodyfikowany: 2025-01-22 17:01

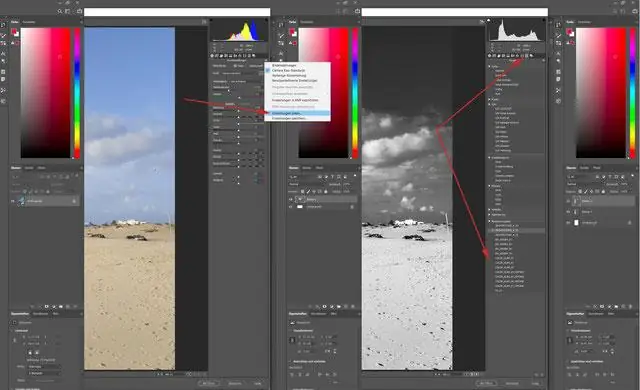

Re: Przywracanie uszkodzonego pliku PSD PRZEJDŹ DO SWOJEGO FOLDERU z uszkodzonym plikiem PSD i kliknij prawym przyciskiem myszy „Właściwości” i wyszukaj „Poprzednie wersje”. Jeśli coś pojawi się w poprzednich wersjach, wybierz to i pojawi się, ale tak być w tej konkretnej dacie przywrócenia. Wypróbuj, mam nadzieję, że uda Ci się go przywrócić. Ostatnio zmodyfikowany: 2025-01-22 17:01

W systemie Windows wykonaj następujące kroki. Przejdź do panelu sterowania. Wybierz „region i język”. Otwórz zakładkę „klawiatury i języki”. Kliknij „zmień klawiaturę”. Pojawi się lista wszystkich dostępnych języków na Twoim komputerze. Po prostu wybierz preferowany język arabski i wróć na początek listy. Ostatnio zmodyfikowany: 2025-06-01 05:06

Skanowanie UDP. Podczas gdy skanowanie TCP jest najczęstszym rodzajem skanowania portów, ignorowanie protokołu UDP jest częstym błędem popełnianym przez badaczy bezpieczeństwa, który może oferować poufne informacje za pośrednictwem ujawnionych usług sieciowych, które mogą być podobnie wykorzystywane jak usługi TCP. Ostatnio zmodyfikowany: 2025-01-22 17:01

Właściwość grid-template-rows w CSS służy do ustawiania liczby wierszy i wysokości wierszy w siatce. Wartości grid-template-rows są oddzielone spacjami, gdzie każda wartość reprezentuje wysokość wiersza. Ostatnio zmodyfikowany: 2025-01-22 17:01

Samsung Galaxy S8 Plus SM-G955U to dobry telefon z Androidem z procesorem Octa-Core 2,35 GHz, który umożliwia uruchamianie gier i ciężkich aplikacji. Z jednym gniazdem karty SIM, Samsung Galaxy S8 Plus SM-G955U umożliwia pobieranie do 1024 Mb/s w celu przeglądania Internetu, ale zależy to również od operatora. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zainstalować ustawienia wstępne w Adobe Camera Raw (ACR) Przejdź do następującej lokalizacji na komputerze: C:Users[UserName]AppDataRoamingAdobeCameraRawSettings. Pozostaw to okno otwarte i przejdź do lokalizacji, w której rozpakowałeś plik zip ustawień wstępnych i otwórz folder xmp. Ostatnio zmodyfikowany: 2025-01-22 17:01

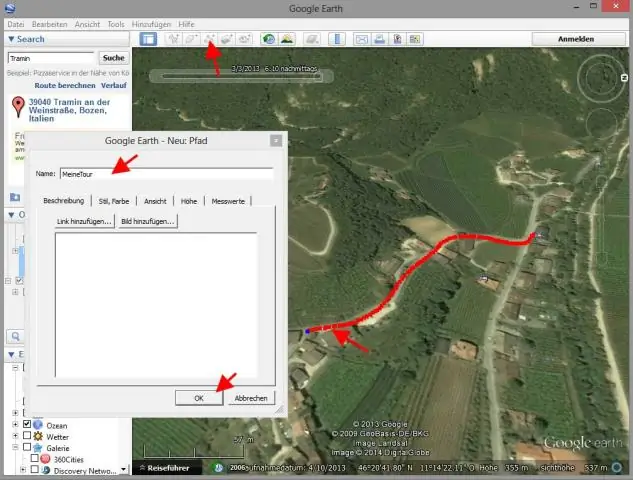

Narysuj ścieżkę lub wielokąt Otwórz program Google Earth. Udaj się do miejsca na mapie. Nad mapą kliknij Dodaj ścieżkę. Aby dodać kształt, kliknij Dodaj wielokąt. Pojawi się okno dialogowe „Nowa ścieżka” lub „Nowy wielokąt”. Aby narysować wybraną linię lub kształt, kliknij punkt początkowy na mapie i przeciągnij. Kliknij punkt końcowy. Kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sir Tim Berners-Lee wynalazł sieć WWW w 1989 roku. Absolwent Uniwersytetu Oksfordzkiego, Sir Tim wynalazł sieć będąc w CERN, Europejskim Laboratorium Fizyki Cząstek, w 1989 roku. Pierwszy klient sieciowy i serwer napisał w 1990 roku. Jego specyfikacje URI, HTTP i HTML zostały udoskonalone w miarę rozpowszechniania się technologii internetowej. Ostatnio zmodyfikowany: 2025-06-01 05:06

Sposób 1: Synchronizuj zakładki Safari z iPhone'em Używając iCloud Przełącz na "Safari", a zostaniesz poproszony o scalenie istniejących lokalnych danych Safari na iPhonie, dotknij "Połącz", aby przejść. Następnie na swoim nowym iPhonie przejdź do Ustawienia -> iCloud i włącz Safari, aby szybko przywrócić zakładki Safari z iCloud. Ostatnio zmodyfikowany: 2025-01-22 17:01