Jak działa rejestr National Do Not Call? Prawo wymaga od telemarketerów przeszukiwania rejestru co 31 dni i unikania dzwonienia pod jakikolwiek numer telefonu w rejestrze. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz samodzielnie odblokować swoje konto pod warunkiem, że znasz swój identyfikator logowania. Oprócz identyfikatora logowania zostaniesz poproszony o prawidłowe udzielenie odpowiedzi na trzy pytania sprawdzające, aby system mógł kontynuować. Aby zresetować hasło, odwiedź MyLOGIN i postępuj zgodnie z instrukcjami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Generalnie zalecamy TTL wynoszący 24 godziny (86 400 sekund). Jeśli jednak planujesz wprowadzić zmiany w DNS, obniż TTL do 5 minut (300 sekund) co najmniej 24 godziny przed wprowadzeniem zmian. Po wprowadzeniu zmian zwiększ TTL z powrotem do 24 godzin. Ostatnio zmodyfikowany: 2025-01-22 17:01

Java DataTable to lekka struktura tabel w pamięci napisana w Javie. Implementacja jest całkowicie niezmienna. Modyfikowanie dowolnej części tabeli, dodawanie lub usuwanie kolumn, wierszy lub poszczególnych wartości pól spowoduje utworzenie i zwrócenie nowej struktury, pozostawiając starą całkowicie nienaruszoną. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przejdź do opcji Zdarzenia - Informacje o zdarzeniu, a następnie przeciągnij i upuść SMQ zdarzenia (wąskie) do panelu Obiekty wynikowe. Kliknij Uruchom zapytanie. Przejdź do opcji Zdarzenia - Informacje o zdarzeniu, a następnie przeciągnij i upuść Numer sprawy do panelu Obiekty wynikowe. Kliknij Uruchom zapytanie, aby wyświetlić wszystkie numery spraw odpowiadające wybranemu SMQ. Ostatnio zmodyfikowany: 2025-01-22 17:01

Afekty to werbalne i niewerbalne przejawy afektu (emocji). Te manifestacje mogą polegać na mimice, gestach i mowie ciała, głośności i tonie głosu, śmiechu, płaczu itp. Pokazy afektów mogą być zmieniane lub sfałszowane, aby można było wyglądać w jedną stronę, gdy czuje się inaczej (tj. uśmiechać się, gdy jest smutno). Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmień numer partii migracji, którą chcesz wycofać, na najwyższy. Uruchom migrację:cofanie. Przejdź do bazy danych i usuń/zmień nazwę wpisu migracji dla konkretnej migracji. Usuń tabelę utworzoną przez specyficzną migrację. Uruchom php artisan migrate --path=/database/migrations/twoja-specyficzna-migracja. php. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wzmacniacz ustanawia wspólne, zwykłe bezprzewodowe połączenie klienta przez B/G/N ze zdalnym punktem dostępowym, jednocześnie ustanawiając własny punkt dostępowy przy użyciu tych samych protokołów. Prościej się nie da. Jak na ironię, WDS (jeśli jest kompatybilny) jest ogólnie uważany za lepsze rozwiązanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Polecenie apigw przechodzi w tryb API Gateway w celu utworzenia lub zmodyfikowania API Gateway. Użyj polecenia no apigw, aby usunąć bramę API. Ostatnio zmodyfikowany: 2025-01-22 17:01

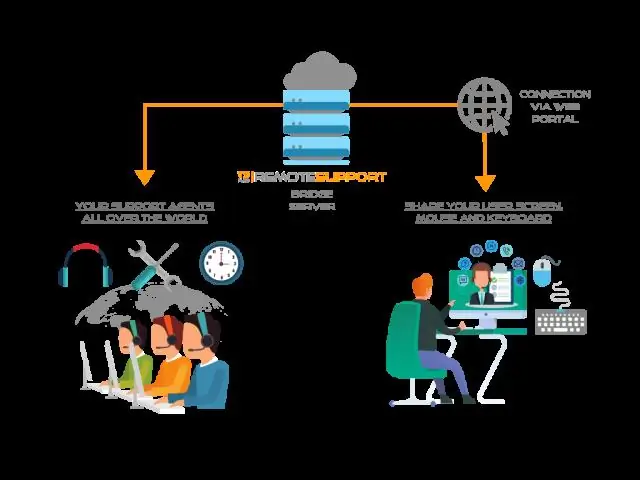

Jak zdalnie zarządzać serwerem sieciowym Otwórz Panel sterowania. Kliknij dwukrotnie System. Kliknij Ustawienia zaawansowane systemu. Kliknij kartę Zdalne. Wybierz opcję Zezwalaj na połączenia zdalne z tym komputerem. Kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby to zrobić: Zaznacz dowolne komórki w etykietach wierszy, które mają wartość sprzedaży. Przejdź do Analiza –> Grupa –>Wybór grupy. W oknie dialogowym grupowania określ wartości Początek o, Koniec o i Według. W tym przypadku By wartość wynosi 250, co spowodowałoby utworzenie grup z interwałem 250. Kliknij OK. Ostatnio zmodyfikowany: 2025-06-01 05:06

Ta metoda komunikacji szeregowej jest czasami określana jako szeregowa TTL (logika tranzystor-tranzystor). Komunikacja szeregowa na poziomie TTL zawsze pozostanie pomiędzy limitami 0 V i Vcc, które często wynoszą 5 V lub 3,3 V. Alogiczny wysoki ('1') jest reprezentowany przez Vcc, natomiast logiczny niski ('0') to 0V. Ostatnio zmodyfikowany: 2025-01-22 17:01

Same kable kosztują około 200 USD za 2000 stóp, co daje w sumie około 700 USD za podstawową instalację. Koszty te mogą być wyższe lub niższe w zależności od tego, czy potrzebujesz dodatkowych materiałów, czy potrzebujesz dłuższej linii. Ostatnio zmodyfikowany: 2025-01-22 17:01

Celem portu oznaczonego lub „trunkowanego” jest przepuszczanie ruchu dla wielu sieci VLAN, podczas gdy port nieoznakowany lub „dostępowy” akceptuje ruch tylko dla jednej sieci VLAN. Ogólnie rzecz biorąc, porty trunkingowe będą łączyć przełączniki, a porty dostępowe będą łączyć się z urządzeniami końcowymi. Ostatnio zmodyfikowany: 2025-06-01 05:06

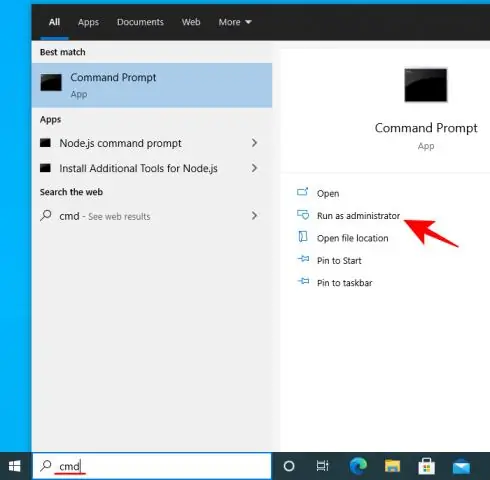

Aby zresetować hasło roota dla MySQL, wykonaj następujące kroki: Zaloguj się na swoje konto za pomocą SSH. Zatrzymaj serwer MySQL za pomocą odpowiedniego polecenia dla twojej dystrybucji Linuksa: Uruchom ponownie serwer MySQL z opcją -skip-grant-tables. Zaloguj się do MySQL za pomocą następującego polecenia: Po monicie mysql> zresetuj hasło. Ostatnio zmodyfikowany: 2025-06-01 05:06

Oto kilka wskazówek. Limit opisu bloga to 320 znaków. Może być jednak krótszy. Używaj słów konwersacyjnych; jak ty i ja. Ludzie lubią ubierać koraliki. Używaj słów wpływu lub mocy. Wytnij słowa wypełniające. Umieść swoje główne słowo kluczowe w opisie bloga. Ostatnio zmodyfikowany: 2025-01-22 17:01

Europlug to płaska, dwubiegunowa, okrągła wtyczka domowego zasilania prądem przemiennym, przystosowana do napięć do 250 V i prądów do 2,5 A. Jest to kompromisowa konstrukcja przeznaczona do bezpiecznego łączenia urządzeń klasy II małej mocy z wieloma różne formy okrągłego gniazdka domowego używanego w całej Europie. Ostatnio zmodyfikowany: 2025-06-01 05:06

Dynamika ewolucji programu. Dynamika ewolucji programu to badanie zmian systemowych. Ewolucja programu jest procesem samoregulującym się. Atrybuty systemowe, takie jak rozmiar; czas między wydaniami; liczba zgłoszonych błędów jest w przybliżeniu niezmienna dla każdej wersji systemu. Ostatnio zmodyfikowany: 2025-06-01 05:06

W sieciach komputerowych protokół Point-to-Point (PPP) jest protokołem komunikacyjnym warstwy łącza danych (warstwa 2) między dwoma routerami bezpośrednio, bez żadnego hosta ani żadnej innej sieci pomiędzy nimi. Może zapewnić uwierzytelnianie połączenia, szyfrowanie transmisji i kompresję. Ostatnio zmodyfikowany: 2025-01-22 17:01

Festiwal Fyre był totalną katastrofą. Jej założyciel trafi do więzienia za oszustwo. Organizator Fyre Festival Billy McFarland, który na początku tego roku przyznał się do winy za oszustwo po nieudanym festiwalu muzycznym w 2017 roku na Bahamach, został skazany na sześć lat więzienia, zgodnie z doniesieniami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przechwytywanie opłat to proces stosowany przez lekarzy i innych świadczeniodawców opieki zdrowotnej, aby otrzymywać wynagrodzenie za swoje usługi. W najprostszej formie przechwytywanie opłat to proces, w którym lekarze rejestrują informacje o swoich usługach, które są następnie wysyłane do różnych płatników i firm ubezpieczeniowych w celu uzyskania zwrotu kosztów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak przyciąć wideo na tablecie z Androidem Wyświetl wideo w Galerii. Nie odtwarzaj wideo; po prostu włóczę się po ekranie. Wybierz polecenie Przytnij. Dotknij ikony Action Overflow lub Menu, aby znaleźć polecenie Trim. Dostosuj punkt początkowy i końcowy filmu. Dotknij przycisku Zapisz lub Gotowe, aby zapisać edytowany film. Ostatnio zmodyfikowany: 2025-01-22 17:01

O: W sklepach z aplikacjami nie ma oddzielnej aplikacji dla Strive. Aby uzyskać dostęp do Strive, po prostu otwórz okno przeglądarki na urządzeniu mobilnym i przejdź do witryny swojego okręgu, aby uzyskać dostęp do linku Eduphoria. Użyj tej samej nazwy użytkownika i hasła, których używasz do logowania się do Eduphoria. Kliknij „Pokaż aplikacje komputerowe”, a następnie wybierz Strive. Ostatnio zmodyfikowany: 2025-01-22 17:01

Weryfikacja danych to sposób na upewnienie się, że użytkownik wpisze to, co zamierza, innymi słowy, aby upewnić się, że użytkownik nie popełni błędu podczas wprowadzania danych. Walidacja polega na sprawdzeniu danych wejściowych, aby upewnić się, że są one zgodne z wymaganiami systemu dotyczącymi danych, aby uniknąć błędów danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Komercyjne nagrywanie cyfrowe zostało zapoczątkowane w Japonii przez NHK i Nippon Columbia oraz ich markę Denon w latach 60. XX wieku. Pierwsze komercyjne nagrania cyfrowe zostały wydane w 1971 roku. BBC również zaczęła eksperymentować z cyfrowym dźwiękiem w latach 60-tych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz przełączać się między tymi dwoma trybami, naciskając akey; jeśli nie sądzisz, że kiedykolwiek będziesz używał trybu zastępowania, możesz go również na stałe wyłączyć w programie Microsoft Word.Naciśnij klawisz „Ins”, aby wyłączyć tryb zastępowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Node Version Manager (w skrócie NVM) to prosty skrypt bash do zarządzania wieloma aktywnymi węzłami. wersje js w systemie Linux. Pozwala na zainstalowanie wielu węzłów. wersje js, zobacz wszystkie wersje dostępne do instalacji i wszystkie zainstalowane wersje w twoim systemie. Nvm obsługuje również uruchomienie określonego węzła. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ruch otwarty stara się pracować nad rozwiązaniami wielu najbardziej palących problemów na świecie w duchu przejrzystości, współpracy, ponownego wykorzystania i swobodnego dostępu. Obejmuje otwarte dane, otwarty rząd, otwarty rozwój, otwartą naukę i wiele więcej. Ostatnio zmodyfikowany: 2025-01-22 17:01

NYNEX połączył się z Bell Atlantic 14 sierpnia 1997 r., co było wówczas drugą co do wielkości fuzją w historii amerykańskiej korporacji. Chociaż Bell Atlantic była firmą, która przetrwała, połączona firma przeniosła się z siedziby Bell Atlantic w Filadelfii do siedziby NYNEX w Nowym Jorku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Typ danych. Charakterystyka określająca rodzaj danych, które można wprowadzić do pola, na przykład liczby, tekst lub daty. Baza danych. Zorganizowany zbiór faktów o ludziach, wydarzeniach, rzeczach lub pomysłach związanych z określonym tematem lub celem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dodaj nowy fragment kodu Obok okna komunikatu Slack kliknij przycisk spinacza. Kliknij Utwórz nowy, a następnie wybierz Kod lub fragment tekstu. Wprowadź tytuł, jeśli chcesz, i wybierz typ pliku z menu. Po zakończeniu kliknij Utwórz fragment, aby opublikować swój fragment. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby wyłączyć buforowanie połączeń, ustaw Pooling = false w parametrach połączenia, jeśli jest to połączenie ADO.NET. Jeśli jest to obiekt OLEDBConnection, ustaw usługi OLE DB = -4 w ciągu połączenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Palo Alto, Kalifornia, Stany Zjednoczone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie, nie jest konieczne użycie domyślnej wielkości liter w instrukcji switch i nie ma zasady utrzymywania domyślnej wielkości liter na końcu wszystkich spraw, można ją umieścić na początku i środku wszystkich innych spraw. Ostatnio zmodyfikowany: 2025-01-22 17:01

Importowanie kontaktów do programu Outlook U góry wstążki programu Outlook 2013 lub 2016 wybierz opcję Plik. Wybierz Otwórz i eksportuj > Importuj/eksportuj. Wybierz opcję Importuj z innego programu lub pliku, a następnie wybierz Dalej. Wybierz Wartości oddzielone przecinkami, a następnie wybierz Dalej. W polu Importuj plik przejdź do pliku kontaktów, a następnie kliknij dwukrotnie, aby go zaznaczyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Mówiąc prościej, słowa specyficzne dla domeny, znane również jako słowa poziomu 3, są słowami technicznymi lub żargonowymi ważnymi dla określonego tematu. Na przykład chemia i pierwiastek należą do słownictwa związanego z nauką, podczas gdy aluzje i wiersze są ściśle powiązane ze sztuką języka angielskiego (oczywiście, naszym ulubionym przedmiotem). Ostatnio zmodyfikowany: 2025-01-22 17:01

Słuchawki Bose® QuietComfort® 35 WirelessHeadphones II zostały zaprojektowane z myślą o światowej klasy redukcji szumów. Jeszcze lepiej uwalniają Cię od kabli, łatwo łącząc się z iPhonem i iPadem za pomocą Bluetooth. Ostatnio zmodyfikowany: 2025-01-22 17:01

Widżet Checkbutton jest standardowym widżetem Tkinter używanym do implementowania wyborów typu on-off. Przyciski kontrolne mogą zawierać tekst lub obrazy, a z każdym przyciskiem można powiązać funkcję lub metodę Pythona. Każdy widget Checkbutton powinien być powiązany ze zmienną. Ostatnio zmodyfikowany: 2025-01-22 17:01

10 wskazówek dotyczących robienia zachwycających zdjęć krajobrazu za pomocą telefonu iPhone Uwzględnij szczegóły na pierwszym planie. Użyj ludzi. Użyj w kompozycji nieba. Zwróć uwagę na warunki oświetleniowe. Postępuj zgodnie z zasadą przekątnej. Uwzględnij wiodące linie na swoich zdjęciach. Użyj szerokokątnego obiektywu iPhone'a. Rób ostrzejsze zdjęcia za pomocą statywu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto jak dodać link do pobrania eBooka WordPress: Kliknij przycisk „Dodaj multimedia” i prześlij książkę do pobrania (np. w formacie eBook PDF, EPUB lub MOBI). Jeśli otrzymasz wiadomość, że nie możesz przesłać określonego typu pliku, zapytaj swojego gospodarza aby upewnić się, że potrzebne typy plików są dozwolone. Kliknij „Wstaw do posta”. Ostatnio zmodyfikowany: 2025-01-22 17:01