Definicja: W Oracle PL/SQL RAW to typ danych używany do przechowywania danych binarnych lub danych zorientowanych bajtowo (na przykład pliki graficzne lub audio). Jedną z najważniejszych rzeczy, o których należy pamiętać w przypadku danych RAW, jest to, że można je tylko przeszukiwać lub wstawiać; Nie można manipulować danymi RAW. Typy danych Oracle: RAW. Ostatnio zmodyfikowany: 2025-01-22 17:01

Fałszywy alarm występuje wtedy, gdy skaner wirusów wykryje plik jako wirusa, nawet jeśli w rzeczywistości nie jest to wirus, a następnie spróbuje poddać ten plik kwarantannie lub usunąć. Ostatnio zmodyfikowany: 2025-01-22 17:01

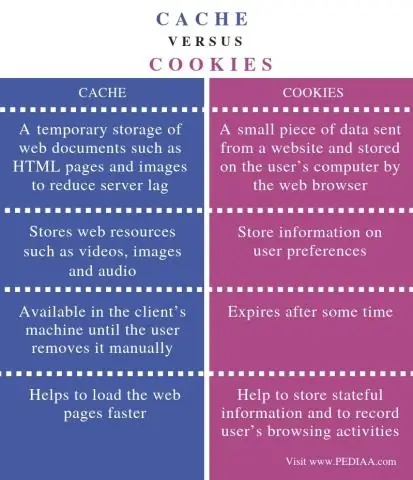

Główna różnica między pamięcią podręczną a plikami cookie polega na tym, że pamięć podręczna służy do przechowywania zasobów stron internetowych podczas przeglądania w celu długoterminowego celu lub do skrócenia czasu ładowania. Z drugiej strony pliki cookie są wykorzystywane do przechowywania wyborów użytkownika, takich jak sesja przeglądania w celu śledzenia preferencji użytkownika. Ostatnio zmodyfikowany: 2025-01-22 17:01

Funkcje prywatne # Funkcja prywatna może być używana tylko wewnątrz jej funkcji lub modułu nadrzędnego. Funkcja publiczna może być używana wewnątrz lub na zewnątrz. Funkcje publiczne mogą jednak wywoływać w nich funkcje prywatne, ponieważ zazwyczaj mają ten sam zakres. Ostatnio zmodyfikowany: 2025-01-22 17:01

Odwrócenie kierunku ścieżki ruchu Na slajdzie zaznacz efekt animacji, który chcesz zmienić. Na karcie Animacje w obszarze Opcje animacji kliknij pozycję Opcje efektu, a następnie kliknij Odwróć kierunek ścieżki. Porada: Aby wyświetlić podgląd wszystkich efektów animacji na slajdzie, na karcie Animacje w obszarze Podgląd kliknij pozycję Odtwórz. Ostatnio zmodyfikowany: 2025-06-01 05:06

Zwolni to miejsce na dysku i do pewnego stopnia oczyści serwer WSUS. W okienku nawigacji rozwiń Enterprise > Update Services i wybierz serwer WSUS. W okienku Akcje kliknij opcję Kreator oczyszczania serwera. W oknie Opcje czyszczenia serwera WSUS wybierz opcje czyszczenia i kliknij OK. Ostatnio zmodyfikowany: 2025-06-01 05:06

Może być używany do analizy ogólnej wydajności serwera pod dużym obciążeniem. JMeter może być używany do testowania wydajności zarówno zasobów statycznych, takich jak JavaScript i HTML, jak i zasobów dynamicznych, takich jak JSP, Servlets i AJAX. JMeter zapewnia różnorodne graficzne analizy raportów wydajności. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepsze darmowe oprogramowanie antywirusowe w skrócie Bitdefender Antivirus Free Edition. Avast darmowy antywirus. Darmowy antywirus AVG. ZoneAlarm Free Antivirus 2019. Malwarebytes Anti-Malware Free. Ostatnio zmodyfikowany: 2025-01-22 17:01

W podejściu warstwowym dolna warstwa to sprzęt, a najwyższa warstwa to interfejs użytkownika. Główną zaletą jest prostota konstrukcji i debugowania. Główną trudnością jest zdefiniowanie poszczególnych warstw. Główną wadą jest to, że system operacyjny jest mniej wydajny niż inne implementacje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli nic się nie stało po wyczyszczeniu partycji pamięci podręcznej, przywrócenie ustawień fabrycznych może to naprawić. Wyłącz urządzenie. Następnie obróć telefon, przytrzymując następującą kombinację klawiszy: przycisk zasilania, przycisk zwiększania głośności. Przytrzymaj przyciski, aż logo Huawei zniknie z wyświetlacza, a ekran stanie się czarny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli potrzebujesz natychmiastowej pomocy, zadzwoń na naszą infolinię pod numer 1-800-950-7368. Ostatnio zmodyfikowany: 2025-01-22 17:01

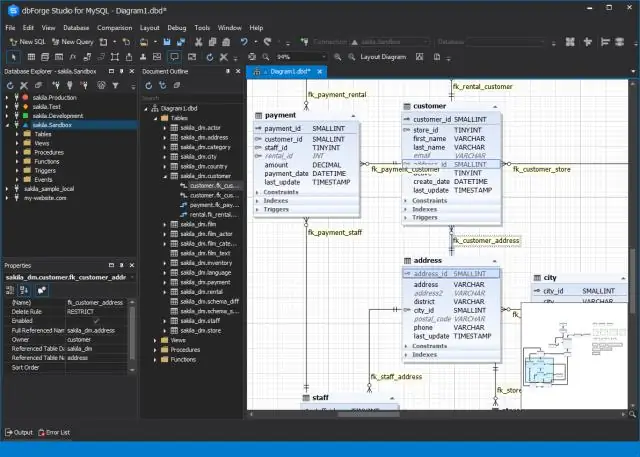

MariaDB to system zarządzania relacyjnymi bazami danych (DBMS) typu open source, który jest kompatybilnym zamiennikiem szeroko stosowanej technologii baz danych MySQL. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto, jak możesz anulować subskrypcję Spring: Otwórz aplikację App Store na telefonie (nie aplikację Spring - jest to niebieska ikona na Twoim iPhonie). Aplikacja App Store powinna otworzyć się na karcie „Dzisiaj”. Stuknij okrągłą ikonę konta w prawym górnym rogu. Dotknij "Zarządzaj subskrypcjami". Powinieneś tam zobaczyć wspomnienie o wiosennym bieganiu. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jak wyłączyć/wyłączyć program antywirusowy Kliknij prawym przyciskiem myszy ikonę AVG na pasku zadań obok zegara. Kliknij „Tymczasowo wyłącz ochronę AVG”. Wybierz, jak długo chcesz, aby ochrona była wyłączona i czy wyłączyć również zaporę, a następnie kliknij „OK”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wszystkie staże Pixar są płatne i odbywają się w Emeryville w Kalifornii. Stażyści muszą kwalifikować się do pracy w USA i muszą być zapisani na uniwersytet lub w ciągu jednego roku od ukończenia studiów. Staże trwają zwykle od 12 tygodni do 6 miesięcy i są oferowane w semestrach letnich, jesiennych i zimowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Statua Posejdona jest dziś wystawiona w Narodowym Muzeum Archeologicznym w Atenach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Cześć, jeśli pobierasz ze sklepu iTunes, utwory są w formacie AAC i nie możesz zmienić formatu pobierania. Jeśli przejdziesz do ogólnych preferencji > ustawienia importu, możesz ustawić WAV do importowania płyt CD. Możesz również użyć tego ustawienia do konwersji istniejących plików - Plik > konwertuj > utwórz wersję WAV. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wybierz plasterki, które chcesz usunąć z obrazu. Przewiń do paska narzędzi po lewej stronie ekranu i kliknij ikonę „Narzędzie Slice”, „Narzędzie Slice Select” lub kliknij „C” na klawiaturze. Naciśnij klawisz „Backspace”, aby usunąć wybrane plasterki. Kliknij klawisz „Usuń”, jeśli klawisz „Backspace” nie usuwa plasterków. Ostatnio zmodyfikowany: 2025-01-22 17:01

Naciśnij klawisz „Ins”, aby wyłączyć tryb zastępowania. W zależności od modelu klawiatury ten klawisz może być również oznaczony etykietą „Wstaw”. Jeśli chcesz po prostu wyłączyć tryb zastępowania, ale zachować możliwość jego ponownego włączenia, gotowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz uruchomić plik JavaScript z terminala tylko wtedy, gdy masz zainstalowane środowisko uruchomieniowe NodeJs. Jeśli go zainstalowałeś, po prostu otwórz terminal i wpisz „nazwa pliku węzła. Kroki: Otwórz Terminal lub Wiersz Poleceń. Ustaw ścieżkę do miejsca, w którym znajduje się plik (za pomocą cd). Wpisz „węzeł Nowy. js” i kliknij Enter. Ostatnio zmodyfikowany: 2025-01-22 17:01

LDR przechowuje wartość rejestru źródłowego plus natychmiastowe przesunięcie wartości i przechowuje ją w rejestrze docelowym. LDI traktuje rejestr źródłowy jako adres i przechowuje zawartość pamięci pod tym adresem w rejestrze docelowym. Ta funkcja przechowuje wartość (etykieta źródłowa) w rejestrze docelowym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jaka jest różnica między Adobe Photoshop a Photoshop cc? Główną różnicą jest to, że AdobePhotoshop CS jesteś właścicielem i jest to tylko jednorazowa płatność. Korzystając z programu Adobe Photoshop CC, dzierżawisz tylko oprogramowanie i musisz na zawsze płacić miesięczną opłatę subskrypcyjną. Również wersja CS jest już nieaktualna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dowiedz się, jak aktywować nową kartę SIM lub kartę aneSIM dla urządzenia AT&T Wireless lub AT&T PREPAID. Aktywuj karty SIM i eSIM online Przejdź do att.com/activations. Wybierz opcję Aktywuj dla sieci bezprzewodowej AT&T lub AT&T PREPAID. Wprowadź żądane informacje i wybierz Kontynuuj. Postępuj zgodnie z instrukcjami, aby zakończyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby utworzyć ikonę lub skrót na pulpicie, wykonaj następujące czynności: Przejdź do pliku na dysku twardym, dla którego chcesz utworzyć skrót. Kliknij prawym przyciskiem myszy plik, dla którego chcesz utworzyć skrót. Wybierz z menu opcję Utwórz skrót. Przeciągnij skrót na pulpit lub dowolny inny folder. Zmień nazwę skrótu. Ostatnio zmodyfikowany: 2025-01-22 17:01

FindTape jest często pytany, czy taśmy magnetyczne skleją się ze sobą, a prosta odpowiedź brzmi: nie. Strona magnetyczna jest przyciągana przez materiały ferromagnetyczne, takie jak żelazo, nikiel i kobalt lub magnes o przeciwnej polaryzacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby odpowiedzieć na zapytania, schemat musi mieć funkcje rozwiązywania dla wszystkich pól. Ten zbiór funkcji nazywa się „mapą rozwiązywania”. Ta mapa łączy pola i typy schematu z funkcją. Ostatnio zmodyfikowany: 2025-06-01 05:06

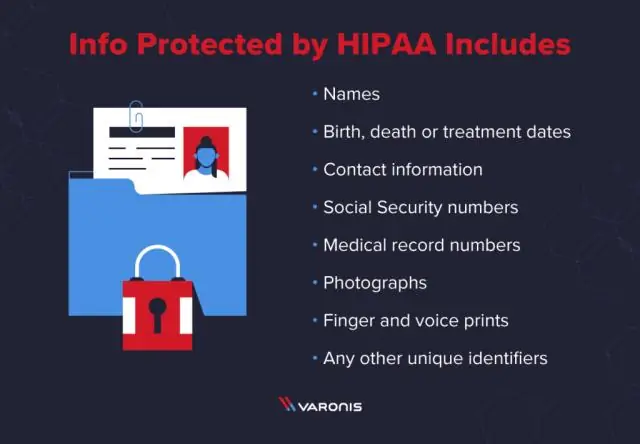

Zasada Prywatności HIPAA wymaga od planów zdrowotnych i objętych usługami opieki zdrowotnej opracowania i rozpowszechniania zawiadomienia, które zawiera jasne, przyjazne dla użytkownika wyjaśnienie praw jednostek w odniesieniu do ich osobistych informacji zdrowotnych oraz praktyk w zakresie prywatności planów zdrowotnych i dostawców opieki zdrowotnej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Połącz się z bazą danych pod adresem localhost:5432, używając nazwy użytkownika postgres i dostarczonego hasła. Teraz kliknij dwukrotnie PostgreSQL 9.4 w 'Servers Groups'. pgAdmin poprosi Cię o hasło. Musisz podać hasło dla użytkownika postgres w celu uwierzytelnienia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Może być bardzo czasochłonne. jest obarczony zwiększonym błędem, szczególnie gdy analiza relacyjna jest wykorzystywana do osiągnięcia wyższego poziomu interpretacji. jest często pozbawiony podstaw teoretycznych lub próbuje zbyt swobodnie wyciągać sensowne wnioski na temat relacji i wpływów sugerowanych w badaniu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Po zaktualizowaniu rekordów DNS (Domain Name System) w pliku strefy nazwy domeny może minąć do 48 godzin, zanim te aktualizacje zostaną rozpowszechnione w Internecie. Ostatnio zmodyfikowany: 2025-01-22 17:01

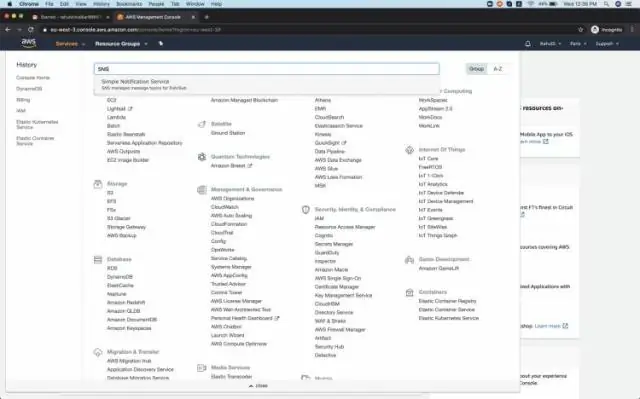

Utwórz konto Przejdź do strony głównej Amazon Web Services. Wybierz Utwórz konto AWS. Wprowadź informacje o swoim koncie, a następnie wybierz Kontynuuj. Wybierz Osobisty lub Profesjonalny. Wprowadź informacje o firmie lub dane osobowe. Przeczytaj i zaakceptuj Umowę Klienta AWS. Wybierz Utwórz konto i kontynuuj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Problemy z łącznością mogą czasami być powodowane przez sprzęt sieciowy, a nie przez urządzenia, które łączą się z siecią. Uruchom ponownie urządzenie obsługujące Alexa. Wyłącz urządzenie z obsługą Echo lub Alexa, włącz je ponownie, a następnie ponownie połącz się z Wi-Fi. Czasami fizyczne ponowne uruchomienie urządzenia obsługującego Alexę może rozwiązać problem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmiana liczby dzwonków przed odebraniem poczty głosowej Przejdź do Przegląd konta > Mój telefon cyfrowy > Sprawdzanie poczty głosowej i funkcji lub zarządzanie nimi. Na karcie Ustawienia poczty głosowej przewiń do Preferencje ogólne i wybierz opcję Ustaw liczbę dzwonków przed pocztą głosową. Wybierz ustawienie z zakresu od 1 dzwonka (6 sekund) do 6 dzwonków (36 sekund). Wybierz Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Program SIP Xlite to darmowy program, który można łatwo zainstalować na urządzeniu z systemem Windows. Potrzebujesz: Aby dokonać rejestracji na naszej stronie internetowej; Aby uzyskać dostęp do konta osobistego; Doładuj saldo i zamów wirtualny numer (otrzymasz konto SIP za darmo); Aby zainstalować i wprowadzić ustawienia dla swojego konta SIP. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instalowanie STS Krok 1: Pobierz Spring Tool Suite z https://spring.io/tools3/sts/all. Kliknij platformę, z której korzystasz. Krok 2: Rozpakuj plik zip i zainstaluj STS. Krok 3: Na ekranie pojawi się okno dialogowe Spring Tool Suite 3 Launcher. Kliknij przycisk Uruchom. Krok 4: Rozpoczyna się uruchamianie STS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tworzenie rozszerzonej rzeczywistości w studiu Aurasma jest bezpłatne. Utwórz konto w Aurasma Studio. Wybierz „Utwórz nową aurę”. Wybierz obraz wyzwalający. Wybierz obraz, nadaj mu nazwę, a następnie naciśnij „zapisz”. Teraz możesz edytować swój wyzwalacz. Teraz dodaj nakładki. Nazwij swoją nakładkę i naciśnij „Zapisz”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dysk SSD 16 GB jest po prostu używany jako napęd pamięci podręcznej, aby poprawić wydajność dysku twardego. To nie jest napęd hybrydowy. Dysk SSD i dysk twardy są oddzielnymi dyskami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tablica bazy informacji o przekazywaniu (FIB) - CEF używa FIB do podejmowania decyzji o przełączaniu na podstawie prefiksów docelowych adresów IP. FIB jest koncepcyjnie podobny do tablicy routingu lub bazy informacyjnej. Utrzymuje lustrzany obraz informacji o przekazywaniu zawartych w tabeli routingu IP. Ostatnio zmodyfikowany: 2025-01-22 17:01

SQL Server nie obsługuje funkcji Trim(). Ale możesz użyć LTRIM(), aby usunąć początkowe spacje i RTRIM(), aby usunąć końcowe spacje. można go użyć jako LTRIM(RTRIM(NazwaKolumny)) do usunięcia obu. Cóż, to zależy od używanej wersji SQL Server. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zaktualizować wiele kolumn, użyj klauzuli SET, aby określić dodatkowe kolumny. Podobnie jak w przypadku pojedynczych kolumn określasz kolumnę i jej nową wartość, a następnie kolejny zestaw kolumn i wartości. W tym przypadku każda kolumna jest oddzielona kolumną. Ostatnio zmodyfikowany: 2025-01-22 17:01