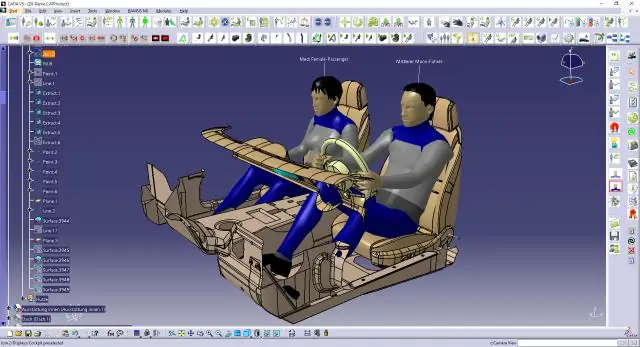

Zasadniczo Solidworks jest łatwiejszy w użyciu, a Catia ma większą moc. Solidworks prawdopodobnie ma więcej możliwości pracy, ponieważ korzysta z niego więcej producentów, ponieważ większość zaprojektowanych/wyprodukowanych towarów nie wymaga wysokiej jakości Catii. Catia jest dla takich rzeczy jak motoryzacja i lotnictwo, które wymagają bardzo dokładnych Nurb. Ostatnio zmodyfikowany: 2025-01-22 17:01

Cechy. Pobierać. Od szkoły podstawowej po studia, VEXcode to środowisko kodowania, które spotyka uczniów na ich poziomie. Intuicyjny układ VEXcode umożliwia uczniom szybkie i łatwe rozpoczęcie pracy. VEXcode jest spójny we wszystkich blokach i tekście, we wszystkich VEX IQ i VEX V5. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pobierz bezpłatną płytkę fotograficzną z aplikacji FreePrints Photo Tiles FreePrints Photo Tiles to jedyne w swoim rodzaju lekkie panele, które z łatwością przyklejają się do ścian bez użycia młotka i gwoździ. I równie łatwo się odklejają, co oznacza, że możesz je przenieść w dowolne miejsce. Ostatnio zmodyfikowany: 2025-01-22 17:01

MySQL zapewnia potężną opcję kopiowania danych z jednej tabeli do innej (lub wielu tabel). Podstawowe polecenie jest znane jako INSERT SELECT. Pełny układ składni pokazano poniżej: INSERT [IGNORE] [INTO] nazwa_tabeli. [(nazwa_kolumny,)] SELECT FROM nazwa_tabeli WHERE. Ostatnio zmodyfikowany: 2025-01-22 17:01

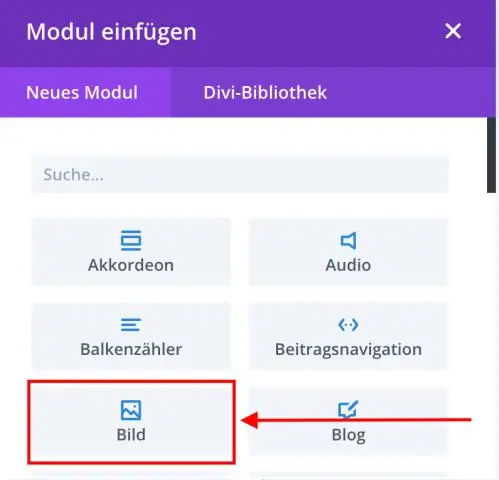

Wstawianie ankiet Google Przejdź do strony Witryn Google, na której chceszwyświetlić ankietę, i kliknij Edytuj stronę. Kliknij Wstaw > Formularz arkusza kalkulacyjnego. Wybierz formularz, który chcesz osadzić i kliknij Wybierz. Pojawi się kolejne okno, w którym możesz dostosować wygląd swojego formularza. Po zakończeniu kliknij Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Skrypty z atrybutem defer ładują się w kolejności, w jakiej zostały określone, ale nie przed załadowaniem samego dokumentu. Ponieważ odroczenie nie ma wpływu na tagi skryptu, chyba że mają one również atrybut src, pierwszym wykonywanym skryptem jest skrypt wbudowany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto kroki, aby uruchomić plik klasy Java, który znajduje się w innym katalogu: Krok 1 (Utwórz klasę narzędziową): Utwórz A. Krok 2 (Skompiluj klasę narzędziową): Otwórz terminal w lokalizacji proj1 i wykonaj następujące polecenia. Krok 3 (Sprawdź, czy A. Krok 4 (Napisz główną klasę i skompiluj ją): Przejdź do katalogu proj2. Ostatnio zmodyfikowany: 2025-01-22 17:01

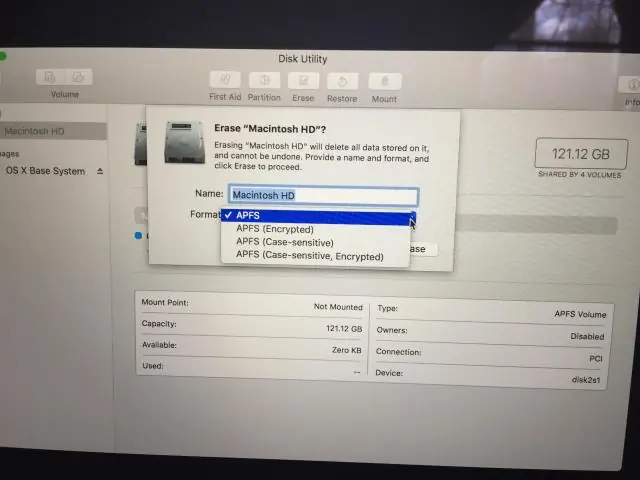

Deweloper: Apple Inc. Ostatnio zmodyfikowany: 2025-01-22 17:01

W typografii kursywa jest czcionką kursywą opartą na stylizowanej formie pisma kaligraficznego. Nazwa wzięła się z faktu, że kroje pisma inspirowane kaligrafią zostały po raz pierwszy zaprojektowane we Włoszech, aby zastąpić dokumenty tradycyjnie pisane pismem zwanym kantorem. Ostatnio zmodyfikowany: 2025-01-22 17:01

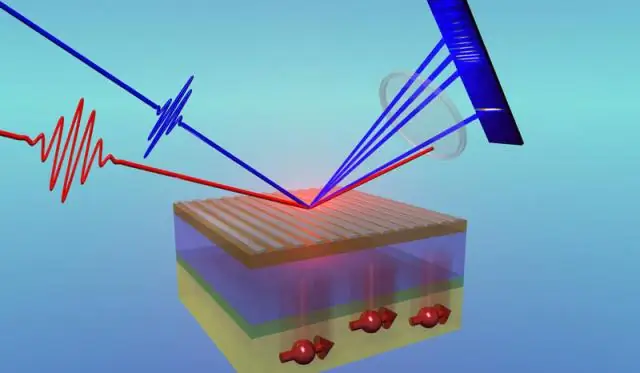

Sieć komputerowaInżynieria komputerowaMCA. Medium transmisyjne można zdefiniować jako ścieżkę, która może przesyłać informacje od nadawcy do odbiorcy. Media transmisyjne znajdują się poniżej warstwy fizycznej i są kontrolowane przez warstwę fizyczną. Media transmisyjne nazywane są również kanałami komunikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaktualizuj połączenie sieciowe, wyłączając i ponownie uruchamiając urządzenie. Jeśli zasięg jest normalny, oznacza to, że w Twojej okolicy nie ma problemów z konserwacją, a ponowne uruchomienie telefonu nie powiodło się: Możliwe, że Twoja karta SIM lub telefon jest uszkodzona. Aby sprawdzić, czy nie ma wadliwej karty SIM, wypróbuj kartę w innym telefonie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na klawiaturze brytyjskiej shift-3 to £, a nie symbol hash. Na komputerze PC hash byłby kluczem używanym przez Maca i |, który znajduje się między ' i return. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wprowadzenie do instrukcji Db2 INSERT Najpierw podaj nazwę tabeli, do której chcesz wstawić nowy wiersz po słowach kluczowych INSERT INTO, po których następuje lista kolumn oddzielonych przecinkami ujęta w nawiasy. Następnie podaj listę wartości z przecinkami po słowie kluczowym WARTOŚCI. Ostatnio zmodyfikowany: 2025-01-22 17:01

Niezależnie od tego, czy wymieniasz starszy model, czy po prostu dodajesz nową linię do swojego domu, kupuj telefony Sprint oferowane przez Walmart po niskich cenach każdego dnia i utrzymuj kontakt bez względu na to, gdzie jesteś. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podłączanie Google Home Mini do Wi-Fi: Otwórz aplikację Google Home na urządzeniu z Androidem lub iOS. Wybierz lub wprowadź konto Google, z którym chcesz połączyć urządzenie Google Home. Aplikacja Google Home powinna już rozpoznać Twoje nowe urządzenie Google Home. Głośnik odtworzy teraz dźwięk. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uprawnienie do sklasyfikowania informacji pierwotnie jako ściśle tajne może być wykonywane tylko przez: (1) Prezydenta; (2) szefowie i urzędnicy agencji wyznaczeni przez Prezydenta w Rejestrze Federalnym; oraz (3) urzędnicy delegowali to uprawnienie zgodnie z sekcją 1.2(d). Ostatnio zmodyfikowany: 2025-01-22 17:01

Heurystyka dostępności to skrót myślowy, który pomaga nam podjąć decyzję na podstawie tego, jak łatwo jest sobie coś przypomnieć. Heurystyka reprezentatywności to skrót myślowy, który pomaga nam podjąć decyzję poprzez porównanie informacji z naszymi mentalnymi prototypami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pamięć nieulotna. Rodzaje pamięci, które zachowują swoją zawartość po wyłączeniu zasilania. ROM jest nieulotny, podczas gdy pamięć RAM jest nieulotna. Termin ten często odnosi się do pamięci CMOS w komputerach PC, które przechowują BIOS. Ostatnio zmodyfikowany: 2025-01-22 17:01

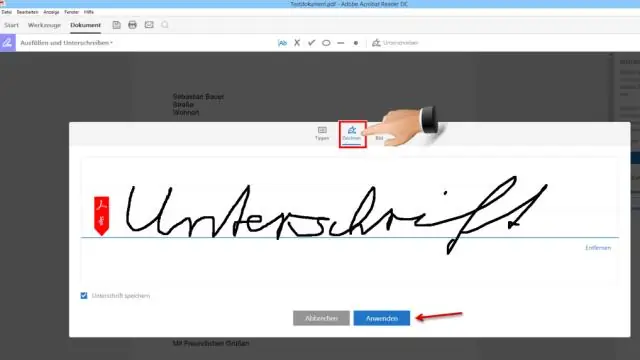

Podgląd nadruku w programie Acrobat. Oznacza to upewnienie się, że kolor jest dokładny i że dokładnie widzisz, jak atramenty (i przedmioty!) będą nadrukowywane, gdy atrament trafi na papier. Zarówno programy Acrobat, jak i Reader mają preferencję podglądu nadruku, która pokazuje, w jaki sposób atramenty będą ze sobą współdziałać w druku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Połowa XV w., „znaczący, o dużym znaczeniu, mający znaczenie lub konsekwencje”, od średniowiecznej łaciny „ważne, doniosłe”, przymiotnik imiesłowu teraźniejszego od importare „być znaczący”, z łac. , przekazywać, sprowadzać z zagranicy”, z przyswojonej formy in- w, w (. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wpisz: sysctl -w net.ipv4.tcp_mem='8388608 8388608 8388608' Ustawienie automatycznego dostrajania TCP. 'Zmienna tcp_mem określa, jak powinien zachowywać się stos TCP, jeśli chodzi o wykorzystanie pamięci. Pierwsza wartość określona w zmiennej tcp_mem informuje jądro o niskim progu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ograniczenie szybkości na użytkownika lub na aplikację w standardowym interfejsie API jest przede wszystkim na podstawie liczby użytkowników - lub dokładniej opisane, na token dostępu użytkownika. Jeśli metoda pozwala na 15 żądań na okno limitu szybkości, to pozwala na wykonanie 15 żądań na okno - w imieniu Twojej aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

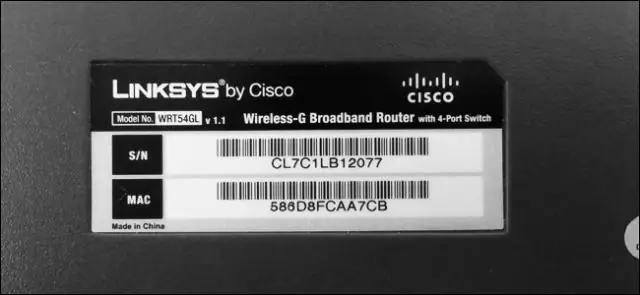

Adres MAC (kontrola dostępu do nośnika) składa się z 12 znaków alfanumerycznych i nadaje modemowi unikalną tożsamość w sieci. Adres MAC jest również nazywany identyfikatorem modemu kablowego. Możesz potrzebować swojego adresu MAC, aby: Założyć konto internetowe Spectrum. Ostatnio zmodyfikowany: 2025-01-22 17:01

3 Odpowiedzi Otwórz okno wiersza polecenia administratora, klikając prawym przyciskiem myszy ikonę wiersza polecenia i wybierając opcję, aby uruchomić go jako administrator. W oknie wiersza polecenia wpisz mountvol P: /S. Użyj okna wiersza polecenia, aby uzyskać dostęp do woluminu P: (partycja systemowa EFI lub ESP). Ostatnio zmodyfikowany: 2025-01-22 17:01

Pobranie dodatkowych aplikacji do użytku z urządzeniem Chromecast może rozszerzyć możliwości bezprzewodowego udostępniania urządzenia. Usługa Chromecast korzysta z niestandardowych aplikacji na Androida, a aplikacje kompatybilne z urządzeniami można pobierać bezpośrednio z oficjalnego sklepu Google Play. Ostatnio zmodyfikowany: 2025-06-01 05:06

Podstawowa różnica operacyjna między certyfikatem z podpisem własnym a certyfikatem CA polega na tym, że w przypadku certyfikatu z podpisem własnym przeglądarka zazwyczaj wyświetla pewien rodzaj błędu, ostrzegając, że certyfikat nie został wydany przez CA. Przykład błędu certyfikatu z podpisem własnym pokazano na powyższym zrzucie ekranu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak podłączyć telefon do modemu Podłącz jeden koniec pierwszego kabla telefonicznego do gniazdka ściennego. Podłącz drugi koniec kabla do portu „Line” w modemie. Podłącz jeden koniec drugiego kabla telefonicznego do gniazda wejściowego w telefonie. Podnieś słuchawkę telefonu; powinieneś usłyszeć sygnał wybierania. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jest również nazywany w skrócie NT Password, a czasami jest określany jako narzędzie Chntpw. Jest to narzędzie tekstowe z prostym interfejsem wiersza poleceń, ale nowicjusze często są zniechęceni perspektywą korzystania z NTPassword. Ostatnio zmodyfikowany: 2025-01-22 17:01

Różnica między asynchronicznymi a odroczonymi koncentruje się wokół tego, kiedy skrypt jest wykonywany. Każdy skrypt asynchroniczny jest wykonywany przy pierwszej okazji po zakończeniu pobierania i przed zdarzeniem ładowania okna. Z drugiej strony skrypty odroczenia mają gwarancję wykonania w kolejności, w jakiej występują na stronie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak korzystać z bezprzewodowych kamer bezpieczeństwa z routerem WiFiRouter Krok 1: Określ siłę Wifi swojej sieci bezprzewodowej. Krok 2: Włącz i skonfiguruj WirelessSecurityCamera dla swojej sieci. Krok 3: Uzyskaj dostęp do interfejsu sieciowego kamery IP. Krok 4: Konfiguracja adresu WiFi. Krok 5: Połącz się z routerem bezprzewodowym. Kroki rozwiązywania problemów z połączeniem Wi-Fi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Funkcja gettype() jest funkcją wbudowaną w PHP, która służy do pobierania typu zmiennej. Służy do sprawdzenia typu istniejącej zmiennej. Składnia: string gettype ($zmienna) Parametr: Ta funkcja przyjmuje pojedynczy parametr $zmienna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Paragrafy ciała to akapity, które stanowią większość twojego artykułu. Następnie treść akapitu jest twoim dowodem na poparcie głównej idei. Wraz z dowodami, jako pisarz, dostarczasz komentarz, aby rozpakować i przeanalizować cytowany materiał. Ostatnio zmodyfikowany: 2025-01-22 17:01

XPort jest kompaktowym, zintegrowanym rozwiązaniem umożliwiającym korzystanie z Internetu praktycznie każdemu urządzeniu obsługującemu port szeregowy. Włączając XPort do projektu produktu, producenci urządzeń mogą szybko i łatwo oferować łączność sieciową jako standardową funkcję - dzięki czemu można uzyskać dostęp do sprzętu i sterować nim za pośrednictwem sieci. Ostatnio zmodyfikowany: 2025-01-22 17:01

2) jest czujnik, który informuje, że pojemnik na śmieci jest pełny. Kiedy to się wyłączy, jest gotowe i wraca do bazy. 3) jest czujnik baterii, gdy poziom mocy spadnie do poziomu „limp home mode”, jest gotowy i wraca do bazy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki, aby wygenerować raporty dotyczące zasięgu: Po pierwsze, utwórz projekt TestNG w zaćmieniu. Teraz pobierz pliki bibliotek rozszerzeń z następującego linku: http://extentreports.relevantcodes.com/ Dodaj pobrane pliki bibliotek do swojego projektu. Utwórz klasę Java, powiedz „ExtentReportsClass” i dodaj do niej następujący kod. Ostatnio zmodyfikowany: 2025-06-01 05:06

Subprocess posiada metodę call(), której można użyć do uruchomienia programu. Parametr jest listą, której pierwszym argumentem musi być nazwa programu. Pełna definicja to: subprocess.call(args, *, stdin=Brak, stdout=Brak, stderr=Brak, shell=False) # Uruchom polecenie opisane przez args. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wersjonowany system plików to dowolny komputerowy system plików, który umożliwia istnienie pliku komputerowego w kilku wersjach jednocześnie. Jest to zatem forma kontroli rewizji. Większość popularnych systemów plików wersjonowanych przechowuje pewną liczbę starych kopii pliku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sqlmap to narzędzie do testowania penetracji typu open source, które automatyzuje proces wykrywania i wykorzystywania błędów wstrzykiwania SQL oraz przejmowania serwerów baz danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Odpowiedź: Odp.: tak, za każdym razem, gdy podłączasz kabel odgromowy, ściska on kurz i zanieczyszczenia na dno złącza. Po prostu kopaj dalej, aż uda ci się go usunąć. W przeciwnym razie możesz zabrać go do sklepu Apple, wyczyścili go dla mnie za darmo i po tym zadziałało idealnie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Krok 1 Otwórz przeglądarkę internetową, taką jak Safari, Google Chrome lub Internet Explorer. W górnej części okna w pasku adresu wpisz domyślny adres IP modemo-routera TP-Link, np. 192.168. 1.1, a następnie naciśnij Enter. Ostatnio zmodyfikowany: 2025-01-22 17:01