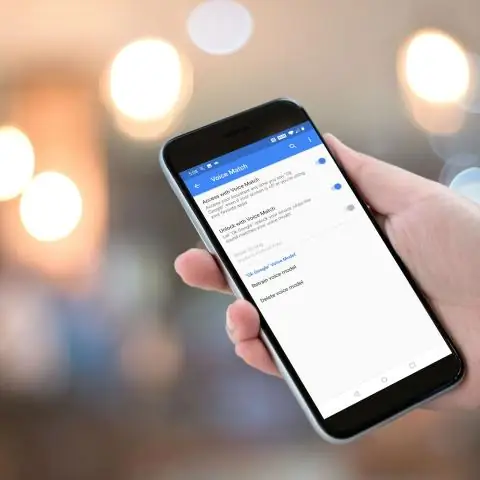

Zaloguj się przy użyciu swoich danych logowania UT: Nazwa użytkownika. Fac/Personel: netid@utk.edu. Studenci: netid@vols.utk.edu. Hasło: hasło NetID. Metoda EAP: PEAP. Uwierzytelnianie fazy 2: MSCHAPV2. Certyfikat: Nie sprawdzaj. Ostatnio zmodyfikowany: 2025-01-22 17:01

IPhone 6 i 6 Plus są urządzeniami obsługującymi 4G. Jeśli mobilne połączenie internetowe ma klasę 4G, słuchawka pokaże to obok wskaźnika sygnału w lewym górnym rogu wyświetlacza. Jeśli nie uzyskasz połączenia internetowego na urządzeniu za pośrednictwem danych mobilnych, sprawdź ustawienia sieciowe urządzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

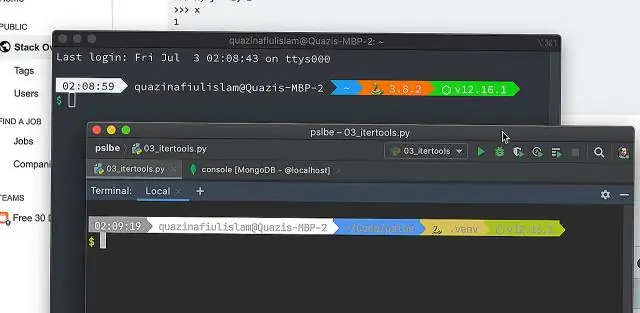

Mac i Linux są oparte na tej samej strukturze, więc bardzo łatwo jest pracować między nimi. Jeśli pracujesz głównie nad analizą danych i pracujesz nad rzeczami zawartymi w twoim komputerze, Windows jest w porządku, ale jeśli pracujesz z klastrem obliczeniowym lub innymi maszynami opartymi na Linux/Mac, kup Maca lub zainstaluj Linuksa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Vive Tracker to małe, wymienne akcesorium do śledzenia ruchu, które można przyczepić do dowolnego obiektu w prawdziwym życiu i współpracuje z goglami HTC Vive VR. Tracker tworzy bezprzewodowe połączenie między obiektem a zestawem słuchawkowym i umożliwia graczowi korzystanie z obiektu w wirtualnym świecie, co jest całkiem niesamowite. Ostatnio zmodyfikowany: 2025-01-22 17:01

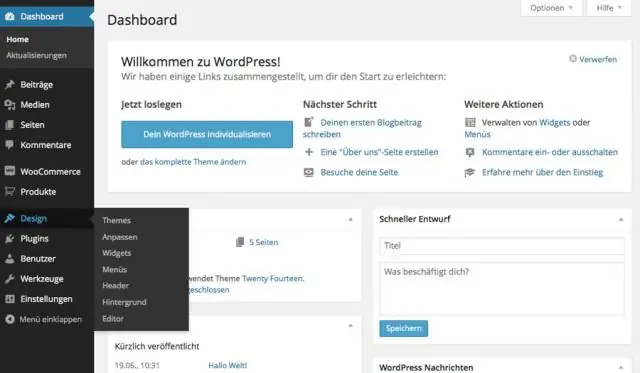

Aby rozpocząć dostosowywanie motywu WordPress, najpierw przejdź do strony Wygląd -> Motywy. Na tej stronie znajdź aktywny motyw (w naszym przypadku dwadzieścia siedemnaście) i kliknij przycisk Dostosuj obok jego tytułu. Na stronie, która się otworzy, możesz modyfikować swój motyw WordPress w czasie rzeczywistym. Ostatnio zmodyfikowany: 2025-06-01 05:06

Plik odpowiedzi to plik oparty na języku XML, który zawiera definicje ustawień i wartości do użycia podczas instalacji systemu Windows. W pliku odpowiedzi określasz różne opcje konfiguracji. Opcje te obejmują sposób partycjonowania dysków, lokalizację obrazu systemu Windows, który zostanie zainstalowany oraz klucz produktu, który należy zastosować. Ostatnio zmodyfikowany: 2025-01-22 17:01

Lalka Barbie 28 cali - Walmart.com - Walmart.com. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby utworzyć podpis cyfrowy, oprogramowanie do podpisywania - takie jak program pocztowy - tworzy jednokierunkowy skrót danych elektronicznych, które mają zostać podpisane. Klucz prywatny jest następnie używany do szyfrowania skrótu. Zaszyfrowany skrót – wraz z innymi informacjami, takimi jak algorytm haszujący – jest podpisem cyfrowym. Ostatnio zmodyfikowany: 2025-06-01 05:06

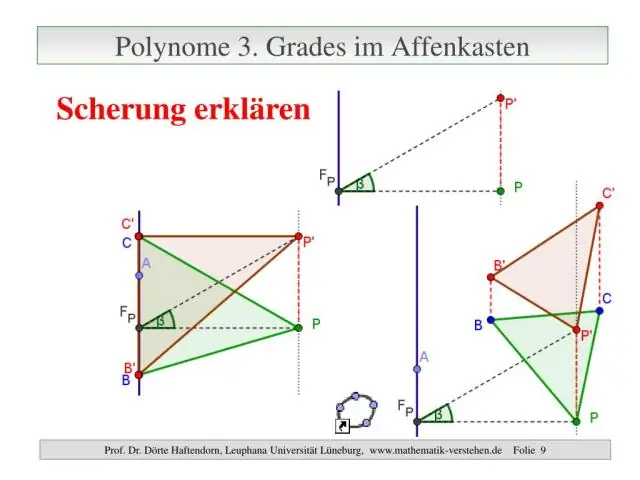

Wielomiany należy zawsze maksymalnie uprościć. Oznacza to, że musisz dodać wszystkie podobne terminy. Terminy podobne to terminy, które mają dwie wspólne cechy: 1) Te same zmienne 2) Zmienne mają te same wykładniki. Ostatnio zmodyfikowany: 2025-06-01 05:06

Czy możesz zainwestować w Huawei? Huawei nie sprzedaje akcji publicznych, więc nie ma możliwości zakupu udziałów własnościowych na żadnym z rynków światowych. Jeśli chcesz potencjalnie posiadać akcje, musisz być pracownikiem Huawei z siedzibą w Chinach. Ostatnio zmodyfikowany: 2025-01-22 17:01

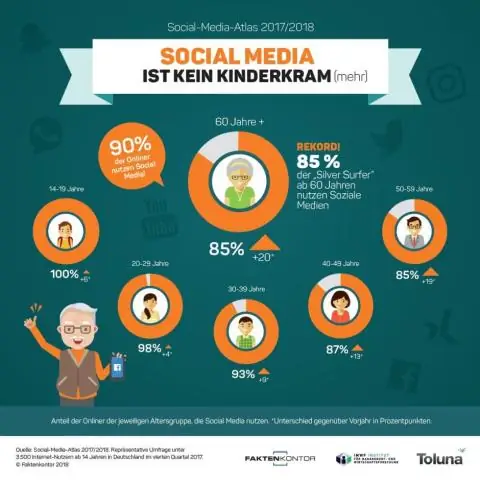

Co najmniej 400 000 botów odpowiadało za około 3,8 miliona tweetów, około 19% całkowitego wolumenu. Twitterboty są już dobrze znanymi przykładami, ale zaobserwowano również odpowiadających im autonomicznych agentów na Facebooku i w innych miejscach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Załaduj dowolny klip do panelu Źródło. Zwróć uwagę na mały klucz w prawym dolnym rogu (patrz Rysunek 7); to jest menu Ustawienia panelu Źródło (jest takie samo, jak w panelu Program). Kliknij je i przełącz panel, aby wyświetlić przebieg audio. Ostatnio zmodyfikowany: 2025-01-22 17:01

Docker CE to bezpłatna platforma do konteneryzacji typu open source. Jest to przemianowana wersja rozwiązania open source Docker, które jest dostępne bezpłatnie od czasu premiery Dockera w 2013 roku. CE można pobrać bezpośrednio ze sklepu Docker Store. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wybierz przycisk Start, a następnie wybierz Ustawienia> Sieć i Internet> VPN> Dodaj połączenie VPN. W polu Dodaj połączenie VPN wykonaj następujące czynności: Jako dostawcę VPN wybierz Windows (wbudowany). W polu Nazwa połączenia wprowadź nazwę, którą rozpoznasz (na przykład My Personal VPN). Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz utworzyć nowego użytkownika na komputerze Mac, aby uniknąć problemów związanych z posiadaniem więcej niż jednej osoby w tym samym profilu, takich jak logowanie i wylogowywanie się z witryn i aplikacji. Po utworzeniu nowego profilu użytkownika będziesz mieć możliwość przełączania się między użytkownikami za pomocą ekranu logowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Plik z rozszerzeniem pliku PEM to plik Privacy Enhanced Mail Certificate używany do prywatnego przesyłania wiadomości e-mail. Niektóre pliki w formacie PEM mogą zamiast tego używać innego rozszerzenia pliku, takiego jak CER lub CRT dla certyfikatów lub KEY dla kluczy publicznych lub prywatnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

99% z nich przemieszcza się przez kable podmorskie. To Twoja rozmowa telefoniczna przez Internet, wiadomości błyskawiczne, poczta e-mail i odwiedziny na Twojej stronie internetowej, wszystko to przedostaje się pod oceany świata. Powód jest prosty: w ostatnich latach dane przesyłane są przez kable światłowodowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

300 ml to 10,14 uncji, lub w 300 mililitrach jest 10,14 uncji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Krok 1: Otwórz dokument Word, z którego chcesz usunąć swoje dane osobowe. Krok 2: Kliknij kartęPlik w lewym górnym rogu okna. Krok 3: Kliknij Infow kolumnie po lewej stronie okna. Krok 4: Kliknij menu rozwijane Sprawdź problemy, a następnie kliknij Sprawdź dokument. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak wiesz, Google oferuje technologię drukowania opartą na sieci Web o nazwie Cloud Print, która umożliwia dostęp do istniejącej drukarki z dowolnej przeglądarki lub telefonu komórkowego przez Internet. Tej samej usługi można teraz używać do udostępniania drukarki innym osobom w sieci, które nie są częścią sieci domowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dodawanie za pomocą okna dialogowego ikon Po prostu wybierz Project Assets lub Account Assets, a następnie kliknij mały przycisk plus, wybierz plik obrazu i voila, obraz zostanie zmniejszony, aby zmieścił się w kwadracie 48x48 pikseli i skopiowany do zasobów projektu lub zasobów konta folder dla ciebie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Lintelek Fitness Tracker, monitor tętna 107Plus, monitor aktywności, stoper, relaks, 14 trybów sportowych, wodoodporny krokomierz IP67 opaska dla dzieci, kobiet, mężczyzn. Ostatnio zmodyfikowany: 2025-01-22 17:01

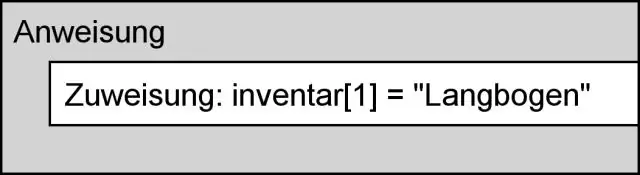

Zwróć tablicę z funkcji w programowaniu w języku C.C nie pozwala na zwrócenie całej tablicy jako argumentu funkcji. Możesz jednak zwrócić wskaźnik do tablicy, określając nazwę tablicy bez indeksu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Firma ogłosiła dziś swój Galaxy Watch podczas dorocznej imprezy poświęconej telefonom Galaxy Note. Posiada łączność 3G / LTE i ładuje się bezprzewodowo. Będą dwa modele: wersja srebrna 46mm oraz mniejsze wersje czarne i różowe 42mm. Ostatnio zmodyfikowany: 2025-06-01 05:06

Kopiowanie i wklejanie w Dokumentach, Arkuszach lub Prezentacjach Google Na iPhonie lub iPadzie otwórz plik w aplikacji Dokumenty, Arkusze lub Prezentacje Google. Tylko dokumenty: kliknij Edytuj. Wybierz, co chcesz skopiować. Stuknij Kopiuj. Stuknij miejsce, w którym chcesz wkleić. Stuknij Wklej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zainstalować Oracle SQLPlus i Oracle Client w systemie MAC OS Pobierz pliki z witryny Oracle. http://www.oracle.com/technetwork/topics/intel-macsoft-096467.html. Wyodrębnij pliki i utwórz odpowiednią strukturę folderów. Utwórz odpowiedni plik tnsnames.ora, aby zdefiniować odpowiednie parametry połączenia. Skonfiguruj zmienne środowiskowe. Zacznij korzystać z SQLPlus. Podobało Ci się?. Ostatnio zmodyfikowany: 2025-01-22 17:01

Data Mining polega na odkrywaniu nieoczekiwanych/wcześniej nieznanych relacji między danymi. Jest to multidyscyplinarna umiejętność, która wykorzystuje uczenie maszynowe, statystyki, sztuczną inteligencję i technologię baz danych. Spostrzeżenia uzyskane za pomocą Data Mining można wykorzystać do marketingu, wykrywania oszustw i odkryć naukowych itp. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metoda 2: Pobierz filmy z Instagrama jako GIFOnline Krok 2: Skopiuj link wideo na Instagramie, jak wspomniałem powyżej, a następnie wklej go na pasku QR. Krok 3: Kliknij „Prześlij wideo!” Krok 4: Wybierz czas rozpoczęcia i zakończenia, który chcesz pokazać w GIF. Następnie kliknij „zapisz”, a GIF zostanie pobrany na Twój komputer. Ostatnio zmodyfikowany: 2025-01-22 17:01

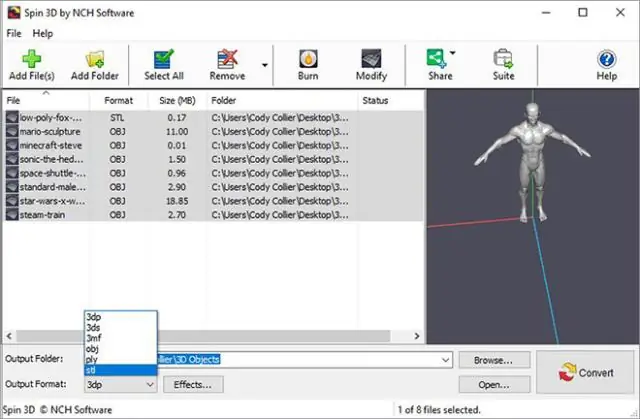

Importuj pliki OBJ do programu Znajdź i wybierz pliki OBJ na swoim komputerze i kliknij Otwórz, aby przenieść je do programu Spin 3D i przekonwertować je do formatu pliku 3DS. Możesz także przeciągnąć i upuścić pliki OBJ bezpośrednio do programu, aby je również przekonwertować. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użyj przeglądarki Microsoft XPS Viewer, aby odczytać dokumenty XPS i użyj programu Microsoft XPS Document Writer, aby je wydrukować. Kliknij dokument prawym przyciskiem myszy. Wybierz „Właściwości”. Kliknij „Zmień” na karcie „Ogólne”. Wybierz program, w którym chcesz otworzyć dokument. Kliknij „OK”, aby otworzyć program i wprowadzić zmiany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pobierz bezpłatną aplikację Instagram dla systemu Windows ze sklepu Windows App Store. Zainstaluj i uruchom aplikację na komputerze z systemem Windows, a następnie zaloguj się do niej. Stuknij ikonę „Wiadomość bezpośrednia” i wybierz znajomego, do którego chcesz przekierować wiadomość. Aby sprawdzić swoje wiadomości, kliknij ikonę strzałki i przejdź do sekcji konwersacji, aby je wyświetlić. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jak przeciągnąć i upuścić zdjęcie z iPhoto na pulpit Kliknij zdjęcie podglądu, aby je zaznaczyćkliknij prawym przyciskiem myszy i przeciągnij i upuść na pulpicie lub w folderze. Ostatnio zmodyfikowany: 2025-01-22 17:01

W informatyce algorytm Prima (znany również jako Jarník) jest algorytmem zachłannym, który znajduje minimalne drzewo rozpinające dla ważonego grafu nieskierowanego. Oznacza to, że znajduje podzbiór krawędzi, które tworzą drzewo, które obejmuje każdy wierzchołek, gdzie całkowita waga wszystkich krawędzi w drzewie jest zminimalizowana. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kod Swift (BIC) - ICICINBB 008 - ICICI BANKLIMITED (ODDZIAŁ HYDERABAD). Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwotnie rozpowszechniany jako osobna biblioteka do pobrania, Swing był dołączany jako część Java Standard Edition od wydania 1.2. Klasy i komponenty Swing są zawarte w javaxie. hierarchia pakietów swing. Ostatnio zmodyfikowany: 2025-06-01 05:06

Bazylika Konstantyna zawierała sklepienia kolebkowe, krzyżowe i centralną kopułę nad ośmiobocznym pomieszczeniem. Rzymskie czarno-białe mozaiki zwykle pojawiały się na ścianach domów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Cloud VPN bezpiecznie łączy Twoją sieć równorzędną z Twoją siecią Virtual Private Cloud (VPC) Google Cloud (GCP) za pośrednictwem połączenia IPsecVPN. Ruch przesyłany między dwiema sieciami jest szyfrowany przez jedną bramę VPN, a następnie odszyfrowywany przez drugą bramę VPN. Chroni to Twoje dane, gdy podróżują przez Internet. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie. Aabaco zawsze należał do rodziny Yahoo, a teraz obie należą do rodziny firm Verizon. Aabaco Small Business, LLC nadal istnieje jako podmiot prawny, ale teraz będzie działać pod marką Yahoo Small Business. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możliwość zmniejszenia renderowanej jakości tekstury trawy wokół ciebie. Możliwość zmniejszenia zakresu renderowanej jakości tekstury trawy wokół ciebie. Możliwość zwiększania lub zmniejszania cieniowania trawy. Możliwość całkowitego wyłączenia wszystkich dźwięków gry, w tym szeleszczącej trawy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Niektóre z różnic między sztuczną a naturalną inteligencją to: Maszyny ze sztuczną inteligencją są zaprojektowane do wykonywania kilku określonych zadań, zużywając trochę energii, podczas gdy w naturalnej inteligencji człowiek może nauczyć się setek różnych umiejętności w ciągu życia. Ostatnio zmodyfikowany: 2025-01-22 17:01