- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-06-01 05:10.

CipherSuite to zestaw algorytmów kryptograficznych używanych przez SSL lub połączenie TLS. Pakiet składa się z trzech różnych algorytmów: Algorytm wymiany kluczy i uwierzytelniania używany podczas uzgadniania. Algorytm szyfrowania używany do szyfrowania danych.

Podobnie pyta się, co to jest szyfr SSL?

SSL /TLS Szyfr pakiety określają parametry połączenia HTTPS. Szyfry są algorytmami, a dokładniej zbiorem kroków do wykonania funkcji kryptograficznej - może to być szyfrowanie, deszyfrowanie, haszowanie lub podpisy cyfrowe.

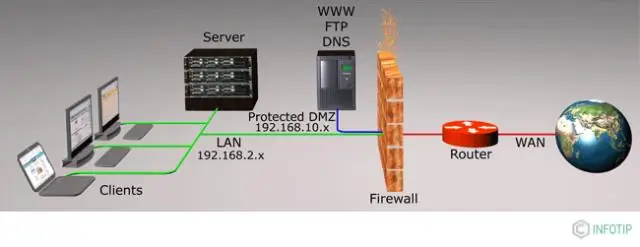

Dodatkowo, jak działają szyfry SSL? Szyfr zestaw. A szyfr pakiet to zestaw algorytmów, które pomagają zabezpieczyć połączenie sieciowe korzystające z protokołu Transport Layer Security (TLS) lub jego przestarzałego poprzednika Secure Socket Layer ( SSL ). Algorytm szyfrowania zbiorczego służy do szyfrowania wysyłanych danych.

Co oznacza zmiana specyfikacji szyfrowania?

Zmień specyfikację szyfrowania Protokół. ten zmień specyfikację szyfru protokół jest wykorzystywany do reszta szyfrowanie używane przez klienta i serwer. Protokół CCS jest pojedyncza wiadomość, która informuje peera, że nadawca chce reszta do nowego kompletu kluczy, które są następnie tworzone z informacji wymienianych przez protokół uzgadniania.

Czym są słabe szyfry SSL?

Słabe szyfry SSL są mniej bezpiecznymi metodami szyfrowania/odszyfrowywania danych przesyłanych przez połączenie HTTPS. Jest to ważne podczas konfigurowania TLS/ SSL certyfikat, że włączasz hosta wirtualnego dla zakresu szyfry w kolejności od najbezpieczniejszego do najmniej bezpiecznego.

Zalecana:

Co to jest specyfikacja architektoniczna?

Według Słownika Architektury i Budownictwa specyfikacja to „dokument pisemny opisujący szczegółowo zakres prac, użyte materiały, metody montażu i jakość wykonania dla paczki prac, które mają być objęte umową; zwykle używane w połączeniu z pracą (umowa)

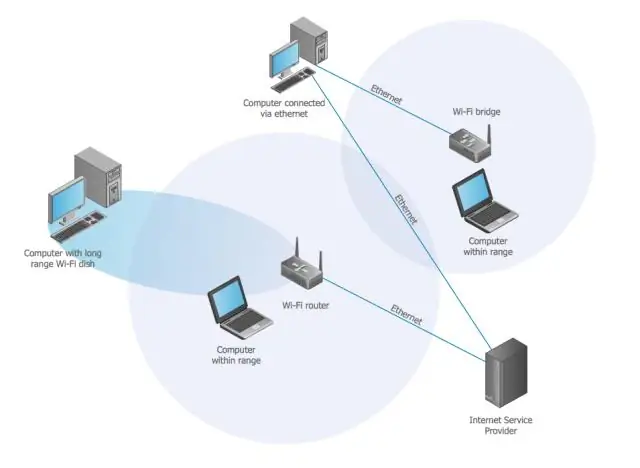

Jaka jest metoda szyfrowania bezprzewodowej sieci LAN?

Punkty dostępu Juniper Networks obsługują wszystkie trzy standardowe typy szyfrowania bezprzewodowego punktu dostępu klienta: starsze szyfrowanie Wired Equivalent Privacy (WEP), Wi-FiProtected Access (WPA) i WPA2 (zwane również RSN). Typ szyfrowania jest konfigurowany w profilach usługi WLAN w zakładka Ustawienia zabezpieczeń

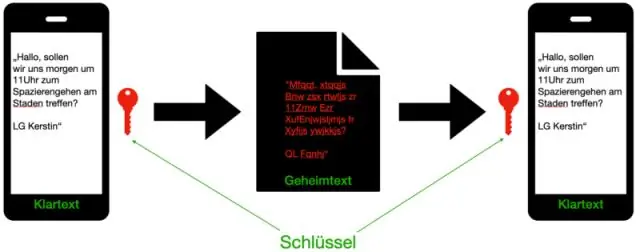

Jaki klucz jest używany do szyfrowania i odszyfrowywania wiadomości?

Kryptografia asymetryczna, znana również jako kryptografia klucza publicznego, wykorzystuje klucze publiczne i prywatne do szyfrowania i odszyfrowywania danych. Klucze to po prostu duże liczby, które zostały ze sobą sparowane, ale nie są identyczne (asymetryczne). Jeden klucz w parze można udostępnić wszystkim; nazywa się to kluczem publicznym

Co to jest klucz szyfrowania danych?

Klucz szyfrowania danych (DEK) to rodzaj klucza przeznaczony do szyfrowania i odszyfrowywania danych co najmniej raz lub wiele razy. Dane są szyfrowane i deszyfrowane za pomocą tego samego DEK; dlatego DEK musi być przechowywany przez co najmniej określony czas w celu odszyfrowania wygenerowanego tekstu zaszyfrowanego

Jaka jest specyfikacja w Ruby?

Ruby Spec Suite, w skrócie ruby/spec, to zestaw testów dla zachowania języka programowania Ruby. Nie jest to ustandaryzowana specyfikacja, taka jak norma ISO, i nie ma na celu jej stać się. Zamiast tego jest praktycznym narzędziem do opisywania i testowania zachowania Rubiego za pomocą kodu