- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Kontrast pomaga szybko i dokładnie przeprowadzać testy, korzystając z agenta, który oprzyrządowuje aplikacje za pomocą czujników. Czujniki obserwują przepływ danych w czasie rzeczywistym i analizują aplikację od wewnątrz, aby pomóc w określeniu luk w: bibliotekach, frameworkach i kodzie niestandardowym. Informacje o konfiguracji.

W związku z tym, jak działa zabezpieczenie kontrastowe?

Zabezpieczenia kontrastu sprawia, że oprogramowanie samochroni się, dzięki czemu może bronić się przed lukami i atakami. Kontrast eliminuje ryzyko dla aplikacji i ich danych. Zintegrować Kontrast płynnie w stosie aplikacji. Jest łatwo skalowalny w całym portfolio aplikacji i interesariuszach.

Można też zapytać, co to jest kod zabezpieczający? Bezpieczeństwo jako kod chodzi o budowanie bezpieczeństwo w narzędzia i praktyki DevOps, dzięki czemu jest istotną częścią łańcuchów narzędzi i przepływów pracy. Bezpieczeństwo jako kod wykorzystuje Continuous Delivery jako szkielet sterowania i silnik automatyzacji dla bezpieczeństwo i zgodność.

Pojawia się również pytanie, co to jest narzędzie zabezpieczające Contrast?

Zabezpieczenia kontrastu to rewolucyjny produkt, który wyposaża Twoje aplikacje w czujniki do wykrywania bezpieczeństwo luki w kodzie i chroń swoje aplikacje przed atakami. Szukaj Bezpieczeństwo kontrastu.

Co to jest iast?

Interaktywne testy bezpieczeństwa aplikacji ( IAST ) to termin określający narzędzia, które łączą zalety statycznego testowania zabezpieczeń aplikacji (SAST) i dynamicznego testowania zabezpieczeń aplikacji (DAST). Jest to termin ogólny, więc IAST narzędzia mogą się znacznie różnić w swoim podejściu do testowania bezpieczeństwa aplikacji internetowych.

Zalecana:

Jak nazywa się narzędzie wielofunkcyjne?

Multitool (lub multitool) to narzędzie ręczne, które łączy kilka indywidualnych funkcji w jednym urządzeniu. Najmniejsze to jednostki wielkości karty kredytowej lub klucza przeznaczone do noszenia w portfelu lub na breloczku, ale inne są przeznaczone do noszenia w kieszeni spodni lub etui na pasku

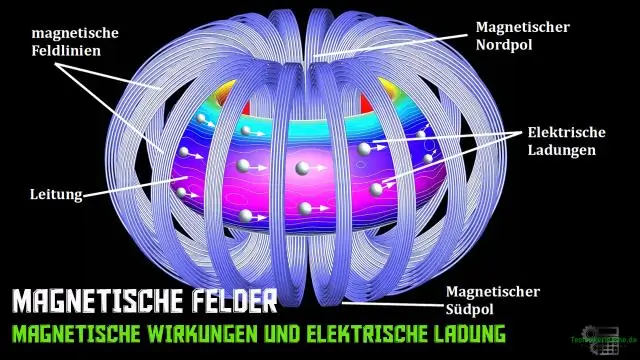

Jak działają magnetyczne paski zabezpieczające?

Pasek jest wyłożony materiałem magnetycznym o umiarkowanej twardości magnetycznej. Wykrywanie następuje podczas wykrywania harmonicznych i sygnałów generowanych przez reakcję magnetyczną materiału w polach magnetycznych o niskiej częstotliwości. Gdy materiał ferromagnetyczny jest namagnesowany, wymusza nasycenie amorficznej taśmy metalowej

Jak odblokować narzędzie Wiadro z farbą w programie Adobe Animate?

Naciśnij klawisz K, aby wybrać narzędzie Wiadro z farbą. Kliknij przycisk Zablokuj wypełnienie w obszarze Opcje panelu Narzędzia. Wybierz gradient w obszarze Kolory panelu Narzędzia lub użyj Miksera kolorów lub Inspektora właściwości. Kliknij narzędzie Kroplomierz w panelu Narzędzia, a następnie kliknij wypełnienie gradientowe pierwszego kształtu

Co rozumiesz przez pytanie zabezpieczające?

Internetowe pytanie bezpieczeństwa jest środkiem zapasowym używanym do uwierzytelnienia użytkownika strony internetowej lub aplikacji w przypadku zapomnienia nazwy użytkownika i/lub hasła. Teoretycznie pytanie bezpieczeństwa jest wspólnym sekretem między użytkownikiem a stroną internetową

Co to jest oprogramowanie zabezpieczające?

Oprogramowanie zabezpieczające to dowolny rodzaj oprogramowania, które zabezpiecza i chroni komputer, sieć lub dowolne urządzenie obsługujące komputery. Zarządza kontrolą dostępu, zapewnia ochronę danych, zabezpiecza system przed wirusami i włamaniami z sieci/Internetu oraz chroni przed innymi zagrożeniami bezpieczeństwa na poziomie systemu