Spisu treści:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

DoD 8570 ustala zasady i obowiązki Departamentu Obrony zapewniania informacji, w tym szkolenia, orzecznictwo i zarządzanie personelem. To jest linia bazowa wymóg dostępu do DoD Systemy informatyczne.

Co więcej, jak uzyskać certyfikat DoD 8570?

Zadzwoń do Biura Programu Zapewnienia Informacji Obronnej (DIAP) pod numer 1-800-490-1643

- Zadzwoń do Biura Programu Zapewnienia Informacji Obronnej (DIAP) pod numer 1-800-490-1643.

- Skontaktuj się z [email protected] lub zadzwoń do działu obsługi klienta pod numer 301-654-7267.

Ponadto, jakie są wymagania certyfikacyjne DoD 8570? DoD 8570 wymaga dwóch certyfikaty dla zgodności, zatwierdzona IA orzecznictwo na podstawie przypisanego poziomu IAT i środowiska obliczeniowego (CE) orzecznictwo w oparciu o sprzęt i oprogramowanie, na którym pracujesz w ramach swoich podstawowych obowiązków.

Po prostu, czym jest certyfikacja DoD 8570?

Dyrektywa Departamentu Obrony 8570 (DoDD 8570 ) wymaga, aby wszyscy pracownicy rządowi, którzy pełnią funkcje Information Assurance na przydzielonych stanowiskach służbowych posiadali zatwierdzoną orzecznictwo dla ich szczególnej klasyfikacji stanowisk.

Co to jest DoD 8570 IAT poziom II?

W obrębie IAT kategoria to trzy kategorie poziomy : Poziom 1: Zapewnienie informacji o środowisku obliczeniowym. Poziom 2 : Zapewnienie informacji o środowisku sieciowym. Poziom 3: Enklawa, zaawansowana ochrona informacji o sieci i komputerze.

Zalecana:

Jaka jest podstawowa różnica między dokumentem XML a relacyjną bazą danych?

Główne różnice między danymi XML a danymi relacyjnymi Dokument XML zawiera informacje o wzajemnych relacjach między elementami danych w postaci hierarchii. W modelu relacyjnym jedynymi typami relacji, które można zdefiniować, są relacje tabeli nadrzędnej i relacji tabeli zależnej

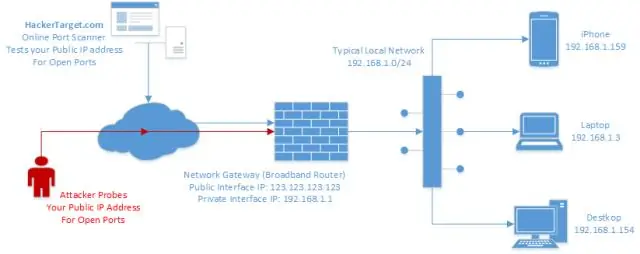

Jaka jest podstawowa zasada skanowania połączeń TCP w nmap?

Podczas skanowania połączenia TCP Nmapa, Nmap prosi swoją podstawową sieć operacyjną o nawiązanie połączenia z serwerem docelowym, wydając wywołanie systemowe „connect”

Jaka jest podstawowa zasada wnioskowania w programowaniu logicznym?

W logice reguła wnioskowania, reguła wnioskowania lub reguła transformacji to forma logiczna składająca się z funkcji, która przyjmuje przesłanki, analizuje ich składnię i zwraca wniosek (lub wnioski). Popularne reguły wnioskowania w logice zdań to modus ponens, modus tollens i kontrapozycja

Co to jest certyfikacja 8570?

DoD 8570, zatytułowany „Program doskonalenia siły roboczej w zakresie zapewniania informacji”, opisuje oczekiwania DoD w zakresie wymaganych szkoleń, certyfikacji i zarządzania pracownikami DoD wykonującymi obowiązki w zakresie zapewniania informacji (IA)

Co to jest przekazywanie przez wartość i przekazywanie przez odwołanie w C++?

Domyślnie język programowania C używa metody wywołania przez wartość do przekazania argumentu Metoda wywołania przez referencję przekazująca argumenty do funkcji kopiuje adres argumentu do parametru formalnego. Wewnątrz funkcji adres jest używany do uzyskania dostępu do rzeczywistego argumentu użytego w wywołaniu