- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Zestaw pielęgniarski Informatyka Kompetencje opublikowane przez Inicjatywę TIGER1 obejmują trzy kategorie kompetencji: podstawowe umiejętności obsługi komputera, umiejętność korzystania z informacji oraz zarządzanie informacją kliniczną.

Mając to na uwadze, jakie są kompetencje informatyczne?

Informatyka Umiejętności podzielono na następujące kategorie: zarządzanie, wymagania systemowe i wybór, projektowanie i rozwój, zarządzanie fiskalne, wdrażanie, analiza i ocena oraz utrzymanie systemu. Do uzyskania konsensusu w sprawie kompetencje.

Następnie pojawia się pytanie, które trzy obszary są podzielone na kategorie kompetencji informatycznych? Te 323 kompetencje zostały podzielone na trzy główne kategorie: umiejętności obsługi komputera, Informatyka wiedza i Informatyka umiejętności w ciągu czterech poziomy praktyki pielęgniarskiej (tj. początkująca pielęgniarka, doświadczona pielęgniarka, Informatyka specjalista i Informatyka nowator).

Czym zatem jest inicjatywa tygrysa?

Koncentrując się na reformie edukacji, rozwoju społeczności międzybranżowych i globalnym rozwoju siły roboczej, reforma edukacji w zakresie technologii informatyki przewodniej ( TYGRYS ) inicjatywa oferuje narzędzia i zasoby dla uczniów, aby rozwijać swoje umiejętności, a dla nauczycieli do opracowywania programów nauczania technologii i informatyki zdrowotnej.

Co nauczyciele pielęgniarek powinni wiedzieć o inicjatywie tygrysa?

Autorzy zarysowują Inicjatywa TIGER a także działania, które wychowawcy pielęgniarek może zająć się rozwijaniem i integracją kompetencji informatycznych z programem nauczania w celu przygotowania pielęgniarki za dotykową, zaawansowaną technologicznie opiekę skoncentrowaną na pacjencie XXI wieku.

Zalecana:

Jakie są różne kanały komunikacji?

Istnieją trzy podstawowe typy kanałów. Formalny kanał komunikacyjny przekazuje informacje organizacyjne, takie jak cele lub zasady i procedury, nieformalne kanały komunikacyjne to miejsce, w którym informacje są odbierane w zrelaksowanym otoczeniu, a nieoficjalny kanał komunikacyjny, znany również jako winorośl

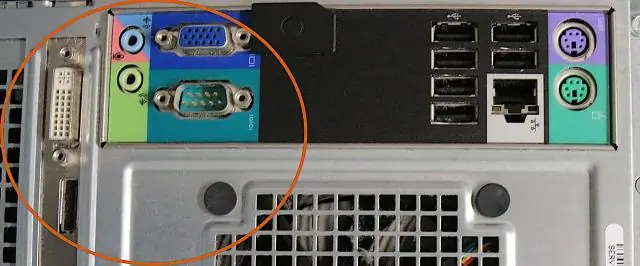

Jakie są połączenia z tyłu mojego komputera?

Porty USB. W większości komputerów stacjonarnych większość portów USB znajduje się z tyłu obudowy komputera. Ogólnie rzecz biorąc, do tych portów należy podłączyć mysz i klawiaturę, a przednie porty USB pozostawić wolne, aby można je było używać z aparatami cyfrowymi i innymi urządzeniami

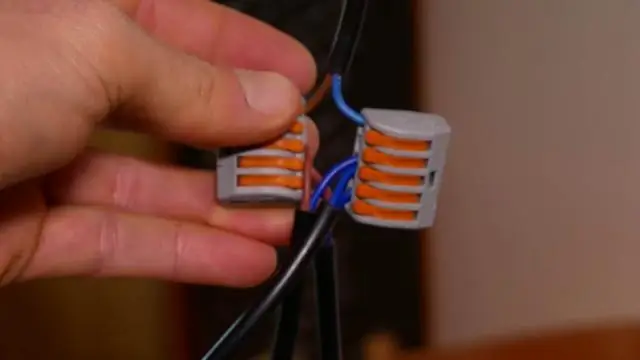

Jakie jest połączenie kablowe I f?

Komunikat o błędzie „Sprawdź połączenie” pojawia się podczas skanowania za pomocą przycisku SKANUJ na moim urządzeniu Brother. Opcja „Sprawdź połączenie” oznacza, że urządzenie Brother nie widzi połączenia kabla USB, kabla LAN lub sieci bezprzewodowej. Sprawdź połączenie między komputerem a urządzeniem Brother

Jakie są trzy sposoby, w jakie ludzie mogą rozpocząć modelowanie zagrożeń?

Zaczniesz od bardzo prostych metod, takich jak pytanie „jaki jest Twój model zagrożenia?” i burzę mózgów na temat zagrożeń. Mogą pracować dla eksperta ds. bezpieczeństwa i mogą pracować dla Ciebie. Z tego miejsca dowiesz się o trzech strategiach modelowania zagrożeń: skupienie się na zasobach, skupienie się na atakujących i skupienie się na oprogramowaniu

Jakie są przeznaczenie notatek prelegenta i jakie są kluczowe rzeczy, o których należy pamiętać w przypadku notatek prelegenta?

Notatki prelegenta to tekst przewodni, którego używa prezenter podczas prezentacji. Pomagają prezenterowi przypomnieć sobie ważne punkty podczas prezentacji. Pojawiają się na slajdzie i mogą je oglądać tylko prezenter, a nie publiczność