- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Ten pod „(temat) roszczenie identyfikuje zleceniodawcę, który jest podmiotem JWT . Roszczenia w JWT są zwykle stwierdzeniami na ten temat. Wartość podmiotu MUSI być określona tak, aby była unikatowa lokalnie w kontekście emitenta lub unikatowa globalnie.

Podobnie ludzie pytają, co powinien zawierać token JWT?

Niezserializowane tokeny JWT mają w sobie dwa główne obiekty JSON: nagłówek i ładunek. Obiekt nagłówka zawiera informacje o JWT sam: typ tokena, użyty algorytm podpisu lub szyfrowania, identyfikator klucza itp. Obiekt ładunku zawiera wszystkie istotne informacje zawarte w tokenie.

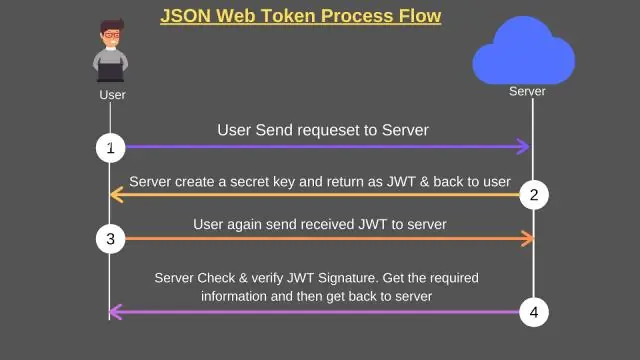

Po drugie, czym jest token JWT i jak działa? Token sieciowy JSON ( JWT ) to otwarty standard (RFC 7519), który definiuje kompaktowy i samodzielny sposób bezpiecznego przesyłania informacji między stronami jako obiektu JSON. Podpisano tokeny może zweryfikować integralność zawartych w nim oświadczeń, podczas gdy są zaszyfrowane tokeny ukryć te roszczenia przed innymi stronami.

Pojawia się również pytanie, co to są oświadczenia w tokenie JWT?

Token sieciowy JSON ( JWT ) roszczenia są fragmentami informacji potwierdzonych na dany temat. Na przykład identyfikator Znak (co zawsze jest JWT ) może zawierać prawo nazwana nazwa, która potwierdza, że nazwa użytkownika uwierzytelniającego to „Jan Kowalski”.

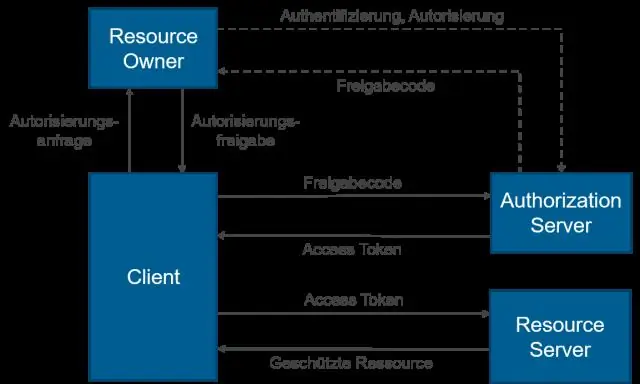

Czy JWT jest autoryzacją OAuth?

Zasadniczo, JWT to format tokena. Autoryzacja OAuth to protokół autoryzacji, którego można używać JWT jako token. Autoryzacja OAuth używa pamięci masowej po stronie serwera i po stronie klienta. Jeśli chcesz się wylogować, musisz iść z OAuth2.

Zalecana:

Jak jest weryfikowany token JWT?

Serwer aplikacji, zamiast pobierać nazwę użytkownika z nagłówka, najpierw zweryfikuje token JWT: jeśli podpis jest poprawny, użytkownik jest poprawnie uwierzytelniany i żądanie przechodzi. jeśli nie, serwer aplikacji może po prostu odrzucić żądanie

Co to jest IAT w tokenie JWT?

Roszczenie „iat” (wydane w). Roszczenie „iat” (wystawione w) określa czas wystawienia JWT. To twierdzenie można wykorzystać do określenia wieku JWT

Czy token JWT jest bezpieczny?

Zawartość w tokenie sieci Web JSON (JWT) nie jest z natury bezpieczna, ale istnieje wbudowana funkcja weryfikacji autentyczności tokenu. JWT to trzy skróty oddzielone kropkami. Trzeci to podpis. Klucz publiczny weryfikuje, że token JWT został podpisany przez pasujący klucz prywatny

Jaki jest prefiks dla sub?

Przedrostek występujący pierwotnie w zapożyczeniach z łaciny (temat; odejmowanie; subvert; subsydium); na tym modelu, swobodnie dołączane do elementów dowolnego pochodzenia i używane w znaczeniu „pod”, „poniżej”, „pod” (subalpejskie; podłoże), „nieco”, „niedoskonale”, „prawie” (podkolumnowe; podzwrotnikowe), „drugorzędny”, „podwładny”

Jak działa sub w montażu?

Instrukcja SUB odejmuje wartość Operand2 lub imm12 od wartości w Rn. W pewnych okolicznościach asembler może zastąpić jedną instrukcję inną