- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

ten Dotacja niejawna to protokół OAuth 2.0 pływ używane przez aplikacje po stronie klienta w celu uzyskania dostępu do interfejsu API. W tym dokumencie omówimy kroki potrzebne do wdrożenia tego: uzyskaj autoryzację użytkownika, uzyskaj token i uzyskaj dostęp do API za pomocą tokena.

Zapytano również, co to jest dotacja niejawna?

ten Dotacja niejawna Type to sposób, w jaki jednostronicowa aplikacja JavaScript może uzyskać token dostępu bez pośredniego kroku wymiany kodu. Został pierwotnie stworzony do użytku przez aplikacje JavaScript (które nie mają sposobu na bezpieczne przechowywanie sekretów), ale jest zalecany tylko w określonych sytuacjach.

Poza powyższym, czy dotacja niejawna jest bezpieczna? Dotacja niejawna Jest więcej bezpieczne w tym sensie, że nie ujawniłby tajnego klucza klienta, który może być współużytkowany przez aplikacje wewnętrzne. Głównym powodem, dla którego nie powinieneś używać tajnego klucza, jest to, że nie możesz zaufać urządzeniu ochraniać tajny klucz.

Poza tym, czym jest niejawny przepływ OAuth2?

ten Niejawny protokół OAuth2 grant jest wariantem innych autoryzacji. Umożliwia klientowi uzyskanie tokenu dostępu (i id_token w przypadku korzystania z OpenId Connect) bezpośrednio z punktu końcowego autoryzacji, bez kontaktowania się z punktem końcowym tokenu ani uwierzytelniania klienta.

Co to jest udzielanie autoryzacji?

ten Upoważnienie Kod dotacja typ jest używany przez klientów poufnych i publicznych do wymiany i upoważnienie kod dla tokena dostępu. Gdy użytkownik wróci do klienta za pośrednictwem adresu URL przekierowania, aplikacja otrzyma upoważnienie kod z adresu URL i użyj go do zażądania tokena dostępu.

Zalecana:

Czy ukryty przepływ jest bezpieczny?

Mówiąc najprościej, bezpieczeństwo ukrytej dotacji jest złamane nie do naprawienia. Jest podatny na wyciek tokenów dostępu, co oznacza, że atakujący może wykraść ważne tokeny dostępu i wykorzystać je dla własnej korzyści. Muszą zostać wymienione na tokeny w bezpośrednim żądaniu zabezpieczonym HTTPS z punktem końcowym tokena serwera autoryzacji

Co to jest niejawny przepływ oauth2?

Niejawne przyznanie OAuth2 jest wariantem innych przyznań autoryzacji. Umożliwia klientowi uzyskanie tokena dostępu (oraz id_token w przypadku korzystania z OpenId Connect) bezpośrednio z punktu końcowego autoryzacji, bez kontaktowania się z punktem końcowym tokena ani uwierzytelniania klienta

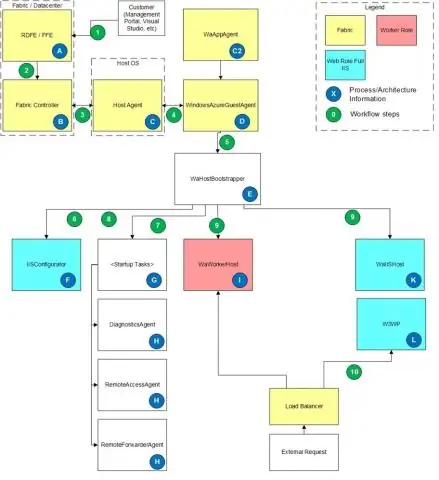

Co to jest przepływ pracy platformy Azure?

Przepływ pracy: Wizualizuj, projektuj, buduj, automatyzuj i wdrażaj procesy biznesowe jako szereg kroków. Łączniki zarządzane: Twoje aplikacje logiki potrzebują dostępu do danych, usług i systemów. Zobacz łączniki dla Azure Logic Apps

Co to jest rodzaj dotacji?

Rodzaje dotacji aplikacyjnych. Typy przyznawania aplikacji (lub przepływy) to metody, za pomocą których aplikacje mogą uzyskiwać tokeny dostępu i za pomocą których udzielasz ograniczonego dostępu do swoich zasobów innej jednostce bez ujawniania poświadczeń. Protokół OAuth 2.0 obsługuje kilka typów grantów, które umożliwiają różne rodzaje dostępu

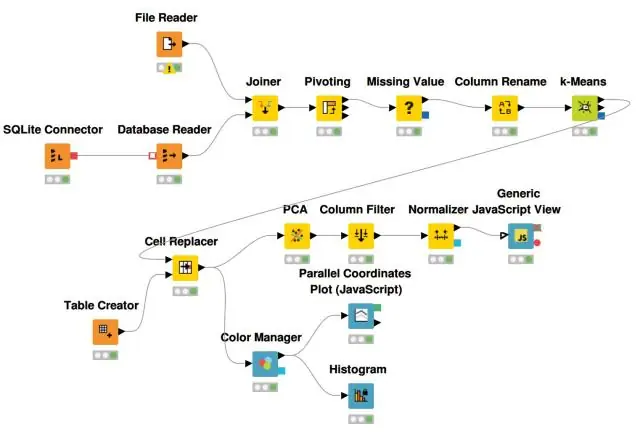

Czym jest przepływ pracy w Informatica?

Workflow w Informatica jest zbiorem wielu zadań połączonych z linkiem do zadania startowego i wyzwala odpowiednią sekwencję do wykonania procesu. Gdy przepływ pracy w Informatica jest wykonywany, wyzwala zadanie startowe i inne zadania połączone w przepływie pracy. Przepływ pracy to silnik, który uruchamia 'N' liczbę sesji/zadań