- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Tabela przedrostków liczbowych w języku angielskim

| Numer | łacina przedrostki | grecki przedrostki |

|---|---|---|

| Kardynał | Porządkowy | |

| 40 | czworokątny | tessarakosto- |

| 50 | quinquaginti- | pentekosto- m.in. Zielone Świątki |

| 60 | seksaginti- | heksekosto- |

Jaki jest przedrostek dla 4?

Tabela 2: Słowa numeryczne z greckim prefiksem

| Liczbowy | Prefiks | |

|---|---|---|

| 4 | mozaika | tetra |

| 5 | pente | penta |

| 6 | heksa | klątwa |

| 7 | hepta | hept |

Co więcej, jaki przedrostek oznacza dziewięć? Znaczenie prefiksu " dziewięć NIE. Znaczenie prefiksu " dziewięć ENNEA. Mając na uwadze, oznaczający (9)

Podobnie można zapytać, czy Quin to 5?

Quin jest skrótem od pięcioraczki, czyli jednego potomka z zestawu pięć z tej samej ciąży. Przykład quin jest szczeniakiem z miotu pięć szczenięta.

Ile to Hepta?

Mnożnik liczbowy IUPAC

| Numer | Mnożnik |

|---|---|

| 6 | heksa- |

| 7 | hepta- |

| 8 | okta- |

| 9 | nona- |

Zalecana:

Jaki jest standardowy prefiks nazwy przycisku radiowego?

Jaki jest standardowy prefiks nazwy przycisku RadioButton? Standardowy prefiks dla RadioButton to rad

Jaki jest prefiks dla 15?

Przedrostki numeryczne 1 mono- hepta- 5 penta- undeka-, hendeka- 6 heksadeka- 10-18 atto- deka- 10-15 femto- hekto

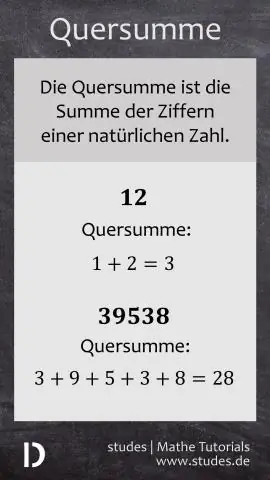

Jaki jest prefiks liczby?

Wspólne przedrostki liczbowe i ich znaczenie Numer przedrostka mili-.001 centi-.01 decy-.1 pół-pół-.5

Jaki jest prefiks dla sub?

Przedrostek występujący pierwotnie w zapożyczeniach z łaciny (temat; odejmowanie; subvert; subsydium); na tym modelu, swobodnie dołączane do elementów dowolnego pochodzenia i używane w znaczeniu „pod”, „poniżej”, „pod” (subalpejskie; podłoże), „nieco”, „niedoskonale”, „prawie” (podkolumnowe; podzwrotnikowe), „drugorzędny”, „podwładny”

Czym jest atak powtórkowy, jaki jest dla niego środek zaradczy?

Protokół uwierzytelniania Kerberos zawiera pewne środki zaradcze. W klasycznym przypadku ataku powtórkowego wiadomość jest przechwytywana przez przeciwnika, a następnie odtwarzana w późniejszym terminie w celu wywołania efektu. Szyfrowanie zapewniane przez te trzy klucze pomaga zapobiegać atakom typu powtórka