- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Zarządzanie bezpieczeństwem w chmurze dla oprogramowania jako usługi (SaaS)

- Pokaż wszystkie Chmura używanych usług i ocenić ich ryzyko.

- Audytuj i dostosuj natywny bezpieczeństwo ustawienia.

- Użyj funkcji Zapobieganie utracie danych, aby zapobiec kradzieży.

- Szyfruj dane własnymi kluczami.

- Blokuj udostępnianie nieznanym urządzeniom lub nieautoryzowanym użytkownikom.

Na czym polega zarządzanie bezpieczeństwem w chmurze obliczeniowej?

Zarządzanie bezpieczeństwem w chmurze oprogramowanie jako usługa (SaaS) Najpopularniejszy sposób zarządzania danymi bezpieczeństwo i dostęp użytkowników w Chmura obliczeniowa jest poprzez użycie Chmura Dostęp Bezpieczeństwo Broker (CASB). Ta technologia pozwala zobaczyć wszystkie swoje Chmura aplikacje w użyciu i do zastosowania bezpieczeństwo polityki w nich.

Następnie pojawia się pytanie, czy rozwiązania w chmurze są bezpieczne? Definicja Chmura Składowanie Chmura bezpieczeństwa -w oparciu o internet bezpieczeństwo jest outsourcingiem rozwiązanie do przechowywania danych. Centra danych zarządzają tymi serwerami, aby zapewnić bezpieczeństwo danych i bezpieczne mieć dostęp. Przedsiębiorstwa zwracają się do Chmura składowanie rozwiązania do rozwiązywania różnych problemów. Małe firmy korzystają z Chmura obniżyć koszty.

Po prostu, jak zapewnić bezpieczeństwo w chmurze?

Metody zapewnienie bezpieczeństwa w chmurze obejmują zapory ogniowe, testy penetracyjne, zaciemnianie, tokenizację, wirtualne sieci prywatne (VPN) i unikanie publicznych połączeń internetowych.

Dlaczego wymagane jest bezpieczeństwo w chmurze?

Bezpieczeństwo w chmurze jest ważne zarówno dla użytkowników biznesowych, jak i osobistych. Każdy chce wiedzieć, że jego informacje są bezpieczne i bezpieczne a firmy mają obowiązek prawny do przechowywania danych klientów bezpieczne , przy czym w niektórych sektorach obowiązują bardziej rygorystyczne zasady dotyczące przechowywania danych.

Zalecana:

Jak działa VPN w chmurze?

Cloud VPN bezpiecznie łączy Twoją sieć równorzędną z Twoją siecią Virtual Private Cloud (VPC) Google Cloud (GCP) za pośrednictwem połączenia IPsecVPN. Ruch przesyłany między dwiema sieciami jest szyfrowany przez jedną bramę VPN, a następnie odszyfrowywany przez drugą bramę VPN. Chroni to Twoje dane, gdy podróżują przez Internet

Który w rzeczywistości jest tylko zbiorem mniejszych funkcji oprogramowania pośredniczącego, które ustawiają nagłówki odpowiedzi HTTP związane z bezpieczeństwem?

Hełm jest w rzeczywistości tylko zbiorem mniejszych funkcji oprogramowania pośredniego, które ustawiają nagłówki odpowiedzi HTTP związane z bezpieczeństwem: csp ustawia nagłówek Content-Security-Policy, aby zapobiec atakom cross-site scripting i innym wstrzyknięciom między witrynami

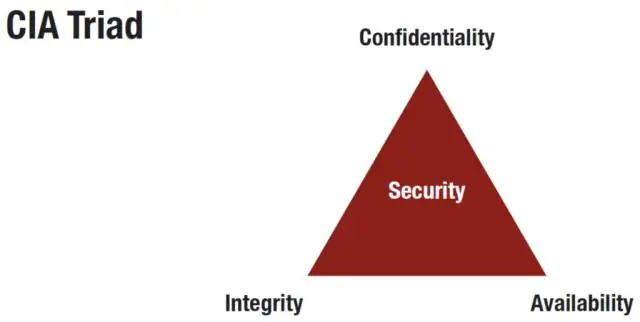

Jakie są problemy z bezpieczeństwem komputerów przenośnych i bezprzewodowych?

Ogólny problem bezpieczeństwa Poufność: Zapobieganie nieautoryzowanym użytkownikom dostępu do krytycznych informacji dowolnego konkretnego użytkownika. Integralność: Zapewnia, że nie mogą mieć miejsca nieautoryzowane modyfikacje, niszczenie lub tworzenie informacji. Dostępność: Zapewnienie autoryzowanym użytkownikom dostępu, którego potrzebują

Co ma wspólnego integralność i dostępność poufności z bezpieczeństwem?

Poufność oznacza, że dane, obiekty i zasoby są chronione przed nieautoryzowanym przeglądaniem i innym dostępem. Integralność oznacza, że dane są chronione przed nieautoryzowanymi zmianami, aby zapewnić ich wiarygodność i poprawność. Dostępność oznacza, że autoryzowani użytkownicy mają dostęp do systemów i potrzebnych im zasobów

Co to jest zarządzanie bezpieczeństwem i ochroną?

Procedury bezpieczeństwa i szkolenie pracowników: Zarządzanie bezpieczeństwem w miejscu pracy. Zarządzanie bezpieczeństwem można zdefiniować jako identyfikację, a następnie ochronę aktywów organizacji i powiązanych ryzyk. Zarządzanie bezpieczeństwem polega ostatecznie na ochronie organizacji – wszystko i wszystko w niej