- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:37.

Java została początkowo zaprojektowana z bezpieczeństwo na uwadze, więc teoretycznie jest bardzo bezpieczne . Jawa programy pobrane z sieci nie mają dostępu do plików - tylko aplety które znajdują się na komputerze hosta mogą to zrobić i są ograniczone do zdefiniowanego przez użytkownika zestawu katalogów i plików o różnym stopniu dostępności.

Warto również wiedzieć, czy aplety Java są bezpieczne?

Bezpieczeństwo apletu . Jedna z najważniejszych cech Jawa czy to jest bezpieczeństwo Model. Pozwala na niezaufany kod, taki jak aplety pobrany z dowolnych witryn internetowych, do uruchomienia w ograniczonym środowisku, które uniemożliwia temu kodowi robienie czegokolwiek złośliwego, takiego jak usuwanie plików lub wysyłanie fałszywych wiadomości e-mail.

Po drugie, jaki jest pożytek z apletu? Przegląd. ten Aplety służą do udostępniania interaktywnych funkcji aplikacjom internetowym, których nie można zapewnić sam HTML. Mogą przechwytywać dane wejściowe myszy, a także mają elementy sterujące, takie jak przyciski lub pola wyboru. W odpowiedzi na działania użytkownika, aplet może zmienić dostarczoną treść graficzną.

Czym jest programowanie apletów?

jakiś aplet jest Java program który działa w przeglądarce internetowej. Aplety są przeznaczone do osadzania na stronie HTML. Gdy użytkownik przegląda stronę HTML zawierającą aplet , ten kod dla aplet jest pobierana na komputer użytkownika. JVM jest wymagana do przeglądania aplet.

Dlaczego jest tak wiele ograniczeń w programowaniu apletów?

Głównie ze względów bezpieczeństwa, następujące ograniczenia są nakładane na Javę aplety : Jakiś aplet nie może ładować bibliotek ani definiować metod natywnych. jakiś aplet nie może normalnie odczytywać ani zapisywać plików na hoście wykonawczym. jakiś aplet nie może nawiązywać połączeń sieciowych z wyjątkiem hosta że to pochodzi z.

Zalecana:

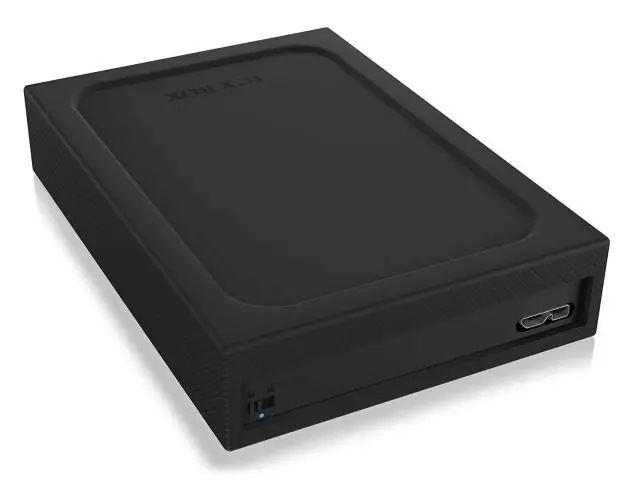

Czy zewnętrzny dysk twardy jest uważany za sprzęt?

WPROWADZANIE. Sprzęt odnosi się do wszystkich fizycznych części systemu komputerowego. W przypadku tradycyjnego komputera stacjonarnego obejmuje to główną jednostkę systemową, ekran wyświetlacza, klawiaturę, mysz, a czasem orinter. Często w zestawie znajdują się również głośniki, kamera internetowa i zewnętrzny dysk twardy do przechowywania kopii zapasowych

Dlaczego Premiere Pro jest uważany za edytor nieliniowy?

Z drugiej strony nieliniowa edycja wideo pozwala przejść bezpośrednio do klatki, w której chcesz dokonać edycji. Premiere Pro to edytor nieliniowy. Jednak Premiere Pro nie zmienia oryginalnego materiału filmowego, dlatego mówimy, że nie jest destrukcyjny

Jaki wynik Z jest uważany za odstający?

Każdy z-score większy niż 3 lub mniejszy niż -3 jest uważany za odstający. Ta praktyczna zasada opiera się na zasadzie empirycznej. Z tej reguły widzimy, że prawie wszystkie dane (99,7%) powinny mieścić się w granicach trzech odchyleń standardowych od średniej

Który z poniższych typów drukarek jest uważany za drukarkę udarową?

Drukarka uderzeniowa odnosi się do klasy drukarek, które działają poprzez uderzanie głowicą lub igłą o taśmę barwiącą, aby pozostawić ślad na papierze. Obejmuje to drukarki igłowe, drukarki z kołem rozetkowym i drukarki liniowe

Dlaczego tryb agresywny jest mniej bezpieczny?

Tryb agresywny może nie być tak bezpieczny jak tryb główny, ale zaletą trybu agresywnego jest to, że jest szybszy niż tryb główny (ponieważ wymienianych jest mniej pakietów). Tryb agresywny jest zwykle używany w przypadku sieci VPN dostępu zdalnego. Ale użyjesz także trybu agresywnego, jeśli jeden lub obaj peery mają dynamiczne zewnętrzne adresy IP