Spisu treści:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:37.

Co jest UKRYŁ - Zgodne urządzenie kontroli konsumenckiej ? Twoja mysz i klawiatura są przykładami tego, co nazywa się interfejsem ludzkim Urządzenia . Każdy urządzenie jest to UKRYŁ - zgodny używa uniwersalnego, standardowego sterownika i nie wymaga instalacji żadnego niestandardowego oprogramowania sterownika. Kobieta trzyma rękę na myszy i klawiaturze.

Czym zatem jest urządzenie zgodne z HID?

Definicja: UKRYŁ . UKRYŁ . (Interfejs ludzki) Urządzenie ) Klasa urządzeń peryferyjnych urządzenia który umożliwia ludziom wprowadzanie danych lub bezpośrednią interakcję z komputerem, na przykład za pomocą myszy, klawiatury lub joysticka. ten UKRYŁ Specyfikacja jest częścią standardu USB, a więc myszy USB i innych danych wejściowych USB urządzenia są Zgodny z HID.

Po drugie, co oznacza HID? Wyładowanie o wysokiej intensywności

Następnie pojawia się pytanie, jak zmienić moją mysz zgodną z HID?

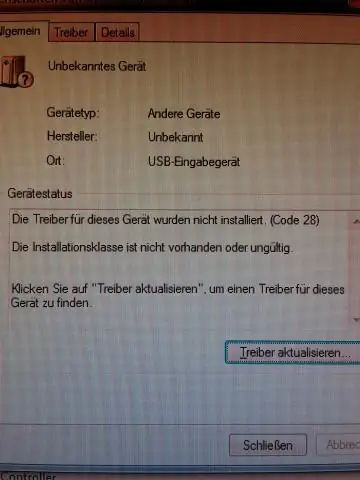

Przejdź do niewłaściwego urządzenia w Menedżerze urządzeń i ręcznie zmień go na mysz zgodną z HID:

- Podłącz działającą mysz, taką jak mysz PS2.

- W Menedżerze urządzeń rozwiń Urządzenia interfejsu HID.

- Kliknij prawym przyciskiem myszy urządzenie zgodne z HID.

- Kliknij Aktualizuj sterownik

- Wybierz mysz zgodną z HID, a następnie kliknij Dalej, a następnie Zakończ.

Co to jest sterownik myszy zgodny z HID?

UKRYŁ - zgodna mysz używa UKRYŁ - zgodny sterownik myszy , który jest uniwersalnym i standardowym kierowca . Akronim UKRYŁ pochodzi od HumanInterface Device, rodzaju urządzenia komputerowego do specyfikacji USB, które współdziała bezpośrednio z ludźmi. Jeśli nie, inne problemy z komputerem mogą spowodować ciągłość pracy biurowej.

Zalecana:

Co to jest urządzenie zdefiniowane przez dostawcę zgodne z HID?

HID = Human Interface Device (zwykle używane w odniesieniu do urządzeń peryferyjnych, takich jak klawiatury i myszy) Z tego widać, że urządzenia zgodne z HID to najprawdopodobniej niektóre urządzenia wejściowe lub inne podłączone do komputera

Co to jest atak złamanej kontroli dostępu?

Co to jest zepsuta kontrola dostępu? Kontrola dostępu wymusza zasady, dzięki którym użytkownicy nie mogą działać poza zamierzonymi uprawnieniami. Awarie zazwyczaj prowadzą do nieuprawnionego ujawnienia informacji, modyfikacji lub zniszczenia wszystkich danych lub wykonywania funkcji biznesowej poza granicami użytkownika

Gdzie jest lista kontroli dostępu?

Listy kontroli dostępu (ACL) są ważne w dwóch miejscach w sieci: na komponentach infrastruktury sieciowej, takich jak routery, oraz na serwerach plików. Na routerze lub przełączniku - czyli w zasadzie na dowolnym urządzeniu, które może kierować ruch z jednego segmentu do drugiego - można zaimplementować listę ACL, która pomaga kontrolować przepływ ruchu

Co to jest opóźnienie kontroli w kontroli procesu?

Definicja opóźnienia procesu. W przeróbce minerałów opóźnienie lub opóźnienie odpowiedzi zmiennej sterowanej w punkcie pomiaru na zmianę wartości zmiennej sterowanej

Czy odtwarzacze mp3 SanDisk są zgodne z iTunes?

Przenoszenie iTunes do odtwarzacza Sandisk MP3 - synchronizacja ręczna Domyślnie odtwarzacz SanDisk nie jest wyświetlany jako obsługiwane urządzenie w iTunes. Zamiast tego możesz wykonać adrag and drop, aby ręcznie zsynchronizować utwory z urządzeniem. Najpierw posortuj iTunes, aby wszystkie pliki MP3 były razem