Spisu treści:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:28.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Bezpieczna komunikacja

- Posługiwać się Bezpieczne FTP zamiast zwykłego FTP.

- Użyj SSH zamiast telnetu.

- Posługiwać się Bezpieczne Połączenia e-mail (POP3S/IMAPS/SMTPS)

- Bezpieczne wszystkie obszary administracji internetowej z SSL (HTTPS).

- Bezpieczne Twoje formularze internetowe z SSL (HTTPS).

- Korzystaj z VPN, gdy jest dostępny.

- Używaj zapór na wszystkich punktach końcowych, w tym serwery i komputery stacjonarne.

Jak mogę poprawić bezpieczeństwo mojego serwera?

10 wskazówek, jak zwiększyć bezpieczeństwo na serwerach hostingowych

- Użyj uwierzytelniania klucza publicznego dla SSH. Usuń niezaszyfrowany dostęp.

- Silne hasła.

- Zainstaluj i skonfiguruj zaporę CSF.

- Zainstaluj i skonfiguruj Fail2Ban.

- Zainstaluj oprogramowanie do skanowania złośliwego oprogramowania.

- Aktualizuj oprogramowanie.

- Dzienniki monitorowania.

- Wyłącz niepotrzebne usługi.

Podobnie, jak zabezpieczasz serwer Windows i Linux? Zabezpieczanie serwera Linux jest niezbędna chronić nasze dane od hakerzy.

10 kroków do zabezpieczenia serwera Linux dla środowiska produkcyjnego

- Zainstaluj to, czego potrzebujesz.

- Włącz SELinux.

- Bezpieczny dostęp do konsoli.

- Ogranicz przy użyciu starych haseł.

- Sprawdź porty nasłuchiwania.

- Wyłącz logowanie roota.

- Zmień port.

Aby wiedzieć, jakie są Twoje pierwsze trzy kroki podczas zabezpieczania serwera?

Zacznijmy

- KROK 1 - Zaktualizuj swój serwer.

- KROK 2 - Wyłącz dostęp roota przez SSH.

- KROK 3 - Zmień swój port SSH.

- KROK 3.5 - Użyj logowania opartego na kluczu SSH.

- KROK 4 - Włącz zaporę.

- KROK 5 - Sprawdź otwarte porty.

- KROK 6 - Zainstaluj Fail2Ban.

- KROK 7 - Wyłącz odpowiadanie na pingi.

Jak zabezpieczyć mój serwer Plex?

Zaloguj się do Twój Plex konto w serwer . Pod Ustawienia > serwer >Sieć w Pleks Web App, upewnij się, że Bezpieczne Preferencja połączeń nie jest wyłączona (zalecamy pozostawienie jej z domyślnym ustawieniem Preferowane).

Zalecana:

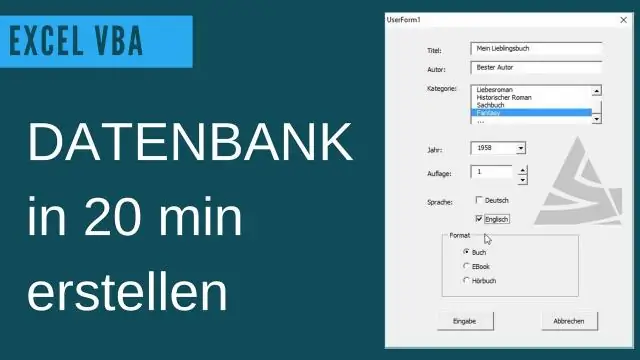

Jakie są kroki, aby utworzyć relacyjną bazę danych?

7 podstawowych kroków do projektowania relacyjnej bazy danych Określ przeznaczenie systemu. Określ, jakie encje/tabele zostaną uwzględnione. Określ, jakie atrybuty/pola zostaną uwzględnione. Zidentyfikuj unikalne pola (klucze podstawowe) Określ relacje między tabelami. Udoskonal projekt (normalizacja) Wypełnij tabele surowymi danymi

Jakie są cztery kroki, aby rozpocząć bootstrap?

WIDEO Poza tym, jak zacząć używać bootstrapu? Tworzenie pierwszej strony internetowej za pomocą Bootstrap Krok 1: Tworzenie podstawowego pliku HTML. Otwórz swój ulubiony edytor kodu i utwórz nowy plik HTML. Krok 2: Przekształcenie tego pliku HTML w szablon Bootstrap.

Jakie są kroki związane z techniką produktywnego utrzymania ruchu?

Wdrażanie TPM Krok pierwszy: Zidentyfikuj obszar pilotażowy. Krok drugi: Przywróć sprzęt do stanu podstawowego. Krok trzeci: Zmierz OEE. Krok czwarty: Ogranicz główne straty. Krok piąty: Wdróż planowaną konserwację

Jakie są kroki Six Sigma?

Kroki Six Sigma mające na celu doskonalenie procesu, określane również jako DMAIC, są dość bezpośrednie i proste. Zdefiniuj problem. Stwórz opis problemu, opis celów, kartę projektu, wymagania klienta i mapę procesu. Zmierz bieżący proces. Przeanalizuj przyczynę problemów. Popraw proces. Kontrola

Jakie są kroki, aby zainstalować certyfikat SSL?

Krok 1: Host z dedykowanym adresem IP. Aby zapewnić najlepsze bezpieczeństwo, certyfikaty SSL wymagają, aby Twoja witryna miała własny dedykowany adres IP. Krok 2: Kup certyfikat. Krok 3: Aktywuj certyfikat. Krok 4: Zainstaluj certyfikat. Krok 5: Zaktualizuj witrynę, aby korzystała z protokołu HTTPS