- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-06-01 05:10.

Linux to niezwykle popularny system operacyjny dla hakerów. Po pierwsze, Linux kod źródłowy jest swobodnie dostępny, ponieważ jest to system operacyjny typu open source. To znaczy że Linux jest bardzo łatwy do modyfikowania lub dostosowywania. Po drugie, istnieje niezliczona ilość Linux dostępne są dystrybucje zabezpieczeń, które Móc podwójne jak Hakowanie Linuksa oprogramowanie.

Zapytano również, czy możesz włamać się za pomocą Ubuntu?

Możesz użyj dowolnego systemu operacyjnego ty lubić. Dowolna platforma Móc używany do hakerstwo . Jeden z nich to KaliLinux, najbardziej preferowany i powszechnie używany przez hakerów. Gdyby ty są używane do Ubuntu i łatwiej, możesz użyj go również, ale ty będzie musiał zainstalować wiele narzędzi i oprogramowania lub hakerstwo.

Ponadto, jakich narzędzi używają hakerzy? Dziesięć najlepszych narzędzi dla profesjonalistów ds. bezpieczeństwa cybernetycznego (i Black HatHackers)

- 1 - Metasploit Framework. MetasploitFramework, narzędzie, które po wydaniu w 2003 roku zmieniło hakowanie w towar, sprawiło, że łamanie znanych luk w zabezpieczeniach było tak proste, jak „wskaż i kliknij”.

- 2 - Nmapa.

- 3 - OpenSSH.

- 4 - Wireshark.

- 5 - Nessus.

- 6 - Aircrack-ng.

- 7 - Parsknąć.

- 8 - Jan Rozpruwacz.

Oto, co możesz zhakować za pomocą Kali Linux?

Najlepsze narzędzia Kali Linux do hakowania i testowania penetracji

- Nmapa. Kali Linux Nmap.

- Lynis. Narzędzie Lynis Kali Linux.

- WPScan. WordPress jest jednym z najlepszych CMSów o otwartym kodzie źródłowym i byłoby to najlepsze darmowe narzędzie do audytu bezpieczeństwa WordPress.

- Aircrack-ng.

- Hydra.

- Wireshark.

- Metasploit Framework.

- Skipfish.

Jakiego języka programowania używają hakerzy?

Właściwie najlepiej jest nauczyć się wszystkich pięciu języków: Pythona, C/C++, Javy, Perla i LISP-a. Poza tym, że jest najważniejszy hackinglangi reprezentują bardzo różne podejścia do programowanie , a każdy z nich nauczy Cię w wartościowy sposób.

Zalecana:

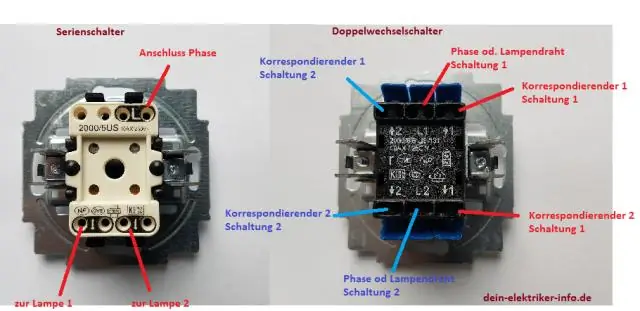

Czy możesz użyć przełącznika pośredniego jako dwukierunkowego?

Przełącznik pośredni może być używany jako przełącznik jednokierunkowy lub dwukierunkowy (ale jest droższy, więc normalnie nie byłby do tego używany). Przełącznik dwukierunkowy może być używany jako przełącznik jednokierunkowy lub przełącznik dwukierunkowy. Są często używane jako oba

Czy możesz użyć inteligentnego przełącznika do przeniesienia z Samsunga na iPhone'a?

Sposób, w jaki Samsung sprawia, że rezygnacja z iPhone'a jest łatwiejsza niż kiedykolwiek dzięki aplikacji Smart Switch za pomocą kabla USB lub Wi-Fi. Podczas pierwszej konfiguracji nowego telefonu Galaxy zobaczysz opcję „przenieś z urządzenia iOS” lub możesz uzyskać dostęp do aplikacji po zakończeniu procesu konfiguracji

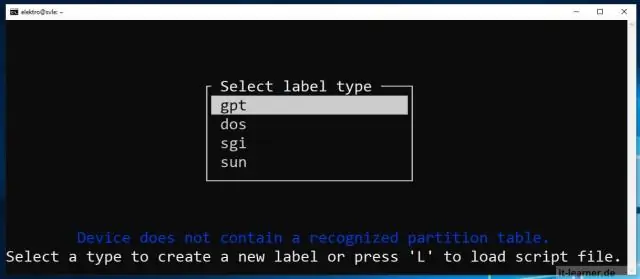

Czy możesz uruchomić kontener Linuksa w systemie Windows?

Ponieważ kontenery współużytkują jądro z hostem kontenera, uruchamianie kontenerów systemu Linux bezpośrednio w systemie Windows nie jest opcją*. Uruchamiaj kontenery systemu Linux na pełnej maszynie wirtualnej z systemem Linux - to właśnie robi dzisiaj Docker. Uruchamiaj kontenery Linux z izolacją Hyper-V (LCOW) - to nowa opcja w Dockerze dla Windows

Czy możesz użyć przełącznika 3-drożnego jako przełącznika 2-drożnego?

Tak, to może działać. Przełączniki 3-drogowe to spdt (jednobiegunowe, podwójne) z 3 zaciskami śrubowymi, a zwykłe przełączniki to spst (jednobiegunowe, jednobiegunowe) z 2 zaciskami śrubowymi. Multimetr to szybki sposób na ustalenie, których zacisków użyć

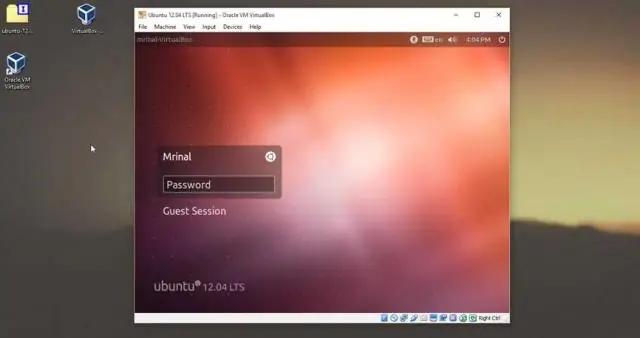

Czy możesz pobrać Linuksa na Maca?

Zdecydowanie najlepszym sposobem zainstalowania Linuksa na komputerze Mac jest użycie oprogramowania do wirtualizacji, takiego jak VirtualBox lubParallels Desktop. Ponieważ Linux jest w stanie uruchomić na starym sprzęcie, zwykle działa bez zarzutu w systemie OS X w środowisku wirtualnym