Spisu treści:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Cyberprzestępczość & Bezpieczeństwo cybernetyczne . Reklamy. ten przestępczość która obejmuje i korzysta z urządzeń komputerowych i Internetu, jest znana jako cyberprzestępczość . Cyberprzestępczość mogą być popełnione przeciwko jednostce lub grupie; może być również popełniona przeciwko organizacjom rządowym i prywatnym.

Mając to na uwadze, jakie są 5 największych cyberprzestępstw?

5 najpopularniejszych cyberprzestępczości, które bez wysiłku chronią Twój komputer i dane przed ich wpływem

- Oszustwa phishingowe. Phishing to praktyka cyberprzestępcy lub hakera usiłującego uzyskać poufne lub osobiste informacje od użytkownika komputera.

- Oszustwa związane z kradzieżą tożsamości.

- Nękanie w Internecie.

- Cyberstalking.

- Naruszenie prywatności.

Podobnie, jaka jest definicja cyberbezpieczeństwa? A Definicja cyberbezpieczeństwa Cyberbezpieczeństwo odnosi się do zbioru technologii, procesów i praktyk zaprojektowanych w celu ochrony sieci, urządzeń, programów i danych przed atakiem, uszkodzeniem lub nieautoryzowanym dostępem.

W ten sposób, jakie są różne rodzaje cyberprzestępstw?

Główne rodzaje cyberprzestępczości

- Hakerstwo. Z definicji hakowanie to nieautoryzowany dostęp do pojedynczego urządzenia (takiego jak laptop lub smartfon) lub sieci komputerowej, a osoby, które się w to angażują, nazywane są hakerami.

- Cyberstalking.

- Kradzież tożsamości online.

- Wykorzystywanie dzieci w Internecie.

- Atak ransomware.

- Oszustwa internetowe (oszustwa internetowe)

Jaka jest różnica między cyberprzestępczością a cyberterroryzmem?

Cyberprzestępczość Definicja Metody ataków obejmują atak fizyczny lub konwencjonalny, głównym celem jest cała infrastruktura; atak elektroniczny, który ma miejsce na określonym komputerze lub serwerze; oraz złośliwy kod, który znajduje się na komputerze lub w sieci, ale może się rozprzestrzeniać.

Zalecana:

Czym jest cyberbezpieczeństwo RMF?

Ramy zarządzania ryzykiem (RMF) to „wspólne ramy bezpieczeństwa informacji” dla rządu federalnego i jego kontrahentów. Deklarowane cele RMF to: Poprawa bezpieczeństwa informacji. Wzmocnienie procesów zarządzania ryzykiem. Aby zachęcić do wzajemności między agencjami federalnymi

Czym jest sztuczna inteligencja, czym różni się od naturalnej inteligencji?

Niektóre z różnic między sztuczną a naturalną inteligencją to: Maszyny ze sztuczną inteligencją są zaprojektowane do wykonywania kilku określonych zadań, zużywając trochę energii, podczas gdy w naturalnej inteligencji człowiek może nauczyć się setek różnych umiejętności w ciągu życia

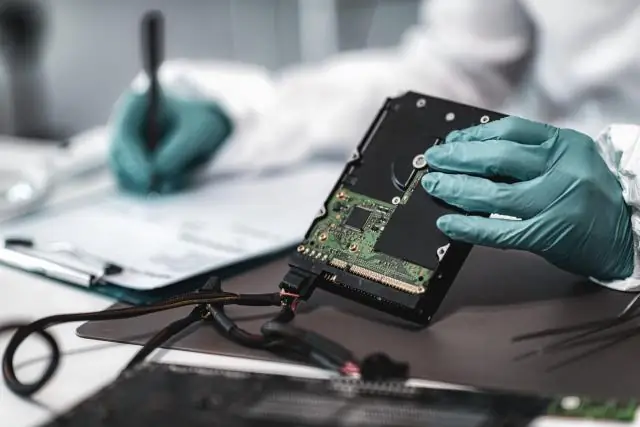

Czym jest cyberbezpieczeństwo i kryminalistyka cyfrowa?

Chociaż oba koncentrują się na ochronie zasobów cyfrowych, podchodzą do tego z dwóch różnych punktów widzenia. Cyfrowa kryminalistyka zajmuje się następstwami incydentu w roli dochodzeniowej, podczas gdy cyberbezpieczeństwo jest bardziej skoncentrowane na zapobieganiu i wykrywaniu ataków oraz projektowaniu bezpiecznych systemów

Co to znaczy cyberbezpieczeństwo?

Definicja cyberbezpieczeństwa Cyberbezpieczeństwo odnosi się do zbioru technologii, procesów i praktyk zaprojektowanych w celu ochrony sieci, urządzeń, programów i danych przed atakiem, uszkodzeniem lub nieautoryzowanym dostępem

Jaki jest kurs na cyberbezpieczeństwo?

Kurs certyfikacyjny Certyfikowanego audytora systemów informatycznych (CISA) zapewnia umiejętności wymagane do zarządzania i kontrolowania IT w przedsiębiorstwie oraz przeprowadzania skutecznego audytu bezpieczeństwa. W połączeniu z najnowszą edycją egzaminu CISA (2019) podnosi umiejętności ochrony systemów informatycznych