- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Zarządzanie tożsamością federacyjną (FIM) to porozumienie, które można zawrzeć między wieloma przedsiębiorstwami, aby umożliwić abonentom korzystanie z tych samych danych identyfikacyjnych w celu uzyskania dostęp do sieci wszystkich przedsiębiorstw w grupie. Stosowanie takiego systemu jest czasami nazywane tożsamość federacja.

Po prostu, co oznacza dostęp federacyjny?

Sfederowane login umożliwia użytkownikom korzystanie z jednego uwierzytelnianie bilet/żeton do uzyskania dostęp we wszystkich sieciach różnych systemów informatycznych. W rezultacie, gdy dostawca tożsamości uwierzytelnianie jest kompletny, teraz też mają dostęp do drugiego sfederowane domeny.

Poza powyższym, czym jest federacja? Definicja sfederowane .: z, odnoszące się do, tworzące lub połączone w federacja związek sfederowane republiki Na tej zachodniej półkuli wszystkie plemiona i ludzie łączą się w jedno sfederowane cały …-

Co to jest protokół federacyjny?

Federacja : wspólne standardy i protokoły do zarządzania i mapowania tożsamości użytkowników między dostawcami tożsamości w organizacjach (i domenach bezpieczeństwa) za pomocą relacji zaufania (zazwyczaj ustanawianych za pomocą podpisów cyfrowych, szyfrowania i PKI).

Jaka jest korzyść z korzystania z dostępu federacyjnego?

ten korzyści tożsamości federacja są bezpieczeństwo i uwierzytelnianie w aplikacjach lokalnych i chmurowych. Uwierzytelnianie przez Twoje rozwiązanie do identyfikacji korporacyjnej zapewnia również, że vCloud Air dostęp jest odpowiednio i dynamicznie przyznawany, gdy pracownicy dołączają do zespołów, przenoszą się lub opuszczają zespoły.

Zalecana:

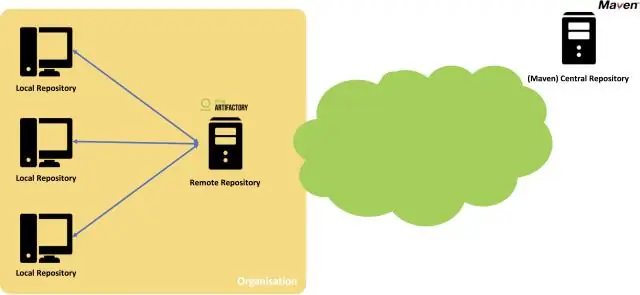

Co to jest zarządzanie zależnościami w Maven?

Zarządzanie zależnościami. Zarządzanie zależnościami to mechanizm centralizacji informacji o zależnościach. W projekcie wielomodułowym można określić w projekcie nadrzędnym wszystkie wersje artefaktów i będą one dziedziczone przez projekty podrzędne. Poniżej zobaczymy przykład, w którym znajdują się dwa POM, które rozszerzają tego samego rodzica

Co to jest zarządzanie operacjami bezpieczeństwa?

„Operacje i zarządzanie bezpieczeństwem” to zbiór powiązanych działań związanych z bezpieczeństwem, które pomagają utrzymać ciągłość bezpieczeństwa organizacji. Polega na monitorowaniu, utrzymywaniu i zarządzaniu aspektami bezpieczeństwa środowiska IT, jego ludzi i procesów

Czy edycje NCCI dotyczą szpitali z dostępem krytycznym?

Edycje National Correct Coding Initiative (NCCI) dotyczą indyjskich szpitali służby zdrowia (IHS)/Tribal/Urban i Critical Access Hospitals. Wszystkie roszczenia ambulatoryjne w placówkach instytucjonalnych, niezależnie od rodzaju placówki, są przetwarzane przez zintegrowany edytor kodów ambulatoryjnych (IOCE); który obejmuje różne edycje, takie jak edycja NCCI

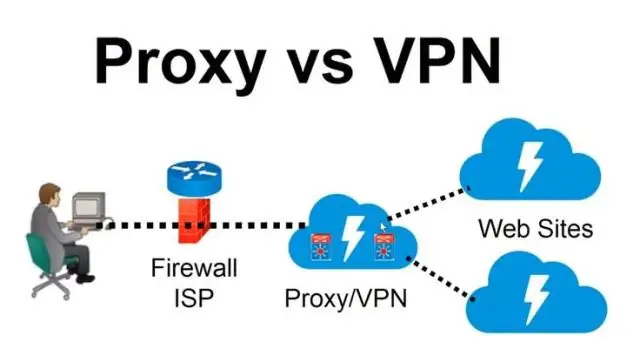

Jaka jest różnica między VPN a dostępem zdalnym?

VPN to mniejsza sieć prywatna, która działa na większej sieci publicznej, podczas gdy Pulpit zdalny to rodzaj oprogramowania, które pozwala użytkownikom zdalnie sterować komputerem. 2. Pulpit zdalny umożliwia dostęp i kontrolę do określonego komputera, podczas gdy VPN umożliwia dostęp tylko do współdzielonych zasobów sieciowych

Jakiego typu połączenia może używać standardowy użytkownik z ograniczonym dostępem do łączenia się z bazą danych SAP HANA?

Mogą łączyć się z bazą danych tylko za pomocą protokołu HTTP/HTTPS. Aby użytkownicy z ograniczonym dostępem mogli łączyć się za pośrednictwem ODBC lub JDBC, należy włączyć dostęp dla połączeń klienckich, wykonując instrukcję SQL ALTER USER ENABLE CLIENT CONNECT lub włączając odpowiednią opcję dla użytkownika w kokpicie SAP HANA