Spisu treści:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Konfiguracja Cisco ASA 5505

- Krok 1: Konfiguruj wewnętrzny interfejs vlan. ASA5505(config)# interfejs Vlan 1.

- Krok 2: Konfiguruj zewnętrzny interfejs vlan (podłączony do Internetu)

- Krok 3: Przypisz Ethernet 0/0 do Vlan 2.

- Krok 4: Włącz pozostałe interfejsy bez zamykania.

- Krok 5: Konfiguruj PAT na zewnętrznym interfejsie.

- Krok 6: Konfiguruj domyślna trasa.

W dalszej kolejności można zapytać, jak skonfigurować firewall Cisco ASA 5506?

Konfiguracja Cisco ASA 5506-x

- Krok 1: Skonfiguruj interfejsy ASA i przypisz odpowiednie poziomy bezpieczeństwa.

- Krok 2: Skonfiguruj ASA jako bramę internetową, włącz dostęp do Internetu.

- Krok 3: Skonfiguruj statyczną translację NAT do serwerów internetowych, przyznaj dostęp do Internetu przychodzącym serwerom internetowym.

- Krok 4: Skonfiguruj usługę DHCP na ASA.

Można również zapytać, jak skonfigurować firewall routera Cisco?

- Rzeczy, których będziesz potrzebować.

- Instrukcje konfiguracji zapory na routerze Cisco 2821.

- Użyj instalacyjnej płyty CD routera, aby zainstalować i otworzyć oprogramowanie do emulacji terminala.

- Włącz router i rozpocznie się początkowa sekwencja rozruchowa.

- Wpisz „włącz” i naciśnij „Enter”. Wpisz hasło routera, gdy pojawi się monit o hasło.

Poza powyższym, jak działa zapora sieciowa Cisco ASA?

W skrócie, Cisco ASA to urządzenie zabezpieczające, które łączy zapora sieciowa , antywirusowe, zapobieganie włamaniom i wirtualne sieci prywatne (VPN). Zapewnia proaktywną ochronę przed zagrożeniami, która zatrzymuje ataki, zanim rozprzestrzenią się w sieci.

Jakie są kroki, aby skonfigurować zaporę?

Jak skonfigurować zaporę w 5 krokach

- Krok 1: Zabezpiecz zaporę.

- Krok 2: Zbuduj strefy zapory i adresy IP.

- Krok 3: Skonfiguruj listy kontroli dostępu.

- Krok 4: Skonfiguruj inne usługi zapory i rejestrowanie.

- Krok 5: Przetestuj konfigurację zapory.

Zalecana:

Jak zezwolić na korzystanie z Dropbox przez zaporę sieciową?

Jak skonfigurować zaporę sieciową do pracy z Dropbox Zezwól Dropbox na dostęp do portów 80 (HTTP) i 443 (HTTPS) Przycisk Otwórz wymaga dostępu do portów 17600 i 17603. Funkcja Synchronizacja LAN wymaga dostępu do portu 17500 (zalecane). Dodaj witrynę dropbox.com do listy witryn zatwierdzonych przez zaporę sieciową i upewnij się, że nie znajduje się na czarnej liście. Pozwolić

Jak wyłączyć zaporę Norton i włączyć Zaporę systemu Windows?

Wyłącz lub włącz zaporę Norton z obszaru powiadomień systemu Windows W obszarze powiadomień na pasku zadań kliknij prawym przyciskiem myszy ikonę Norton, a następnie kliknij opcję Wyłącz SmartFirewall lub Włącz inteligentną zaporę. Jeśli pojawi się monit, wybierz czas, do którego funkcja zapory ma zostać wyłączona, a następnie kliknij OK

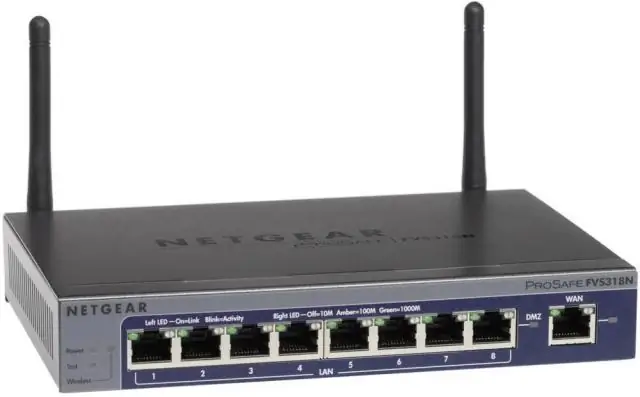

Czy router Netgear ma zaporę sieciową?

Każda sieć domowa powinna mieć zaporę sieciową, aby chronić jej prywatność. Zapory sieciowe NETGEAR to połączenie sprzętu i oprogramowania. Część sprzętowa zapewnia zaporom NETGEAR doskonałą wydajność, a część dotycząca oprogramowania umożliwia dostosowanie zapór ogniowych do konkretnych potrzeb

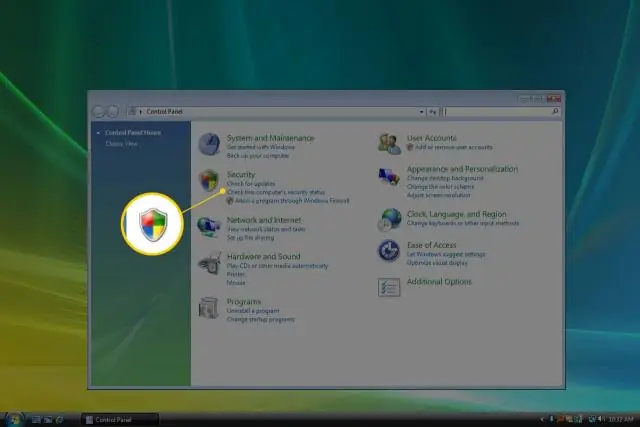

Jak sprawdzić, czy mam zaporę sieciową?

Aby sprawdzić, czy korzystasz z Zapory systemu Windows: Kliknij ikonę Windows i wybierz Panel sterowania. Pojawi się okno Panelu Sterowania. Kliknij System i zabezpieczenia. Pojawi się Panel Systemu i Zabezpieczeń. Kliknij Zapora systemu Windows. Jeśli widzisz zielony znacznik wyboru, korzystasz z Zapory systemu Windows

Jak sprawdzić zaporę sieciową na Macu?

Wybierz Preferencje systemowe z menu Apple.Kliknij Bezpieczeństwo lub Bezpieczeństwo i prywatność. Kliknij kartę Zapora. Odblokuj panel, klikając kłódkę w lewym dolnym rogu i wprowadź nazwę użytkownika i hasło administratora