- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Aby dodać regułę do grupy bezpieczeństwa za pomocą wiersza poleceń

- autoryzować- bezpieczeństwo - Grupa -wjazd ( AWS CLI) aws ec2 autoryzować- bezpieczeństwo - Grupa -wchodzenie -- Grupa -id id_grupy_zabezpieczeń --protocol tcp --port 22 --cidr cidr_ip_range.

- Grant-EC2SecurityGroupIngress ( AWS Narzędzia dla Windows PowerShell)

Jak w ten sposób dodać instancję ec2 do grupy bezpieczeństwa?

AWS Linia poleceń Kliknij menu akcji i Zmień Grupy bezpieczeństwa - Wybierz Grupy bezpieczeństwa chcesz użyć. Tworzyć obraz AMI z instancja chcesz przenieść się do innego grupa bezpieczeństwa . Uruchom nowy instancja używając tego obrazu, teraz możemy przypisać to nowe instancja do innego grupa bezpieczeństwa.

Podobnie, ile grup zabezpieczeń można dołączyć do instancji ec2? 5 grup bezpieczeństwa

W związku z tym, jak znaleźć moją grupę bezpieczeństwa w AWS?

Metoda 1: Użyj konsoli zarządzania AWS

- Otwórz konsolę Amazon EC2.

- W okienku nawigacji wybierz Grupy zabezpieczeń.

- Skopiuj identyfikator grupy zabezpieczeń badanej grupy zabezpieczeń.

- W okienku nawigacji wybierz Interfejsy sieciowe.

- Wklej identyfikator grupy zabezpieczeń w pasku wyszukiwania.

- Przejrzyj wyniki wyszukiwania.

Co to jest Grupa Bezpieczeństwa ec2?

Grupy bezpieczeństwa AWS (SG) są związane z EC2 instancje i zapewniają bezpieczeństwo na poziomie dostępu do protokołu i portu. Każdy grupa bezpieczeństwa - działa podobnie jak firewall - zawiera zestaw reguł filtrujących ruch przychodzący i wychodzący EC2 instancja. Grupy bezpieczeństwa są specyficzne dla środowiska VPC.

Zalecana:

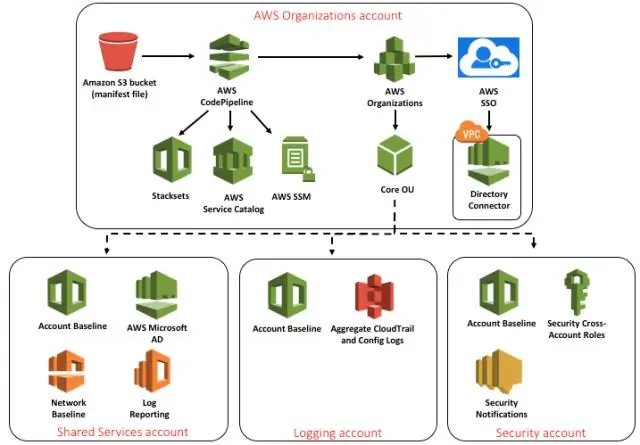

Co to są grupy zabezpieczeń AWS?

Grupy zabezpieczeń AWS (SG) są powiązane z instancjami EC2 i zapewniają bezpieczeństwo na poziomie dostępu do protokołu i portu. Każda grupa zabezpieczeń - działająca w podobny sposób jak zapora - zawiera zestaw reguł filtrujących ruch przychodzący i wychodzący z instancji EC2

Którego słowa kluczowego używasz do definiowania protokołu?

Protokół definiuje schemat metod, właściwości i innych wymagań, które pasują do konkretnego zadania lub funkcji. Dzieje się tak, mimo że wymagania dotyczące metody typu są poprzedzone słowem kluczowym class lub static, gdy są implementowane przez klasę: protocol SomeProtocol {static func someTypeMethod()}

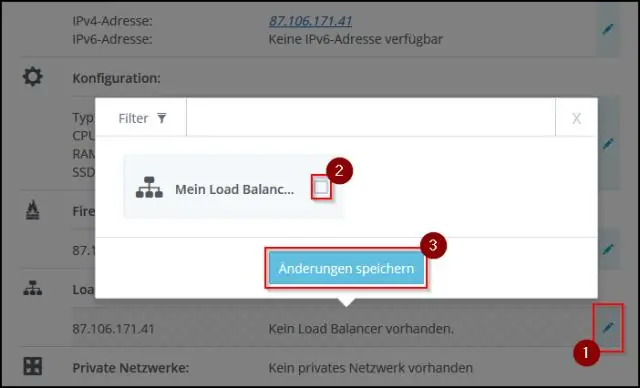

CZY systemy równoważenia obciążenia sieciowego mają grupy zabezpieczeń?

Systemy równoważenia obciążenia sieciowego nie mają skojarzonych grup zabezpieczeń. Dlatego grupy zabezpieczeń dla celów muszą używać adresów IP, aby zezwalać na ruch z modułu równoważenia obciążenia. Jeśli więc nie chcesz przyznawać dostępu do całego CIDR VPC, możesz przyznać dostęp do prywatnych adresów IP używanych przez węzły równoważenia obciążenia

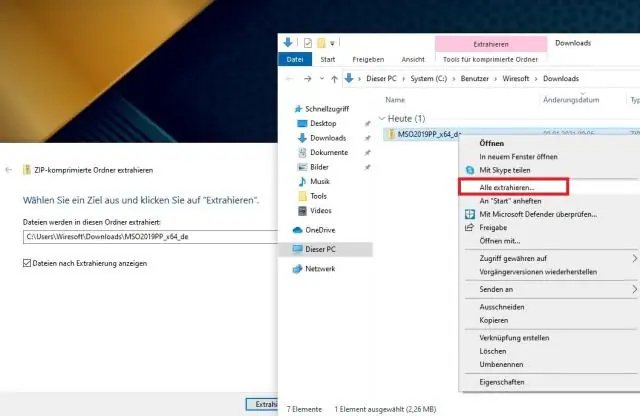

Którego narzędzia można użyć do dodawania pakietów do obrazu offline systemu Windows 10?

Obsługa i zarządzanie obrazami wdrażania (DISM.exe) to narzędzie wiersza polecenia służące do aktualizacji obrazów systemu Windows® w trybie offline

Jakiego polecenia używasz, aby skonfigurować repozytorium Git w swoim folderze?

Uruchom nowe repozytorium git Utwórz katalog, który będzie zawierał projekt. Przejdź do nowego katalogu. Wpisz git init. Napisz jakiś kod. Wpisz git add, aby dodać pliki (patrz strona typowego użycia). Wpisz git commit