- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Specjalna publikacja NIST 800-53 zawiera katalog kontroli bezpieczeństwa i prywatności dla wszystkich federalnych systemów informacyjnych USA z wyjątkiem tych związanych z bezpieczeństwem narodowym. Jest publikowany przez Narodowy Instytut Standardów i Technologii , która jest agencją nieregulacyjną Departamentu Handlu Stanów Zjednoczonych.

Po prostu, ile kontroli ma NIST 800 53?

Narodowy Instytut Standardów i Technologii ( NIST ) Publikacja specjalna 800 - 53 oferuje kompleksowy zestaw zabezpieczeń informacji sterownica . Obecna wersja, rewizja 4, zawiera prawie tysiąc sterownica rozłożone na 19 różnych sterownica rodziny.

jakie są zabezpieczenia NIST? Te sterownica czy zabezpieczenia operacyjne, techniczne i zarządcze stosowane przez systemy informatyczne w celu zachowania integralności, poufności i bezpieczeństwo federalnych systemów informacyjnych. NIST wytyczne przyjmują wielopoziomowe podejście do zarządzania ryzykiem poprzez kontrola zgodność.

Biorąc to pod uwagę, jaka jest aktualna wersja NIST 800 53?

ten najnowsza edycja ( Obrót silnika . 4) SP 800-53 obejmuje 212 kontrolek rozmieszczonych w 18 rodzinach kontrolek oznaczonych akronimami, takimi jak „AC” dla „Kontroli dostępu”, „IR” dla „Reagowania na incydent” i „CM” dla „Zarządzania konfiguracją”.

Jaki jest cel NIST 800 53?

NIST 800 - 53 jest publikowany przez National Institute of Standards and Technology, który tworzy i promuje standardy stosowane przez agencje federalne do wdrażania ustawy o zarządzaniu bezpieczeństwem informacji federalnej (FISMA) i zarządzania innymi programami mającymi na celu ochronę informacji i promowanie bezpieczeństwa informacji.

Zalecana:

Która adnotacja definiuje unikalny identyfikator podmiotu JPA?

Podczas utrwalania obiektów w bazie danych potrzebujesz unikalnego identyfikatora obiektów, co pozwala na tworzenie zapytań do obiektu, definiowanie relacji z obiektem oraz aktualizowanie i usuwanie obiektu. W JPA identyfikator obiektu jest definiowany poprzez adnotację @Id i powinien odpowiadać kluczowi podstawowemu w tabeli obiektu

Czy definiuje się je jako związek między właściwościami obiektu a możliwościami agenta, które dostarczają wskazówek do wykorzystania obiektu?

Afordancja to relacja między właściwościami obiektu a możliwościami agenta, która określa, w jaki sposób obiekt może być używany

Co definiuje się jako phi?

Chronione informacje zdrowotne (PHI) zgodnie z prawem Stanów Zjednoczonych to wszelkie informacje dotyczące stanu zdrowia, świadczenia opieki zdrowotnej lub płatności za opiekę zdrowotną, które są tworzone lub gromadzone przez Podmiot objęty ubezpieczeniem (lub Partnera biznesowego Podmiotu objętego ubezpieczeniem) i mogą być powiązane z konkretną osobą

Co definiuje rząd unitarny?

Definicja rządu unitarnego lub państwa unitarnego to system organizacji politycznej z centralnym rządem naczelnym, który sprawuje władzę i podejmuje decyzje dla podległych samorządów. Przykładem rządu unitarnego jest Wielka Brytania nadzorująca Szkocję

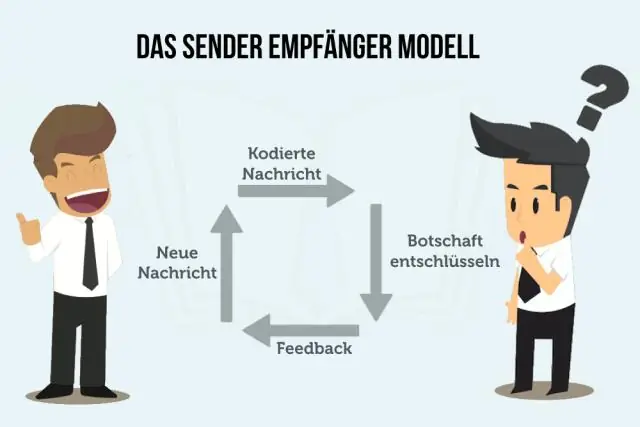

Co najlepiej definiuje komunikację?

Najlepszą definicją komunikacji jest - „komunikacja to proces przekazywania informacji i zrozumienia od jednej osoby do drugiej”. W prostych słowach jest to proces przekazywania i dzielenia się pomysłami, opiniami, faktami, wartościami itp. z jednej osoby na drugą lub z jednej organizacji do drugiej.”