- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Obie wykrywanie błędów oraz korekcja błędów wymagać przesłania pewnej ilości nadmiarowych danych wraz z danymi rzeczywistymi; korekta wymaga więcej niż wykrycie . Bity parzystości to proste podejście do wykrycie z błędy . Bit parzystości to dodatkowy bit wysłany z danymi, który jest po prostu 1-bitową sumą danych.

Jaka jest różnica między korekcją błędów a wykrywaniem błędów?

Wykrywanie błędów jest wykrycie z błędy spowodowane przez hałas lub inne zakłócenia podczas transmisji z nadajnika do odbiornika. Korekcja błędów jest wykrycie z błędy i rekonstrukcja oryginału błąd wolne dane lub sygnał [1] [2].

Dodatkowo, jakie są rodzaje kodów korekcji błędów? Lista kodów korekcji błędów

| Dystans | Kod |

|---|---|

| 2 (wykrywanie pojedynczego błędu) | Parytet |

| 3 (korekta pojedynczych błędów) | Potrójna redundancja modułowa |

| 3 (korekta pojedynczych błędów) | idealny Hamming, taki jak Hamming(7, 4) |

| 4 (SEKCJA) | Rozszerzony Hamming |

Poza tym, co rozumiemy przez wykrywanie błędów i kody korekcji?

Wykrywanie błędów & Kody korekcyjne . Reklamy. My wiedzieć, że bity 0 i 1 odpowiadają dwóm różnym zakresom napięć analogowych. Tak więc podczas transmisji danych binarnych z jednego systemu do drugiego szum może również zostać dodany. Z tego powodu może być błędy w odebranych danych w innym systemie.

Dlaczego wymagane jest wykrywanie i korygowanie błędów?

Centralna koncepcja w wykrywanie lub poprawianie błędów jest redundancja. Być w stanie wykryć lub popraw błędy , my potrzebować wysłać kilka dodatkowych bitów z naszymi danymi. Te nadmiarowe bity są dodawane przez nadawcę i usuwane przez odbiorcę. Ich obecność pozwala odbiornikowi: wykryć lub prawidłowy uszkodzone bity.

Zalecana:

Jaka jest główna różnica między usuwaniem [] a usuwaniem?

![Jaka jest główna różnica między usuwaniem [] a usuwaniem? Jaka jest główna różnica między usuwaniem [] a usuwaniem?](https://i.answers-technology.com/preview/technology-and-computing/13859532-what-is-the-main-difference-between-delete-and-delete-j.webp)

Powodem, dla którego istnieją oddzielne operatory delete anddelete[], jest to, że delete wywołuje jeden destruktor, podczas gdy delete[] musi sprawdzić rozmiar tablicy i wywołać wiele destruktorów. Oczywiście używanie jednego tam, gdzie drugie jest wymagane, może powodować problemy

Jaka jest główna różnica między jednowymiarową analizą dwuwymiarową a wielowymiarową?

Jednowymiarowe i wielowymiarowe reprezentują dwa podejścia do analizy statystycznej. Jednowymiarowa obejmuje analizę jednej zmiennej, podczas gdy analiza wielowymiarowa bada dwie lub więcej zmiennych. Większość analiz wielowymiarowych obejmuje zmienną zależną i wiele zmiennych niezależnych

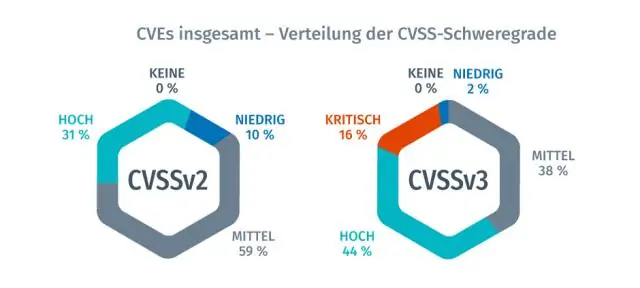

Jaka jest główna różnica między skanowaniem podatności?

Jaka jest główna różnica między skanowaniem podatności a testowaniem penetracyjnym? testy penetracyjne polegają na atakowaniu systemu. Skanowanie podatności odbywa się przy szczegółowej znajomości systemu; testy penetracyjne rozpoczynają się bez znajomości systemu

Jaka jest główna różnica między SVN a Git?

Różnica między systemami kontroli wersji Git i SVN polega na tym, że Git jest rozproszonym systemem kontroli wersji, podczas gdy SVN jest scentralizowanym systemem kontroli wersji. Git używa wielu repozytoriów, w tym scentralizowanego repozytorium i serwera, a także niektórych lokalnych repozytoriów

Jaka jest główna różnica między zwykłym wstrzyknięciem SQL a luką w postaci ślepego wstrzyknięcia SQL?

Blind SQL Injection jest prawie identyczny jak normalny SQL Injection, a jedyną różnicą jest sposób, w jaki dane są pobierane z bazy danych. Gdy baza danych nie wyświetla danych na stronie internetowej, atakujący jest zmuszony do kradzieży danych, zadając bazie danych serię prawdziwych lub fałszywych pytań